آیا از برنامه های PaaS برای برنامه های خود استفاده می کنید ، اما نمی دانید چگونه از آنها محافظت کنید؟

PaaS چیست؟

Platform-as-a-Service (PaaS) یک مدل محاسبات ابری است که بستری را در اختیار شما قرار می دهد. می تواند برنامه های وب را توسعه ، محافظت ، اجرا و مدیریت کند.

این یک محیط بهینه سازی شده را فراهم می کند که در آن تیم های مختلف بتوانند برنامه های کاربردی را بدون خرید یا مدیریت زیرساخت فناوری اطلاعات و خدمات مرتبط ایجاد و توسعه دهند.

به طور معمول ، این پلتفرم منابع و زیرساخت های لازم را برای پشتیبانی کامل از چرخه زندگی توسعه و توسعه فراهم می کند. استقرار نرم افزار ، در حالی که دسترسی توسعه دهندگان و کاربران را از هر نقطه از طریق اینترنت فراهم می کند.

مزایای PaaS شامل ، اما محدود به سادگی ، قابلیت استفاده نیست ، هزینه ، انعطاف پذیری و مقیاس پذیری.

به طور معمول ، حفاظت از PaaS با یک مرکز داده سنتی محلی متفاوت است ، همانطور که خواهیم دید.

PaaS به یک مدل امنیتی مشترک متکی است.

ارائه دهنده از زیرساخت ها محافظت می کند و مشتریان PaaS مسئولیت حفاظت را دارند. حساب ها ، برنامه ها و داده های میزبانی شده بر روی سیستم عامل.

در حالت ایده آل ، امنیت از یک مدل امنیتی محلی به یک محیط احراز هویت منتقل می شود.

این بدان معنی است که مشتری PaaS باید به شناسایی به عنوان محیط امنیتی اولیه توجه بیشتری کند.

مواردی که باید مراقب آن باشید شامل امنیت ، آزمایش ، کد ، داده ها و پیکربندی ، کارمندان ، کاربران ، تأیید اعتبار ، عملیات ، نظارت و گزارش ها می باشد.

کارهای زیادی وجود دارد. اینطور نیست؟

نگران نباشید؛ بگذارید قدم به قدم شما را راهنمایی کنم.

1 محافظت از برنامه ها در برابر حملات معمول و غیر منتظره

یکی از بهترین روش ها استقرار یک راه حل محافظت خودکار در زمان واقعی با امکان شناسایی سریع و به صورت خودکار هرگونه حمله و مسدود کردن است.

مشتریان PaaS می توانند از ابزارهای امنیتی ارائه شده در سکو یا استفاده از گزینه های شخص ثالث ،

یک ابزار ایده آل باید هنگام شناسایی و مسدود کردن دسترسی غیرمجاز به طور خودکار محافظت کند.

این نوع از ابزار باید قادر به بررسی اقدامات غیرمعمول ، کاربران مخرب ، ورود مشکوک ، رباتها ، ربودن حساب و هرگونه ناهنجاری دیگری باشد که می تواند منجر به سازش شود.

علاوه بر استفاده از ابزار ، امنیت را در خود برنامه اعمال کنید.

2 محافظت از حساب های کاربری و منابع برنامه

هر نقطه تعامل معمولاً یک سطح حمله بالقوه است.

بهترین راه برای جلوگیری از حمله ، کاهش یا محدود کردن آسیب پذیری برنامه ها و منابعی است که کاربران غیر قابل اعتماد می توانند به آنها دسترسی پیدا کنند.

همچنین تعمیر و به روزرسانی خودکار سیستم های امنیتی برای رفع آسیب پذیریها نیز بسیار مهم است.

اگرچه ارائه دهنده خدمات از سیستم عامل محافظت می کند ، مشتری مسئولیت بیشتری برای محافظت از حساب و برنامه ها دارد.

این بدان معنی است که با استفاده از مجموعه ای از استراتژی های امنیتی ، مانند ترکیبی از ویژگی های امنیتی داخلی ، افزونه ها و ابزارهای شخص ثالث ، این محافظت باعث بهبود حفاظت از حساب ها ، برنامه ها و داده ها می شود.

علاوه بر این ، دسترسی به سیستم فقط برای کاربران یا کارمندان مجاز امکان پذیر است.

یکی دیگر از اقدامات محافظت به حداقل رساندن تعداد کارمندان دارای حقوق سرپرست هنگام ایجاد مکانیزم حسابرسی برای شناسایی اقدامات خطرناک گروههای داخلی و کاربران خارجی مجاز.

3 برنامه آسیب پذیری ها را اسکن کنید

ارزیابی خطرات را انجام دهید تا مشخص شود تهدید وجود دارد مشکلات یا آسیب پذیری ها در برنامه ها و کتابخانه ها ، وابستگی ها ، بسته ها و غیره

از داده ها برای بهبود حفاظت از کلیه اجزا استفاده کنید.

در حالت ایده آل ، یک اسکن منظم تنظیم کنید و بسته به آن ، برنامه ریزی کنید تا هر روز یا هر فاصله دیگری به طور خودکار اجرا شود. از حساسیت برنامه ها و خطرات امنیتی احتمالی.

در صورت امکان ، از راهکاری استفاده کنید که می تواند با ابزارهای دیگر ، مانند نرم افزار ارتباطی ادغام شود ، یا داخلی را ایجاد کند. برای هشدار دادن به افراد مناسب هنگام شناسایی یک تهدید امنیتی یا حمله.

4 تست و رفع مشکلات امنیتی در وابستگی ها

به طور معمول ، برنامه های کاربردی هم به وابستگی مستقیم و هم غیرمستقیم بستگی دارند. که بیشتر منبع باز هستند.

هرگونه نقص در این مؤلفه ها در صورت عدم برطرف شدن در آسیب پذیری در برنامه ممکن است منجر شود.

این کار خوب است که به تجزیه و تحلیل همه مؤلفه های داخلی و خارجی برنامه ، اجرای تست های نفوذ API ، بررسی شبکه های شخص ثالث بپردازید. و خیلی موارد دیگر.

برخی از راه های مؤثر برای رفع آسیب پذیری ها شامل به روزرسانی یا جایگزینی یک وابستگی با نسخه ایمن ، رفع آن و غیره است.

5 آزمایش نفوذ و مدل سازی تهدیدات را انجام دهید.

آزمایش نفوذ به شناسایی و برطرف کردن حفره های امنیتی کمک می کند یا آسیب پذیری قبل از حمله مهاجمان می تواند آنها را بیابد و از آنها سوءاستفاده کند.

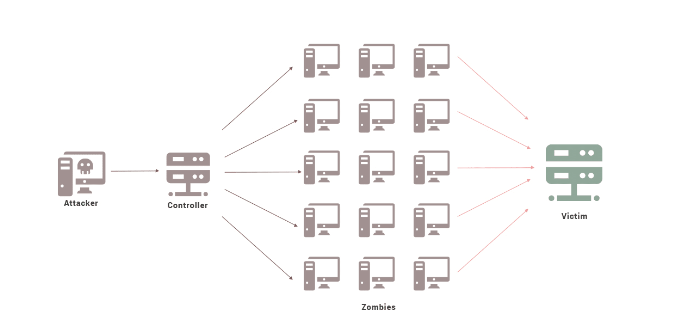

از آنجا که آزمایش های نفوذ معمولاً تهاجمی هستند ، ممکن است شبیه حملات DDoS باشند و هماهنگی با سایر گروه های امنیتی بسیار مهم است. برای جلوگیری از ایجاد هشدارهای دروغین.

تهدیدهای مدل سازی شامل مدل سازی حملات احتمالی ناشی از مرزهای معتبر است.

این کمک می کند تا بررسی کنیم که آیا نقص هایی در پروژه وجود دارد که مهاجمان بتوانند از آنها استفاده کنند.

مدل سازی به تیمهای امنیتی اطلاعات اجازه می دهد تا اطلاعات را بدست آورند. تهدیداتی که می توانند از آنها برای تقویت امنیت و توسعه اقدامات متقابل برای رفع نقاط ضعف یا تهدیدهای شناسایی شده استفاده کنند.

6 فعالیت نظارت و دسترسی به پرونده ها

نظارت بر حساب های ممتاز اجازه می دهد تا تیم من یک نگاه اجمالی به نحوه استفاده کاربران از این سیستم عامل به امنیت خواهم دید

این به گروه های امنیتی اجازه می دهد تا تعیین كنند كه آیا اقدامات کاربر ممتاز دارای تهدیدات امنیتی بالقوه یا مسائل مربوط به انطباق است.

عملکردهای کاربران را با حقوق خود نظارت و ضبط کنید ، و همچنین اقدامات پرونده را انجام دهید.

مشکلاتی از قبیل دسترسی مشکوک ، تغییرات ، بارگیری ها یا بارگیری های غیرمعمول و غیره شناسایی می شوند

نظارت بر فعالیت پرونده همچنین باید لیستی از کلیه کاربرانی که در صورت نیاز به بررسی حادثه به پرونده دسترسی دارند ، باشد.

راه حل صحیح باید بتواند با جستجوی مشکلاتی مانند ورود همزمان به سیستم ، اقدامات مشکوک تهدیدهای داخلی و کاربران پرخطر را شناسایی کند. و بسیاری از تلاشهای ناموفق برای ورود به سیستم.

سایر شاخص ها شامل ورود به سیستم در ساعات طولانی ، بارگیری یا ارسال پرونده ها و داده های مشکوک ، و . D.

هر زمان ممکن باشد ، اقدامات کاهش خودکار ، فعالیت های مشکوک را مسدود کرده و به گروه های امنیتی در مورد تحقیقات در مورد تخلف هشدار می دهد ، و همچنین هرگونه آسیب پذیری امنیتی را از بین می برد.

7 امنیت داده ها

توصیه می شود که داده ها را هنگام ذخیره و انتقال رمزگذاری کنید.

حفاظت از کانالهای ارتباطی هنگام انتقال داده از طریق اینترنت از حملات احتمالی "انسان در میانه" جلوگیری می کند.

هنوز انجام نشده است ، HTTPS را با استفاده از گواهی TLS برای رمزگذاری و محافظت از کانال ارتباطی و بنابراین داده های منتقل شده ، پیاده سازی کنید.

8 همیشه داده ها را بررسی کنید

این تضمین می کند که داده های ورودی صحیح هستند قالب ، معتبر و ایمن.

همه داده ها ، از طرف کاربران داخلی یا گروه های امنیتی خارجی منابع قابل اعتماد و غیرمستقیم ، باید داده ها را به عنوان مؤلفه های پرخطر پردازش کنند.

در حالت ایده آل ، قبل از بارگیری داده ها ، بررسی های سمت مشتری و امنیتی را انجام دهید تا اطمینان حاصل شود که فقط داده های پاک پاک می شوند. هنگام مسدود کردن پرونده های آلوده یا ویروس.

9 امنیت کد

کد آسیب پذیری ها را در چرخه عمر توسعه تجزیه و تحلیل کنید.

تجزیه و تحلیل از ابتدا شروع می شود مراحل ، و توسعه دهندگان فقط باید برنامه را در یک محیط تولید مستقر کنند پس از تأیید صحت کد.

10 تأیید هویت چند عاملی اجباری

فعال کردن احراز هویت چند عاملی یک لایه امنیتی اضافی را اضافه می کند که امنیت را افزایش می دهد و اطمینان حاصل می کند که فقط کاربران مجاز به دسترسی دارند. برنامه ها ، داده ها و سیستم ها.

این می تواند ترکیبی از رمز عبور ، OTP ، پیام کوتاه ، برنامه های تلفن همراه ، و غیره باشد.

11 یک سیاست قوی برای رمز عبور ارائه دهید

افراد از رمزهای عبور ضعیفی استفاده می کنند که به راحتی قابل یادآوری هستند و هرگز آنها را تغییر نخواهند داد مگر اینکه مجبور شوند.

این یک ریسک امنیتی است که مدیران با استفاده از خط مشی های قوی رمز عبور می توانند به حداقل برسانند. [19659071] یک سیاست باید رمزعبورهای محکم را لازم داشته باشد که پس از مدت معینی منقضی شود.

E یکی دیگر از اقدامات امنیتی مرتبط ، متوقف کردن ذخیره و ارسال گواهی نامه به متن ساده است.

رمزگذاری ایده های احراز هویت ، اعتبار داده ها

12 از احراز هویت و مجوزهای استاندارد استفاده کنید

توصیه می شود از مکانیسم ها و پروتکل های تأیید استاندارد و معتبر و معتبر استاندارد مانند OAuth2 و Kerberos استفاده کنید.

اگرچه می توانید پروتکل های تأیید اعتبار خود را تهیه کنید. آنها مستعد خطا و آسیب پذیری هستند ، بنابراین ، می توانند سیستم ها را در معرض حملات مخرب قرار دهند.

13 فرآیند مدیریت کلید

از کلیدهای رمزنگاری قوی استفاده کنید و از کلیدهای کوتاه یا ضعیف خودداری کنید ، که مهاجمان می توانند انتخاب کنند.

علاوه بر این ، از کلیدهای مکانیکی توزیع کلید برای کلیدها استفاده کنید ، مرتباً کلیدها را تغییر دهید ، همیشه آنها را به موقع به روز کنید ، در صورت لزوم آنها را ابطال کنید و از برنامه های مخفی کد سخت در برنامه ها جلوگیری کنید.

چرخش كليك كليد ، ضمن محدود كردن مقدار داده هاي رمزگذاري شده در معرض خطر ، امنيت و سازگاري را افزايش مي دهد.

14 دسترسي به برنامه ها و داده ها

zopasnosti با قوانین دسترسی سخت.

بهترین رویکرد این است که فقط حق دسترسی لازم را به کارمندان و کاربران فراهم آوریم و هیچ چیز دیگر.

این به معنای اختصاص سطح دسترسی صحیح فقط به برنامه ها و داده هایی است که برای انجام وظایف خود نیاز دارند.

علاوه بر این ، باید انجام شود. به طور مرتب نظارت بر نحوه استفاده مردم از حقوق تعیین شده و ابطال حقوق کاربرانی که یا از آن سوء استفاده می کنند یا از آن استفاده نمی کنند.

15 عملیات در حال انجام

کارهای مختلفی وجود دارد که باید انجام شود:

- آزمایش مداوم ، نگهداری منظم ، وصله و به روز رسانی برنامه های کاربردی برای شناسایی و برطرف کردن آسیب پذیری های امنیتی در حال ظهور و مشکلات مربوط به انطباق.

- ایجاد مکانیسم حسابرسی برای دارایی ها ، کاربران و امتیازات. سپس ، گروه های امنیتی باید به طور مرتب آنها را بررسی کنند تا هرگونه شناسایی و رفع علاوه بر ابطال حقوق دسترسی که کاربران از آن سوءاستفاده می کنند یا نیازی به آن ندارند مشکلات

- برنامه پاسخ به حادثه را تهیه کنید و به کار بگیرید که نشان می دهد چگونه آسیب پذیری ها و آسیب پذیری ها. در حالت ایده آل ، این برنامه باید شامل فناوری ها ، فرآیندها و افراد باشد.

16 به طور خودکار جمع آوری و تجزیه و تحلیل سیاهههای مربوط

برنامه ها ، API ها و سیاهههای مربوط به سیستم. اطلاعات.

با استفاده از ابزار اتوماتیک برای جمع آوری و تجزیه و تحلیل سیاهههای مربوط ، اطلاعات مفیدی درباره آنچه اتفاق می افتد فراهم می کند.

اغلب خدمات ورود به سیستم ، که به عنوان توابع داخلی و افزودنی های شخص ثالث در دسترس هستند ، برای بررسی رعایت خط مشی های امنیتی و سایر قوانین و همچنین برای ممیزی عالی هستند.

از یک آنالایزر log استفاده کنید که با سیستم اعلان ادغام شود ، از پشته های برنامه پشتیبانی کند ، یک داشبورد و غیره را فراهم کند.

17 ذخیره و مشاهده سیاهههای مربوط به کنترل

توصیه می شود که گزارش های عملکرد کاربر و توسعه دهنده مانند موارد موفق را ذخیره کنید. و نه تلاشهای ورود به سیستم در تابستان ، تغییر رمز عبور و سایر رویدادهای مرتبط با حساب.

خروجی

مدل PaaS پیچیدگی و هزینه خرید ، مدیریت و نگهداری سخت افزار و نرم افزار را از بین می برد. ارائه ، اما مسئولیت محافظت از حساب ها ، برنامه ها و داده ها را به مشتری یا مشترک اختصاص می دهد.

این نیاز به یک رویکرد مبتنی بر هویت دارد که با استراتژی هایی که شرکت ها در مراکز داده سنتی محلی از آن استفاده می کنند متفاوت است.

اقدامات مؤثر شامل تضمین امنیت برنامه ، ارائه محافظت کافی داخلی و خارجی و همچنین نظارت و ممیزی اقدامات.

ارزیابی ورود به سیستم به شناسایی آسیب پذیری های امنیتی و همچنین فرصت هایی برای بهبود کمک می کند.

در حالت ایده آل ، گروه های امنیتی باید در مرحله اولیه قبل از اینکه مهاجمان آنها را ببینند و از آنها استفاده کنند ، برای مقابله با تهدید یا آسیب پذیری تلاش کنند.