سایت PHP شما راه اندازی شده است. تبریک می گویم ! اما صبر کنید .. آیا شما از افزایش قابل توجهی در امنیت مراقبت کرده اید؟

PHP یک زبان برنامه نویسی باکیفیت آسان اما بسیار قدرتمند است.

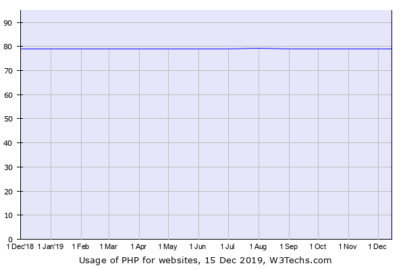

حدود 80٪ برنامه های وب جهانی را پشتیبانی می کند ، و آن را به یکی از پرکاربردترین زبانهای جهان توسعه تبدیل می کند.

دلیل محبوبیت و کاربرد گسترده آن ، ساختار ساده کد و ویژگی های سازگار با توسعه دهنده است.

CMS و چارچوب های زیادی وجود دارد. ساخته شده بر اساس پی اچ پی ، و هزاران صفحه معروف توسعه دهندگان از سراسر جهان عضو منظم انجمن او هستند.

وقتی برنامه های PHP روی سرورهای مستقر مستقر می شوند ، ممکن است با چندین مورد هک و حملات وب روبرو شوند ، که باعث می شود اطلاعات سایت وی در برابر سرقت بسیار آسیب پذیر باشد.

این یکی از بیشترین موارد است [درسال19659011] با وجود همه تلاشها ، توسعه دهندگان همیشه مراقب حفره های پنهان هستند که هنگام تهیه برنامه بی توجه هستند.

Ki می تواند حفاظت از داده های حیاتی سایت را در هر میزبانی وب برای برنامه های MySQL PHP به طور جدی تضعیف کند ، و آنها را در برابر تلاش های هک آسیب پذیر قرار دهد.

بنابراین این مقاله به برخی نکات مفید امنیتی PHP اختصاص یافته است که می توانید با استفاده عاقلانه از آنها استفاده کنید. پروژه ها .

با استفاده از این نکات اندک ، می توانید مطمئن باشید که برنامه شما همیشه چک های امنیتی را پشت سر می گذارد و هرگز با حملات وب خارجی به خطر نمی افتد.

1 فیلمنامه نویسی متقابل (XSS )

اسکریپت Crossite – یک از خطرناکترین حملات خارجی که با تزریق هر کد یا اسکریپتی مخرب به سایت انجام می شود.

این می تواند بر هسته اصلی برنامه شما تأثیر بگذارد ، زیرا یک هکر می تواند هر کدی را به برنامه شما تزریق کند حتی بدون آنکه به شما یک تذکر بدهد.

این حمله

در یک حمله XSS ، کد تعبیه شده منبع منبع سایت شما را جایگزین می کند ، اما مانند کدی واقعی عمل می کند که عملکرد سایت را نقض می کند و غالباً دزدی می کند.

هکرها کنترل دور زدن را کنترل می کنند. قبل با دسترسی به کوکی ها ، جلسات ، تاریخچه و دیگر عملکردهای مهم خود ، می توانید از ملات برنامه خود استفاده کنید.

شما می توانید با استفاده از نویسه های HTML و ENT_QUOTES ویژه در کدهای برنامه ، در برابر این حمله مقاومت کنید.

با استفاده از ENT_QUOTES ، می توانید گزینه های واحدی را حذف کنید. و نقل قول های مضاعف ، که امکان حمله به اسکریپت های متقابل سایت را از بین می برد.

2 جعلی درخواست درخواست متقابل (CSRF)

CSRF به هکرها کنترل کامل بر برنامه ها می دهد تا هرگونه اقدامات ناخواسته را انجام دهند.

هکرها می توانند شر را انجام دهند عملیات عمدی با انتقال کد آلوده به وب سایت شما ، که منجر به سرقت داده ها ، تغییرات عملکردی و غیره می شود.

این حمله کاربران را مجبور می کند تا درخواست های عادی را به موارد مخرب اصلاح شده تغییر دهند ، مانند انتقال وجه ناآگاهانه ، حذف کل دیتابیس بدون هیچ گونه اخطاریه و غیره.

حمله CSRF فقط پس از کلیک روی مخفی ممکن است شروع شود. [پیوندمخربارسالشدهتوسطیکهکر

این بدان معنی است که اگر به اندازه کافی باهوش باشید تا اسکریپت های مخفی آلوده را ردیابی کنید ، می توانید به راحتی هرگونه حمله بالقوه CSRF را رد کنید.

در ضمن ، می توانید از دو اقدامات محافظتی نیز برای تقویت امنیت خود استفاده کنید. در مورد برنامه ، یعنی استفاده از درخواست های GET در URL خود و اطمینان از ایجاد درخواست های غیر GET فقط از طریق کد مشتری شما.

آسیب پذیری PhpMyAdmin را ببندید

3 جلسه آدم ربایی

ربودن جلسه حمله است ، به موجب آن یک هکر شناسه جلسه شما را سرقت می کند تا به حساب مورد نظر خود دسترسی پیدا کند.

یک هکر می تواند جلسه شما را با ارسال یک درخواست به سرور تأیید کند ، جایی که آرایه $ _SESSION بدون اطلاع شما به موقع خود را بررسی می کند. [19659006] این می تواند در وسط انجام شود.

برای جلوگیری از جلسات جلسات ، همیشه جلسات خود را به یک آدرس IP واقعی وصل کنید.

این عمل به شما کمک می کند جلسات را هر زمان که تخلف ناشناخته رخ دهد ، باطل کنید. فوراً به شما اطلاع می دهیم که شخصی برای بدست آوردن کنترل دسترسی به برنامه ، سعی در جلسه شما را دارد ،

و همیشه به یاد داشته باشید ، تحت هیچ شرایطی شناسه ها را افشا نکنید ، زیرا این ممکن است متعاقباً هویت شما را با دیگری به خطر بیاندازد.

techniques 8 روش هك كردن مشهور كه بايد از

آگاه باشيد. 4 از حملات تزريق SQL جلوگيري كنيد.

اين پايگاه داده يكي از مؤلفه هاي مهم برنامه است كه هكرها بيشتر با استفاده از تزريق SQL حمله مي كنند. [19659008] این نوعی حمله است که در آن هکر از پارامترهای خاص URL برای دسترسی به دیتابیس استفاده می کند.

حمله همچنین می تواند با استفاده از زمینه های فرم وب انجام شود که در آن هکر می تواند داده های انتقال یافته از طریق درخواست ها را تغییر دهد.

زمینه ها و درخواست ها ، هکر می تواند کنترل را بدست آورد با بانک اطلاعاتی خود جهنم کنید و برخی از دستکاری های فاجعه بار ، از جمله حذف کل بانک اطلاعاتی برنامه را انجام دهید.

برای جلوگیری از حمله با استفاده از تزریق SQL ، همیشه توصیه می شود از پرس و جوهای پارامتری استفاده کنید.

این سؤالات PDO قبل از اجرای SQL SQL ، آرگومان ها را به درستی جایگزین کنید ،

این عمل نه تنها به محافظت از پرس و جو SQL شما کمک می کند ، بلکه باعث می شود آنها برای پردازش کارآمد ساختار یافته باشند.

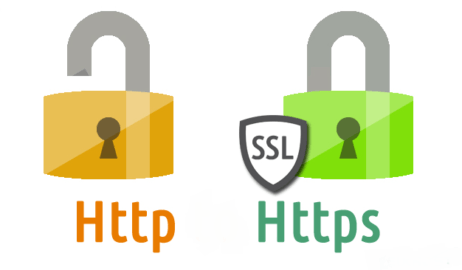

5 همیشه از یک گواهی SSL استفاده کنید. ifikaty

به منظور ارائه طریق انتقال امن داده ها بر روی اینترنت، همیشه استفاده از SSL-گواهی در برنامه های خود.

این یک پروتکل استاندارد بین المللی شناخته شناخته شده به عنوان انتقال ابرمتن پروتکل (HTTPS)، برای انتقال داده ها امن بین سرورها.

با استفاده از گواهینامه SSL ، برنامه شما یک مسیر انتقال داده ایمن را دریافت می کند که تقریباً مانع از ورود هکرها به سرورهای شما نمی شود.

همه مرورگرهای اصلی وب مانند Google Chrome ، Safari ، Firefox ، Opera و دیگران استفاده از گواهینامه SSL را توصیه می کنند زیرا یک پروتکل رمزگذاری شده برای انتقال ، دریافت و رمزگشایی داده ها از طریق اینترنت فراهم می کند. [196590546مخفیکردنپروندههاازمرورگر

Wireframe های Micro PHP دارای ساختار فهرست خاص هستند که امکان ذخیره سازی فایل های مهم فریم ورک ، مانند کنترلرها ، مدل ها ، یک پرونده پیکربندی (.yaml) و غیره را فراهم می کند.

در بیشتر موارد ، این پرونده ها توسط مرورگر پردازش نشده است ، اما آنها در مرورگر ذخیره می شوند برای یک دوره طولانی تر ، که یک خطر امنیتی برای برنامه ایجاد می کند.

بنابراین ، همیشه پرونده های خود را در یک پوشه مشترک ذخیره کنید تا اینکه آنها را در فهرست ریشه ذخیره نکنید.

این باعث می شود تا آنها کمتر در مرورگر در دسترس باشند و عملکرد را از هر پتانسیل پنهان کنند.

نتیجه گیری

برنامه های PHP همیشه در برابر حملات خارجی آسیب پذیر هستند ، اما با استفاده از نکات ذکر شده در بالا ، می توانید به راحتی هسته اصلی برنامه خود را از هرگونه حمله مخرب محافظت کنید.

به عنوان یک توسعه دهنده ، شما وظیفه محافظت از این داده ها را بر عهده دارید. وب سایت خود را و برای آنها که معصوم بودند.