NordVPN دچار نقصی شده است که ممکن است به هکر اجازه دهد ترافیک مشتری را که از طریق یک سرور VPN مستقر در فنلاند جریان دارد ، مشاهده کند. با این حال ، هیچ گواهی ورود به سیستم مورد سوء استفاده قرار نگرفته است.

همان هکر همچنین به ارائه دهندگان VPN رقیب TorGuard و VikingVPN ضربه زد. TorGuard در مورد شدت نقض آن کمرنگ است.

این هک ها ، که حداقل یک سال از آن غافل ماندند ، شبهات امنیتی را در مورد خدمات تحت تأثیر VPN برانگیخته اند ، که می تواند از ارائه دهندگان خدمات اینترنتی جلوگیری کند تا جزئیات مربوط به جستجوی وب سایت شما را جمع کنند. در مورد NordVPN ، این تخلف در مارس 2018 در یک مرکز داده فنلاند رخ داد که از آنجا NordVPN اجاره سرورها را می داد. NordVPN در بیانیه روز دوشنبه گفت: "مهاجم با سوء استفاده از یک سیستم مدیریت از راه دور ناامن توسط ارائه دهنده مرکز داده به سرور دسترسی پیدا کرد در حالی که ما از این امر آگاه نبودیم که چنین سیستمی وجود داشته باشد."

آنچه در معرض

NordVPN است. یک سیاست سختگیرانه در برابر نگه داشتن گزارش های ترافیک کاربر ، بنابراین "سرور خود حاوی هیچ فعالیتی از کاربر نبود". "هیچکدام از برنامه های ما برای تأیید اعتبار ، اعتبار ایجاد شده توسط کاربر ایجاد نمی کنند ، بنابراین نام کاربری و کلمه عبور نیز نمی توانستند رهگیری شوند."

NordVPN در ابتدا به بلومبرگ گفت فقط 50 تا 200 مشتری از سرور VPN تحت تأثیر استفاده می کنند. با این حال ، این شرکت در مورد این بیانیه عقب نشینی کرده است. سخنگوی نوردوپن به PCMag گفت: " دقیقاً غیرممکن است که چنین داده هایی وجود نداشته باشد. شماره ها ، گزارش شده توسط بلومبرگ یک تخمین خام است."

این شرکت ، که در پاناما مستقر است ، در کل بیش از 12 میلیون مشتری دارد که می توانند بیش از 3000 سرور مختلف شرکت VPN مختلف را به سراسر جهان وصل کنند. با این وجود ، به نظر می رسد که نقض این امر باعث شده است که هکر بتواند دسترسی ریشه ای به سرور مستقر در فنلاند داشته باشد. این امر به مهاجمان مرموز اجازه می دهد تا به طور بالقوه ترافیک مشتری را مشاهده و تغییر دهد.

اگرچه مرکز داده فنلاند بی سر و صدا در همان ماه آسیب پذیری را برطرف کرد ، هکر همچنین یک کلید NordVPN Transport Layer Security (TLS) را به سرقت برد. رمزگذاری ترافیک از مرورگرهای مشتری به وب سایت و برنامه های افزودنی. با این حال ، این کلید هرگز برای رمزنگاری ترافیک کاربر روی سرور VPN استفاده نمی شود ، این شرکت به PCMag گفت:

سرقت کلید TLS باعث شد که دریچه آنچه که "مرد در حمله میانی" نامیده می شود ، باشد که می تواند ترافیک شما را در معرض دید شما قرار دهد ، رمزگذاری نشده ، به هکر اما کنار گذاشتن چنین طرحی مستلزم اقدامات دیگری است. این می تواند شامل ایجاد یک مشتری یا وب سایت دلخواه NordVPN و سپس فریب کاربر برای استفاده از آن باشد.

کلید TLS در معرض نمایش در اکتبر سال 2018 نیز منقضی شد. در نتیجه ، با استفاده از گواهینامه اصلی می توانست در نهایت هشداری را برای کاربر نمایش دهد.

بنابراین ظاهراً NordVPN در مقطعی به خطر افتاد. کلیدهای خصوصی (منقضی شده) آنها فاش شده است ، به این معنی که هرکسی فقط می تواند سرورهایی را با آن کلیدها راه اندازی کند … pic.twitter.com/TOap6NyvNy

– تعریف نشده (hexdefined) 20 اکتبر 2019

منبع نقض

اخبار مربوط به این نقض برای اولین بار در آخر هفته آشکار شد که یک توسعه دهنده وب توییت را بارگیری کرد که یک کلید NordVPN TLS در اینترنت در حال گردش است ، تا حد زیادی بدون توجه است. کلید سرقت شده در ماه مه سال 2018 توسط یک کاربر ناشناس در انجمن 8chan ارسال شد ، او همچنین ادعا کرد که سرورهایی را در TorGuard و VikingVPN نقض کرده است.

همین پست 8chan همچنین حاکی از هکری است که کلید OpenVPN Certificate Authority (CA) را به سرقت برده است. روی سرور NordVPN سوار شوید ، که برای اعتبارسنجی اتصالات رمزگذاری شده بین یک سرور VPN و رایانه کاربر استفاده می شود. در نتیجه هکر می توانست از این کلید برای ایجاد سرورهای سرکش استفاده کند که می توانست با موفقیت به شبکه رسمی NordVPN وصل شود. همان سرورهای سرکش نیز می تواند برای حملات وسط برای انسان استفاده شود تا از کاربرانی که برای اتصال به آنها فریب خورده اند ، استفاده کنند.

در پاسخ به این خطرات احتمالی ، NordVPN به PCMag گفت: " حتی اگر هکر بتواند ترافیک را هنگام اتصال به سرور مشاهده کرده است ، او فقط می تواند آنچه ISP معمولی (ارائه دهنده خدمات اینترنت) مشاهده می کند را مشاهده کند ، اما به هیچ وجه نمی توان آن را شخصی یا ارتباط با یک کاربر خاص قرار داد. "

مرکز داده فنلاندی آسیب پذیری را با سیستم مدیریت از راه دور در 20 مارس 2018 وصله کرد ، ظاهراً هرگز NordVPN را از این مشکل آگاه نکرد. NordVPN گفت كه از این حادثه چند ماه پیش مطلع شده است.

"ما این بهره برداری را فوراً افشا نکردیم زیرا ما باید اطمینان داشته باشیم كه هیچ یك از زیرساخت های ما مستعد مسائل مشابه نیست." "این امر به دلیل حجم زیاد سرورها و پیچیدگی زیرساخت های ما ، به سرعت امکان پذیر نیست."

در پاسخ به این نقض ، NordVPN قرارداد شرکت با مرکز داده فنلاندی را فسخ کرد. تمام سرورهایی که از مرکز اجاره داده بود نیز نابود شده اند. این شرکت افزود: "حتی اگر فقط 1 از بیش از 3000 سرور که در آن زمان داشتیم تحت تأثیر قرار گرفت ، ما در تلاش نیستیم تا شدت مسئله را تضعیف کنیم." "ما با عقد قراردادن یک سرویس دهنده سرور غیر قابل اعتماد شکست خوردیم و باید بهتر می شد امنیت مشتریان خود را تضمین کرد."

با این حال ، مرکز داده فنلاند در مورد اختلاف نظر خود مشکوک است. مدیر عامل شرکت Creanova ، ارائه دهنده سرور شخص ثالث ، را به خبرنگاران گفت این نقض را به لطف یک ابزار مدیریت از راه دور از HP یا Dell ، که می تواند به صورت آنلاین وارد شوید ، اتفاق افتاد. مدیر عامل شرکت Creanova همچنین ادعا می کند که NordVPN به طور خاص درخواست کرده است که این ابزار روی سرور نصب شود.

صفحه پشتیبانی دل به طور خاص هشدار می دهد که اعتبار ورود به طور پیش فرض در ابزار مدیریت از راه دور آن به طور گسترده ای شناخته شده است.

ظاهرا اینگونه هک شده است که NordVPN هک شده است (اعتبار پیش فرض در رابط وب در معرض iDRAC در معرض) pic.twitter.com/09QCYQvBYX

– ناتان ؟؟؟ (NathOnSecurance) 21 اکتبر 2019

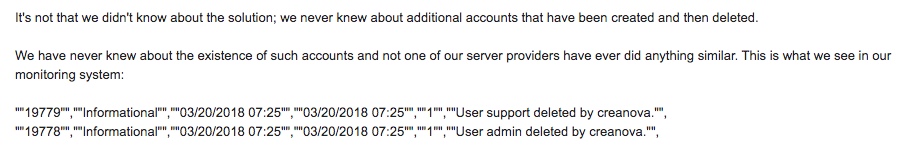

در پاسخ ، سخنگوی NordVPN گفت: "این طور نیست که ما در مورد راه حل نمی دانیم ؛ ما هرگز درباره حساب های اضافی که ایجاد شده و پس از حذف آنها نمی دانستیم." این شرکت همچنین تصویری از ورود به سیستم برای سرور ارائه داده است.

نقض TorGuard

همانطور که برای TorGuard ، این شرکت همچنین در روز دوشنبه تأیید کرد که دچار آن شده است. یک نقض با این حال ، هیچ کلید صدور گواهینامه برای اعتبارسنجی اتصالات رمزگذاری نشده روی سرور VPN آسیب دیده ذخیره نشده است. "ما به این روش عمل می کنیم بنابراین اگر یک سناریوی بدترین حالت رخ دهد و سرور VPN توقیف شود و یا حتی به خطر بیفتد ، هیچ کس نمی تواند ترافیک کاربر را دستکاری یا رمزگشایی کند ، یا حملات Man-in-the-Middle را به دیگر سرورهای TorGuard راه اندازی کند."

مشخص نیست چه زمان تخلف TorGuard رخ داده است ، اما این یک سرور واحد را در یک ارائه دهنده شخص ثالث درگیر کرده است ، که سخت افزار آسیب دیده را در اوایل سال 2018 حذف کرد.

هکر یک کلید TLS را به سرقت برد. این شرکت می گوید: دامنه torguardvpnaccess.com ، اما از سال 2017 برای شبکه TorGuard معتبر نیست.

TorGuard گفت که در ماه مه به دلیل دادخواست مداوم این شرکت مبنی بر اقدام مشکوک باج خواهی از NordVPN آگاه شد. این شرکت چگونه می گوید پرونده های پیکربندی سرور TorGuard را در اینترنت یافت.

"با توجه به طرح دعوی در حال انجام ، ما نمی توانیم جزئیات دقیقی درباره این فروشنده ویژه میزبان یا اطلاعاتی که مهاجمان دسترسی غیرمجاز داشته است ارائه دهیم." "با این وجود ، ما دوست داریم مردم بدانند كه این سرور از خارج به خطر نیفتد و هیچگاه تهدیدی برای سرورها یا كاربران TorGuard دیگر وجود نداشت."

سومین ارائه دهنده VPN كه هكری كه در این نقض نامگذاری شده بود ، VikingVPN ، بلافاصله پاسخ نداد. به یک درخواست برای اظهار نظر.

یادداشت ویرایشگر: این داستان با اطلاعات بیشتر در مورد چگونگی دسترسی هکر به دسترسی به سرور NordVPN تحت تأثیر ، که ظاهراً فقط 50 داشته است به روز شده است. به 200 کاربر. اکنون NordVPN در 50 تا 200 کاربر تخمین می زند. جزئیات بیشتر در مورد ارائه دهنده مرکز داده گنجانده شده است.

.