این روزها با همه فعالیت های جاسوسی و بدخواهانه در اینترنت ، VPN ها روز به روز محبوب تر می شوند. این امر نه تنها در دنیای شرکتها بلکه برای افراد و خانواده ها نیز صدق می کند. تمرکز ما در این مقاله بر روی انواع VPN هایی است که افراد و خانواده ها از آن استفاده می کنند ، نه آنهایی که برای اتصال به دفاتر شرکتی یا بایگانی های ایمن طراحی شده اند.

امروز می خواهیم در مورد یکی از جنبه های مرموز تر این صحبت کنیم زمینه: پروتکل های VPN. اگر تاکنون به تنظیمات یک VPN مدرن نگاه کرده باشید ، احتمالاً پروتکل هایی با نام هایی مانند OpenVPN یا L2TP / IPsec مشاهده کرده اید. ما می خواهیم به محبوب ترین اینها بپردازیم و ایده ای در مورد آنچه انجام می دهند و چرا ممکن است بخواهید یکی را انتخاب کنید ، انتخاب کنید. .

به طور خاص ، ما:

- در مورد کار یک پروتکل VPN

- بحث کنید در مورد OpenVPN و برخی پروتکل های رقیب

- درباره یک تازه وارد امیدوار کننده در رقابت پروتکل VPN VPN

- مقایسه OpenVPN با هر رقیب آشنا شوید. برای دیدن اینکه چرا ممکن است به جای OpenVPN

از یکی از آنها استفاده کنید ، در پایان این مقاله ، باید مقدماتی را در زمینه اصول کار پروتکل VPN استفاده کنید ، چرا OpenVPN اینقدر محبوب است ، و هنگامی که شما ممکن است استفاده از یکی از رقبا را انتخاب کنید.

کار یک پروتکل VPN

کار یک پروتکل VPN

در انتزاعی ترین سطح ، کار اصلی یک پروتکل VPN برقراری ارتباط بین دستگاه و شماست VPN خصوصی و امن. چگونه یک VPN این کار را انجام می دهد؟ از طریق دو فناوری: تونل سازی و رمزگذاری. اکنون به هریک از این موارد توجه خواهیم کرد.

Tunneling راهی برای محافظت از پیام ها است زیرا آنها بین دستگاه شما و VPN به جلو و عقب سفر می کنند. برای درک چگونگی این کار ، باید به خاطر داشته باشید که پیام های که از طریق اینترنت می گذرد ، به شکل "بسته های" داده ها شکل می گیرد.

این بسته ها شامل داده هایی است که آنها حمل می کنند (معروف به عنوان بار) و داده های اضافی مانند پروتکل بارگذاری (HTTP ، HTTPS یا BitTorrent) برای. به عنوان مثال) و آدرس IP دستگاه شما و همچنین وب سایتی که بازدید می کنید.

اگر از VPN استفاده نمی کنید ، ممکن است پیامها به صورت پیش فرض بین دستگاه و وب سایت شما امن و خصوصی نباشد. حداقل آدرس IP دستگاه و وب سایت شما در معرض نمایش قرار می گیرد ، به این معنی که از حریم خصوصی شما محافظت نمی شود.

یک VPN یک تونل مجازی از طریق اینترنت ایجاد می کند تا شما را از این مشکل محافظت کند. تونل مجازی مشاهده این نشانی های IP یا خواندن محتویات پیام های پیش و برگشت را برای snoops دشوارتر می کند.

برای ایجاد تونل مجازی ، نرم افزار VPN بسته های داده را در بر می گیرد که شامل پیام هایی است که به عقب و جلو می روند. آنها را درون بسته های خودش می گذارد. به این فرآیند محصور سازی گفته می شود.

بسته هايي كه دستگاه شما را ترك مي كنند قبل از عبور از اينترنت و ورود به سرور VPN كپسوله مي شوند. پس از دریافت آنها در سرور ، بسته های اصلی از پوسته محافظ آنها استخراج می شوند. سرور بسته ها را با جایگزینی آدرس IP شما با آدرس IP سرور تغییر می دهد.

این فرایند ، به نام obfuscation ، آدرس IP شما را از جهان خارج پنهان می کند تا از privacy شما محافظت کند. ] سرور VPN سپس بسته تغییر یافته را به مقصد نهایی خود می فرستد. تا آنجا که وب سایت دریافت کننده بسته می تواند بگوید ، این سرچشمه در سرور VPN است ، نه دستگاه شما.

بسته هایی که از وب سایت به دستگاه شما می روند ، یک رفتار مشابه را دریافت می کنند. وقتی وب سایت بسته ای را به سرور VPN ارسال می کند ، محصور می شود و به نرم افزار VPN دستگاه شما ارسال می شود. در آنجا از پوسته محافظ آن استخراج می شود و به مرورگر وب شما یا هر برنامه ای که با وب سایت در حال گفتگو است ، می رود.

متأسفانه ، تونل سازی به تنهایی کافی نیست.

اگر بسته ها به سادگی محصور شده اند ، روش هایی وجود دارد که تعیین می کند. snoop ممکن است بتواند آنها را بخواند. تمام اطلاعاتی که می خواهید امن و خصوصی نگه داشته شود ، برای چنین جاسوسی قابل مشاهده خواهد بود ، اطلاعات شما را در معرض نمایش قرار داده و حریم خصوصی شما را نقض می کند.

به همین دلیل است که بیشتر VPN ها یک قدم جلوتر رفته و رمزنگاری را اضافه می کنند.

با رمزگذاری ، نرم افزار VPN تمام بسته های شما را رمزگذاری می کند سپس تعبیه می کند و آنها را رمزگذاری می کند و برای آنها ارسال می کند. در راهشان. از هر الگوریتم رمزگذاری سرویس VPN استفاده می کند (چندین امکان وجود دارد) ، به گونه ای طراحی شده است که فقط سرور VPN می تواند آنچه را که نرم افزار VPN روی رمزگذاری رایانه شما رمزگشایی می کند ، و برعکس.

حتی اگر کسی وارد تونل شود ، دیگر نمی تواند آنچه را که می بیند حس کند.

آیا راه ساده ای وجود ندارد؟

آیا راه ساده ای وجود ندارد؟

در این مرحله ، ممکن است در حال تعجب باشید چرا؟ VPN برای محافظت از پیام های شما باید تمام این مراحل را طی کند. آیا نمی توان فقط بار پیام اصلی را رمزگذاری کرد و تمام تونل زنی ها و محوطه سازی را رد کرد؟

نه واقعاً.

پروتكل هايي وجود دارد كه به اين روش كار مي كنند ، و آنها براي آنچه انجام مي دهند فوق العاده هستند. پروتکل HTTPS نمونه خوبی است. اتصال HTTPS هیچگونه تونل سازی را انجام نمی دهد ، اما با این اطمینان که بارگذاری بسته ها با رمزگذاری قوی محافظت می شود. شماره حساب بانکی شما یا هرگونه اطلاعاتی در مورد بار شما باقی می ماند امن است.

با این حال ، به دلیل اینکه هدر بسته ها باید در معرض باشد تا بسته ها به مقصد خود برسند ، شما هیچگونه حریم شخصی ندارید. ISP شما و هر شخص دیگری که اتصال شما را تماشا می کند ، می توانید به راحتی آدرس IP دستگاه خود و همچنین آدرس IP وب سایت مورد نظر خود را مشاهده کنید. آنها می دانند با چه کسی صحبت می کنید ، حتی اگر آنها دقیقاً نمی دانند پیام ها چه می گویند .

اکنون دوباره درباره یک VPN فکر کنید. تونل توسط کار می کند که تمام بسته شما را درون یک بسته دیگر محصور می کند . بسته بیرونی همان مواردی است که باید اطلاعات مربوط به هدر آن را افشا کند. و این اطلاعات هدر اساساً می گوید ، من بسته های بین دستگاه شما را در آدرس IP شما ، و سرور VPN در آدرس IP آن انتقال می دهم.

هیچ اطلاعاتی از بسته های شما به هیچ وجه در معرض انتقال نیست تا پیام ها به عقب برگردند. بین دستگاه و سرور VPN. VPN می تواند تمام بسته های شما ، از جمله هدرها را رمزگذاری کند.

حتی اگر کسی راه خود را به درون تونل ببندد ، تمام آنچه آنها می بینند اینست که سرویس VPN در حال انتقال پیام بین دستگاه شما و سرور VPN. با تمام بسته های رمزگذاری شده خود ، راهی وجود ندارد که یک snoop بتواند مقصد نهایی پیام های شما را ببیند ، یا محتوای آن پیام ها را بخواند.

اکنون که از مهمترین شرایط لازم برای موفقیت اطلاع دارید. پروتکل های VPN: تونل سازی (کپسوله سازی) و رمزگذاری ، بیایید در مورد پروتکل های VPN که احتمالاً در سال 2019 به اجرا در آمده اید صحبت کنیم.

The Leader Leader: OpenVPN

The Leader Leader: OpenVPN

امروزه OpenVPN بیشترین کاربرد را دارد پروتکل های VPN.

OpenVPN یک SSL VPN است. SSL VPN (شبکه اختصاصی مجازی Secure Sockets Layer) نوعی VPN است که می تواند توسط یک مرورگر وب استاندارد استفاده شود. طراحی OpenVPN به گونه ای است که می تواند داده ها را از طریق NAT (مترجم آدرس آدرس شبکه) و فایروال ها انتقال دهد. همچنین از طیف وسیعی از الگوریتم های رمزنگاری ، از جمله AES-256 ، همان الگوریتم رمزنگاری استفاده شده توسط دولت ایالات متحده برای محافظت از داده های طبقه بندی شده ، پشتیبانی می کند.

OpenVPN یک پروتکل سریع است و بسیار امن و پایدار است. علاوه بر این ، این نرم افزار منبع باز است. این بدان معنی است که هر کس می تواند کد منبع را مشاهده و بررسی کند. بسیاری از مردم این کار را انجام می دهند و به این اطمینان می رسانند که هیچ اشکالی وجود ندارد و هیچ کس در حال وارد کردن کد مخرب نیست. بسیاری از پروتکل های VPN اختصاصی هستند ، به این معنی که شما نمی توانید کد را بازرسی کنید و به کسی که در اختیار دارد اعتماد کنید تا بتواند آن را به درستی حفظ کند و هیچ کاری دلگیرانه انجام ندهد.

OpenVPN از UDP یا TCP Port 443 برای برقراری ارتباط استفاده می کند. دستگاهها از آنجا که این درگاه برای ترافیک HTTPS نیز استفاده می شود ، فایروال نمی تواند آن را مسدود کند بدون اینکه بسیاری از اینترنت را نیز مسدود کند. هنگامی که از یک سرویس VPN استفاده کنید که دارای حالت خفا است (داده ها را به شکلی فرمت می کند که به نظر می رسد مانند ترافیک اینترنت استاندارد باشد) ، این باعث می شود سانسور یا سایر جاسوسی ها مشکل نباشند حتی بدانند که شما از یک VPN.

نکته جالب دیگر OpenVPN این است که در فضای کاربر پیاده سازی می شود. یعنی ، کد OpenVPN در حافظه مختص برنامه ها اجرا می شود. این بدان معناست که شما می توانید آن را به طور جداگانه و از هر سرویس VPN مورد استفاده خود ، آن را بارگیری و نصب کنید. این فیلم روند را نشان می دهد:

چرا این کار را می کردید؟ یک دلیل این است که اگر سرویس VPN که شما از آن استفاده می کنید برای دستگاه یا سیستم عامل مورد استفاده مشتری ارائه نمی دهید. نمونه کامل این واقعیت این است که بسیاری از سرویس های VPN از OpenVPN پشتیبانی می کنند ، اما برای سیستم عامل لینوکس مشتری ارائه نمی دهند. با بارگیری OpenVPN و پیکربندی صحیح آن ، می توانید جعبه لینوکس خود (یک دسک تاپ یا حتی برخی از روترها) را بدون یک مشتری اختصاصی به VPN متصل کنید.

وقتی همه ویژگی های فوق را با هم ترکیب می کنید ، نیست. تعجب آور است که OpenVPN محبوب ترین پروتکل VPN مورد استفاده امروز است.

اکنون که دانش اساسی در مورد OpenVPN دارید ، اجازه دهید نگاهی به برخی پروتکل های محبوب دیگر VPN بیندازیم.

سایر پروتکل های محبوب: IPsec، L2TP / IPsec، IKEv2 / IPsec

سایر پروتکل های محبوب: IPsec، L2TP / IPsec، IKEv2 / IPsec

OpenVPN در فضای کاربر اجرا می شود ، اما این تنها مکانی نیست که کد VPN بتواند اجرا کند. VPN همچنین می تواند در فضای هسته اجرا شود ، فضایی که برای عملکردهای سیستم عامل اصلی محفوظ است. یکی از اشکال پروتکل هایی که در فضای هسته وجود دارد اینست که باید توسط سازنده سیستم عامل پیاده سازی شوند. اگر پروتکل خاصی روی دستگاه شما از قبل نصب نشده است ، شما نمی توانید به سادگی آن را خودتان بارگیری و نصب کنید ، مانند می توانید با OpenVPN.

بیایید این بخش را با نگاه کردن به IPsec شروع کنیم. [19659069] IPsec یک پروتکل فضای هسته است که در لایه IP مجموعه اینترنت پروتکل اینترنت اجرا می شود. این کلیه جنبه های تأمین امنیت در این سطح را در بر می گیرد. TechTarget IPsec را از این طریق تعریف می کند:

"IPsec که به پروتکل اینترنت یا پروتکل امنیتی IP نیز معروف است ، معماری خدمات امنیتی را برای ترافیک شبکه IP تعریف می کند. IPsec چارچوب تأمین امنیت در لایه IP و همچنین مجموعه پروتکل هایی را که برای تأمین امنیت از طریق تأیید اعتبار و رمزگذاری بسته های شبکه IP طراحی شده اند ، توصیف می کند. همچنین در IPsec پروتکل هایی وجود دارد که الگوریتم های رمزنگاری مورد استفاده برای رمزگذاری ، رمزگشایی و تأیید صحت بسته ها و همچنین پروتکل های مورد نیاز برای تبادل امن کلید و مدیریت کلید را تعریف می کنند. »

TechTarget.com ، [19659072] TechTarget.com ” class=”lazy lazy-hidden sue-testimonial-photo” width=”40″ height=”40″/>

IPsec می تواند VPN ها را از طریق دو حالت پیاده سازی کند: حالت تونل و حالت حمل و نقل. Tunnel Mode به طور پیش فرض است و همانطور که در قسمت بالای این مقاله شرح داده می شود ، تونلی ایجاد می کند. Transport Mode برای مواردی مانند اجرای یک جلسه دسک تاپ از راه دور مفید است.

در حالی که هنوز هم وجود دارد برخی از iOS VPN که IPsec به خودی خود استفاده می کند ، شما به احتمال زیاد با این پروتکل جفت شده یا با L2TP یا IKEv2 روبرو می شوید. ما در یک لحظه به این جفت ها خواهیم پرداخت. اما ابتدا ، ما باید در مورد چیزی بنام VPN SPIN 9 بحث کنیم. VPN SPIN 9 یک سیستم NSA برای رمزگشایی داده های VPN است.

توصیف شده در یک اسناد فاش شده با عنوان ، "[ قابلیت درست: پایان تا پایان VPN SPIN 9 Review Design Design، ” در مورد توانایی " کشف و رمزگشایی ارتباطات منتخب رمزگذاری شده با استفاده از الگوریتم ها و پروتکل های امنیتی IP (IPsec) رمزگذاری شده است. "

همچنین توانایی های متنوعی را برای سوء استفاده از عناصر تبادل کلید IPsec برای جمع آوری ابرداده برای تجزیه و تحلیل دارد.

این برای شما چه معنی دارد؟ ما مطمئن نیستیم بسیاری از کارشناسان ادعا می کنند که IPsec امن است ، در حالی که به نظر می رسد نقد و بررسی VPN SPIN 9 Design می گوید NSA حداقل در سال 2014 حداقل IPsec را شکسته است. اخیراً هاکرنون گزارش داد که نقص های امنیتی در پروتکل IKEv2 یافت شده است. [غالباًبااستفادهاز IPsec در VPN های مصرف کننده استفاده می شود.

همانطور که گفته می شود ، "بی احتیاطی" (بگذارید خریدار مراقب باشد).

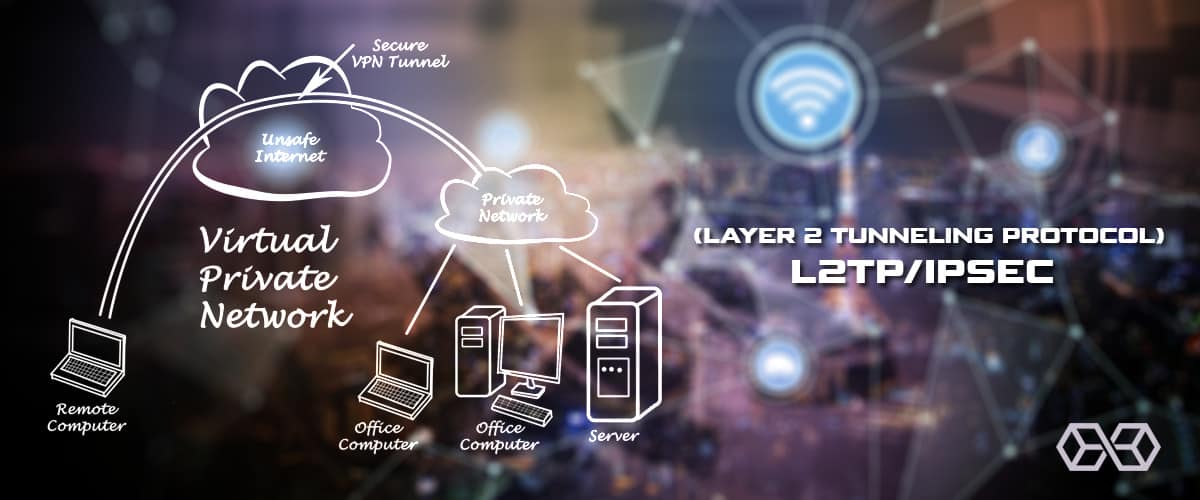

و با این کار بیایید حرکت کنیم. L2TP / IPsec.

L2TP (پروتکل تونلینگ لایه 2) یک پروتکل تونل سازی است که در سال 2000 منتشر شد. این به منظور ترکیب بهترین دو پروتکل اولیه تونل سازی اولیه ساخته شده است: PPTP و L2F. اگرچه این یک پیشرفت نسبت به پروتکل های قبلی است ، مهم است که درک کنیم که L2TP به خودی خود هیچ امنیتی را فراهم نمی کند. یک پروتکل امنیتی جداگانه باید با L2TP ترکیب شود تا بتواند بسته هایی را که حمل می کند تأمین کند.

به طور بالقوه ، این می تواند پروتکل VPN ستاره یک روز باشد.

در روند نزولی ، WireGuard هنوز در حال توسعه است و توسعه دهندگان هشدار می دهند که هنوز یک کار در دست اقدام است. این هنوز یک پروتکل VPN نیست که شما بخاطر آزمایش از آن استفاده کنید. نکته منفی دیگر این است که طراحی فعلی به سرویس VPN نیاز دارد تا آدرس IP هر کاربر را وارد کند. این می تواند یک ابتکار عمل برای بسیاری از سرویس های VPN (و کاربران VPN) باشد که اصرار دارند هیچ گونه سیاهه ای را حفظ نکنند.

ما به این پروژه توجه خواهیم کرد.

چگونه OpenVPN در برابر رقابت جمع می شود

چگونه OpenVPN در برابر رقابت جمع می شود

اکنون که درک اساسی از هرکدام از این پروتکل ها داریم ، زمان آن است که ببینیم که چگونه آنها در برابر OpenVPN جمع می شوند.

IPsec به خودی خود در چند مورد هنوز به عنوان پروتکل VPN استفاده می شود ، اما شما خیلی دور هستید. به احتمال زیاد در ترکیب با L2TP یا IKEv2 با آن روبرو می شوید. خواندن را ادامه دهید تا ببینید چگونه این ترکیبات در برابر OpenVPN جمع می شوند.

OpenVPN معمولاً سریعتر است ، و به دلیل استفاده از همان درگاه های HTTPS ، [19459004مسدودکردنسختترازL2TP/IPsecسختتراستOpenVPNهمچنینیکنرمافزارمنبعبازاستوبرخلافL2TP/IPsecاختصاصی

و در حالی که گزارش هایی وجود دارد که LTP IPsec ممکن است توسط NSA به خطر بیفتد ، ما چنین ادعایی برای OpenVPN ندیده ایم. اگر از VPN خود برای انتقال اطلاعات حساس استفاده می کنید ، می توانید از این پروتکل جلوگیری کنید.

به نفع L2TP / IPsec ، در هسته بسیاری از سیستم عامل ها ساخته شده است و ممکن است روی بعضی از آنها اجرا شود. دستگاه های قدیمی تر که از OpenVPN پشتیبانی نمی کنند.

ماهیت منبع باز OpenVPN یک مقایسه با طبیعت بسته IKEv2 / IPsec است (اگرچه برخی از برنامه های منبع باز نیز وجود دارد). OpenVPN همچنین مسدود کردن دیوارهای آتش سخت تر است زیرا از همان پورت HTTPS استفاده می کند. IKEv2 / IPsec همچنین از ارائه 2014 رنج می برد که ادعا می کند NSA IPsec و IKE را به خطر انداخته است.

هم اکنون ، OpenVPN به طور پیش فرض برنده می شود ، زیرا WireGuard هنوز آماده زمان نخست نیست. در حالی که ما باید برای مقایسه کامل صبر کنیم تا WireGuard به نسخه 1.0 مراجعه کند ، نگران مسئله ورود به سیستم / حفظ حریم خصوصی با WireGuard هستیم.

جدول مقایسه پروتکل

جدول مقایسه پروتکل

در اینجا خلاصه ای سریع از پروتکل های VPN است که ما در این مقاله بحث کرده ایم:

| رمزگذاری | امنیت | ] کاربر یا هسته هسته | منبع باز | ||

| OpenVPN | AES-256 | بسیار بالا | سریع | کاربر | بله |

| IPsec | AES-256] زیاد | بسیار سریع | هسته | بدون | |

| L2TP / IPsec | AES-256 | High | کندی | Kernel | No |

| IP | |||||

| IP ] AES-256 | High | خیلی سریع | هسته | برخی از اجرای ها | |

| WireGuard | ChaCha20 | High؟ | خیلی سریع؟ | هسته | بله |