با انتشار COVID-19 به آرامی در سراسر جهان ، تقاضای مصرف کنندگان برای خدمات شبکه خصوصی مجازی تجاری (VPN) افزایش یافته است – هم به دلایل امنیتی و هم برای دور زدن جغرافیایی مسدود کردن (جریان) محتوا. به طور غیر منتظره ، استفاده از VPN شرکت نیز بسیار افزایش یافته است ، و همچنین استفاده از پروتکل دسک تاپ از راه دور (RDP) ، یک وسیله محبوب و رایج برای مدیریت از راه دور یک کامپیوتر از طریق اتصال به شبکه است.

افزایش یافته است. شرکت RDP و استفاده از VPN

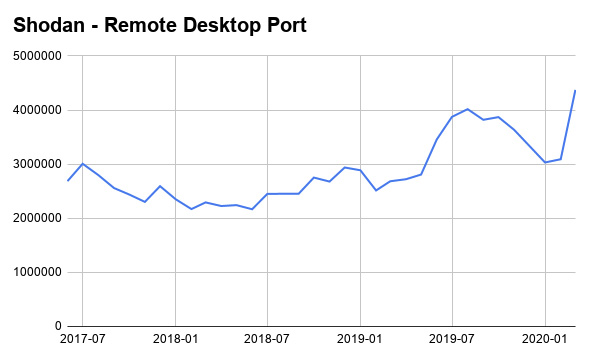

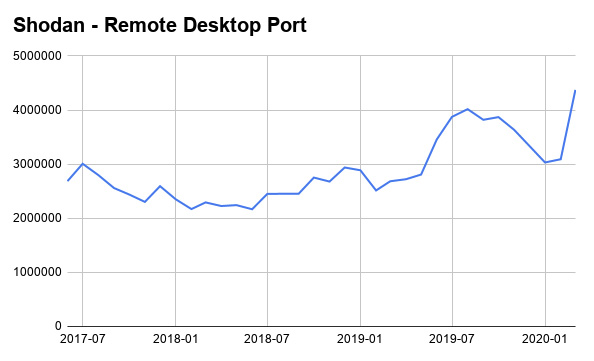

John Matherly خالق Shodan داده های قدیمی و جدیدی را در مورد دستگاه هایی که پروتکل ها و پورت های RDP و VPN را در اینترنت قرار می دهند ، کشیده و تأیید کرده است که:

- تعداد دستگاه هایی که RDP را در اینترنت در معرض پورت های استاندارد قرار می دهند. (3389) طی ماه گذشته 41.5 درصد رشد داشته است

- تعداد دستگاههایی که RDP را به اینترنت در پورت های غیر استاندارد اما اغلب استفاده شده (3388) در معرض اینترنت قرار می دهند ، در مدت مشابه 36.8 درصد افزایش یافته است

- سرورهایی که پروتکل های VPN را اجرا می کنند (IKE ، PPTP و غیره) در پورت های مختلف از نزدیک به 7.5 میلیون نفر به نزدیک به 10 میلیون (با یک سوم) پرش کردند.

با افزایش استفاده از این خدمات ، خطر افزایش سازش افزایش می یابد. . [19659009] ریسک افزایش یافته

”[[RDP] سابقه مسائل امنیتی را دارد و به طور کلی نباید بدون هیچ گونه حمایت دیگری در دسترس عموم باشد. لیست سفید فایروال ، 2FA) ، "متری متذکر شد.

اگر امکان دسترسی ایمن به کاربران از راه دور به برنامه ها و منابع سازمانی را فراهم کند ، VPN هایی که توسط سازمان ها تنظیم شده اند از حمله و سازش از طریق آسیب پذیری های شناخته شده و ناشناخته ، مصون نیستند. سمت مشتری و سرور.

از جمله نمونه های اخیر آن عبارتند از:

- CVE-2019-1573 ، آسیب پذیری که باعث شده انواع برنامه های VPN ، کوکی های تأیید صحت و جلسات را بطور نا امن در حافظه و / یا پرونده های log ذخیره کنند. CVE-2019-11510 ، آسیب پذیری خواندن پرونده ای دلخواه که روی نصب Pulse Connect Secure SSL VPN تأثیر بگذارد

- CVE-2018-13379 ، یک نقص در مسیر در پورتال وب FortiOS SSL VPN

این دو مورد اخیر می توانند با ارسال یک درخواست HTTPS دستکاری شده از راه دور مورد سوء استفاده قرار بگیرند ، نیازی به تأیید اعتبار ندارند و به مهاجمین امکان بارگیری پرونده ها را می دهند. / اطلاعات حساس را از سرورهای آسیب پذیر استخراج کنید. آنها همچنین به طور جدی توسط مهاجمان مورد سوء استفاده قرار گرفته اند.