مصاحبه WireGuard ، یک پروتکل VPN جدید با عملکرد قوی و تنظیم آسان ، توسط راه اندازی Tailscale به عنوان پایه و اساس سیستم شبکه از راه دور همتا به عنوان همکار تصویب شده است که هم ایمن است و هم پیکربندی سریع آن. [19659002] WireGuard یک VPN منبع باز است که در تاریخ 30 مارس 1.0 همزمان با انتشار نسخه 5.6 لینوکس به نسخه 1.0 خود رسید. "اوایل عصر امروز ، لینوس [1] لینوکس 5.6 را منتشر کرد ، که حاوی اولین نسخه از WireGuard ما است … برای کسانی که شما قبل از the dOnT uSe tHiS k0de می ترسیدید! 1!" جیسون دونفلد ، خالق WireGuard گفت: "هشدارها در همه جا وجود دارد ، اکنون شما باید با ثبات تر کار کنید."

با توجه به مقاله سفید ، WireGuard "قصد دارد تا IPsec را برای بیشتر موارد استفاده ، و همچنین فضای کاربر محبوب و یا جایگزین کند. یا راه حل های مبتنی بر TLS مانند OpenVPN ، در حالی که امن تر ، عملکردی تر و استفاده از آنها آسان تر است. "

پروتکل VPN از آنجا که مطابق ادعاهای خود زندگی می کند ، مورد استقبال خوبی قرار گرفته است (نه توسط Torvalds). تنظیم و عملکرد بهتر از گزینه های دیگر.

WireGuard با طراحی كوچك (فقط 4000 خط كد) و به یك هدف اختصاصی اختصاص دارد: اتصال مشتری به یك سرور از طریق VPN. این امر برای ساختن راه حل های کامل VPN در اطراف آن یا ادغام در راه حل های موجود ، دامنه کافی را می گذارد ، دقیقاً همان اتفاقی است که افتاده است. به عنوان مثال NordVPN ، NordLynx ساخته شده در WireGuard را ارائه می دهد ، اما با دو برابر NAT (ترجمه آدرس شبکه) برای محافظت از حریم خصوصی. در رابطه با WireGuard ، NordVPN به ما گفت كه "سادگی ، سهولت اجرای و مدیریت آن احتمالاً از OpenVPN پیشی می گیرد ، و سرعت رمزگذاری WireGuard پروتكل های گروه IPsec را از آب خارج می كند."

پروتکل جدید همچنین فرصتی برای استارتاپ ها است. یکی از آنها Tailscale است ، شش ماه پس از آنکه بنیانگذار و مدیرعامل آن اوری پن پنارون از گوگل خارج شد ، در مارس 2019 تشکیل شد و در آنجا مهندس ارشد دیگری بود که روی Google Fiber کار می کرد.

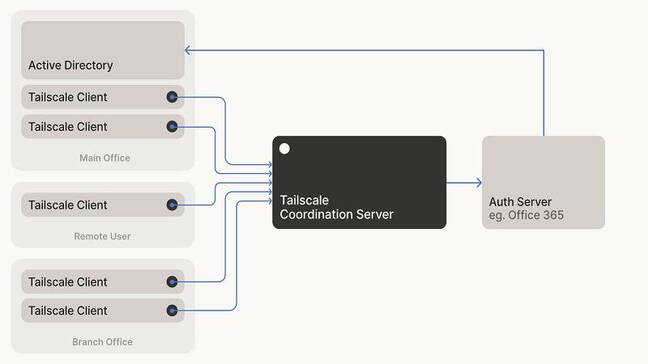

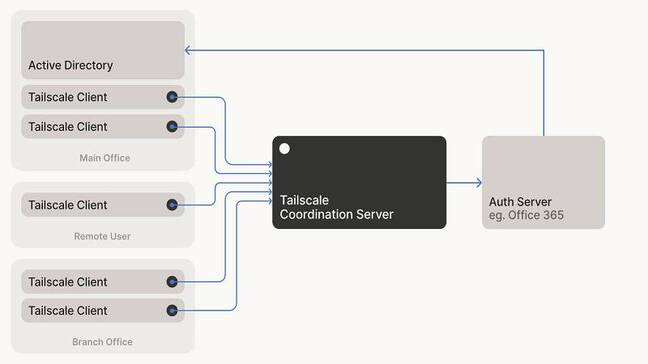

محصول Tailscale شامل چند قطعه است. اول ، این مبتنی بر VPN های همتا به شخصه است نه اینکه تمام ترافیک های VPN را از طریق یک کنسانتره تنها لوله گذاری کنید. امنیت WireGuard از کلیدهای عمومی استفاده می کند. اگر می تواند کلید عمومی و نقطه پایانی UDP (آدرس IP و پورت) را به آن وصل کند ، یک نقطه انتهایی می تواند به دیگری متصل شود. Tailscale یک پایگاه داده از نقاط پایانی را در سرور خود نگه می دارد ، به طوری که وقتی مشتری A باید با مشتری B صحبت کند ، جزئیات endpoint را واکشی می کند و سپس یک ارتباط مستقیم برقرار می کند. Tailscale این را شبکه مش می نامد.

مشتریان Tailscale اطلاعات اتصال از یک سرور را بازیابی می کنند ، اما هیچ داده دیگری از طریق سرور عبور نمی کند

مشتریان Tailscale اطلاعات اتصال از یک سرور را بازیابی می کنند ، اما هیچ داده دیگری از طریق سرور عبور نمی کند

دوم ، تأیید اعتبار Tailscale همیشه به یک ارائه دهنده OAuth2 ، OpenID Connect یا SAML مانند Azure AD یا Google G Suite منتقل می شود. . سوم ، NAT traversal به گونه ای ساخته شده است که می توانید بدون باز کردن پورت های فایروال به یکدیگر وصل شوید. اگر UDP کاملاً مسدود شده باشد ، می تواند از جریان های HTTPS استفاده کند.

سرانجام ، یک سیستم اجازه یابی به ازای هر گره وجود دارد ، بنابراین می توانید مشخص کنید که به کدام آدرس های IP و پورت های کاربر اجازه اتصال دارد.

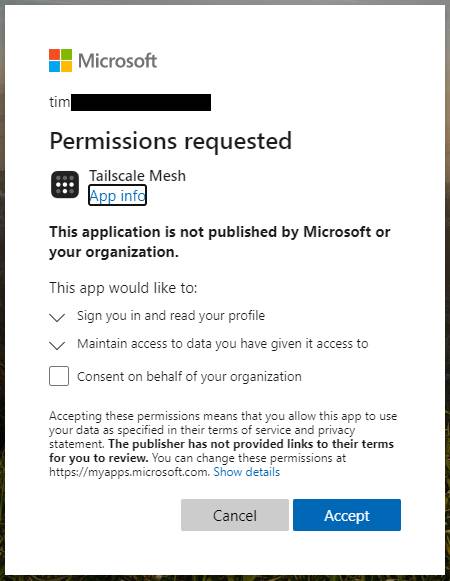

کرکس دارای یک حرکت [19659012] مسلماً فقط با دو رایانه ویندوز چرخش سریع به Tailscale دادیم. یکی در آزور بود و دیگری پشت دو فایروال. در مورد ما Azure AD (می توانید از هر حساب Google نیز استفاده کنید) وارد سیستم Tailscale شوید تا در ارائه دهنده انتخاب شده خود تغییر مسیر دهید.

با انجام این کار ، موضوع نصب مشتری در دو رایانه شخصی ، ورود به سیستم و ذکر IP بود.

سپس ما توانستیم یک اتصال دسک تاپ از راه دور را از یکی به دیگری باز کنیم. همه چیز همانطور که وعده داده شده و پیکربندی دیگری کار نکرده است به طور پیش فرض هیچ DNS و مسیریابی وجود ندارد – به عبارت دیگر ، PC A می تواند PC B را پینگ کند ، اما سایر دستگاه های موجود در شبکه از راه دور مگر اینکه آنها نیز Tailscale را نصب کرده باشند ، و شما باید شماره های IP را بدانید.

با تنظیم DNS و مسیریابی خود این مشکل را برطرف کنید ، هرچند توجه داشته باشید که اگر تمام ترافیک شبکه را از طریق یک سرور انجام دهید ، از Tailscale mesh بهره نمی برید. در اینجا توضیحی در مورد سیستم وجود دارد.

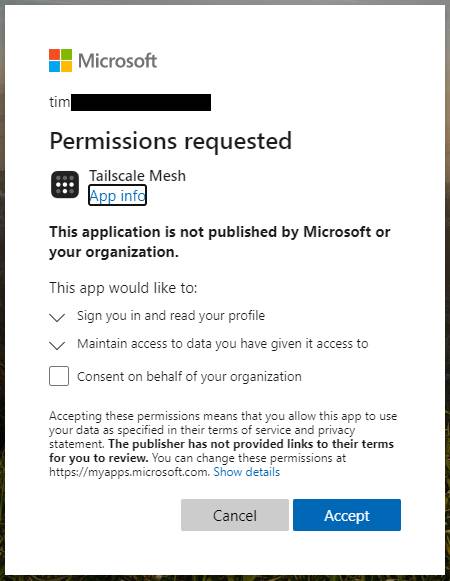

ورود به سیستم Tailscale با Azure AD این گفتگو را ارائه می دهد

ورود به سیستم Tailscale با Azure AD این گفتگو را ارائه می دهد

Pennarun با به Reg صحبت کرد ، با توضیح در مورد نام شرکت آغاز شد. او می گوید زیرساخت های انعطاف پذیر با قابلیت مقیاس گسترده گوگل باعث پیچیدگی می شود ، و این که "تیم هایی که من هنگام حضور در گوگل دیده بودم مجبور شدند حتی از مشکلات کوچک خود نیز از این نوع زیرساخت های overkill استفاده کنند. شوخی این است که مقیاس" دم "برعکس است. از مقیاس گوگل. "

طبق گفته Pennarun ، این شرکت در ابتدا بیشتر به امنیت شبکه علاقه داشت تا VPN. یک مشتری اولیه ، یک بانک ، می خواست یک برنامه قدیمی و اما مهم ویندوز را تأمین کند و به جای به روز کردن آن برای استفاده از تأیید هویت دو عاملی ، وی پیشنهاد داد: "چرا سرور را به شبکه کوچک خود منتقل نمی کنیم ، تا مردم فقط بتوانند به آن دسترسی پیدا کنند. این شبکه بعد از اینکه احراز هویت دو عاملی را انجام دادید؟ این منشأ ساختن این ابزار بود. این به عنوان یک VPN دسترسی از راه دور در نظر گرفته نشده بود ، بلکه به عنوان یک VPN دسترسی محلی در نظر گرفته شده بود. ما آن را پایه گذاری کردیم به WireGuard زیرا WireGuard بود. یک سیستم داده کارآمد برای سیستم آنها. معلوم شد که هسته اصلی ما ایجاد می کنیم ، این VPN چند نقطه ای ، برای همه مشکلات دیگر قابل استفاده است. "

اکثر مشکلات راه اندازی IPsec فقط گرفتن IPsec است. اصلاً کار کن WireGuard تمام این پیچیدگی ها را از بین می برد. این فقط پنج تنظیم است ، و اکنون شما یک تونل دارید. این به ما یک ساختمان ساختمانی می دهد تا یک تونل کامل را بسازیم …

WireGuard ، او می گوید ، "مجموعه ای از مواردی را که هنگام ساختن یک VPN اشتباه می توانند از بین ببرند ، از بین می برد. IPsec فقط IPSec را به طور کلی کار می کند. WireGuard تمام این پیچیدگی ها را از بین می برد. فقط پنج تنظیم است و اکنون شما یک تونل دارید. این به ما یک ساختمان ساختمانی می دهد تا یک تونل کامل را بسازیم. "

امنیت بعد از آن به همان اندازه شبکه اهمیت دارد. ایده این است که از مشکلی دور شوید که "به محض اینکه کسی فایروال شما را پیدا کرد ، برای همه آزاد است. راه حل مدرن برای این کار ، شبکه اعتماد صفر است که به صورت سنتی در لایه برنامه انجام می شود ، با اعتماد به نفس صفر خود شبکه. "

با وجود Tailscale ،" شما فقط می توانید به گره هایی که باید به آنها دسترسی داشته باشید متصل شوید. شما یک موتور Tailscale را روی هر سرور دیگری که می خواهید امنیت دهید قرار می دهید ، سپس Tailscale / WireGuard ترافیک را به کلی رمزگذاری می کند به خود گره ، آن را به صورت محلی رمزگشایی می کند. بنابراین شما این مشکل را ندارید که همیشه سیم فیزیکی را بدون رمزگذاری طی کنید ، بسیار شبیه شبکه اعتماد صفر است ، اما این مزیت را دارد که در لایه IP قرار بگیرید ، به جای او می گوید: "این به این معنی است که با هر برنامه کاربردی کار خواهد کرد."

"چیزی ساده مانند Microsoft Access یا اشتراک فایل Windows در حال حاضر به جای آن که در بالا باشد ، امنیت در لایه اصلی را دارد."

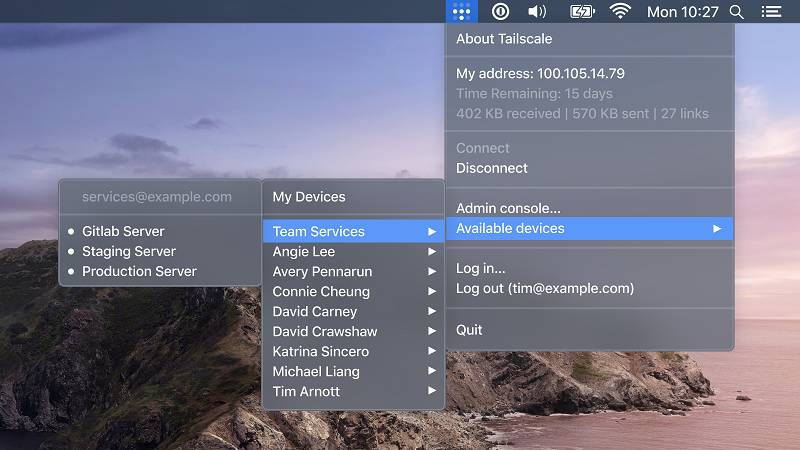

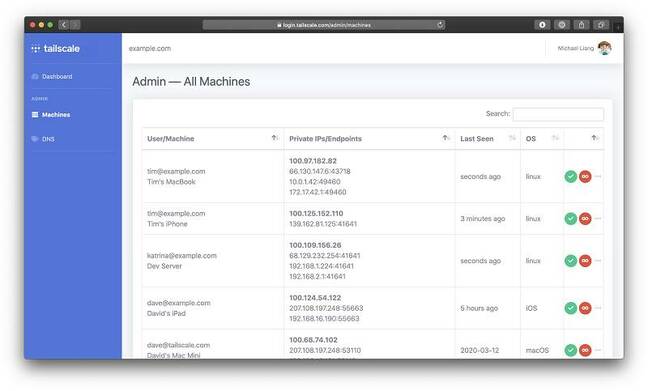

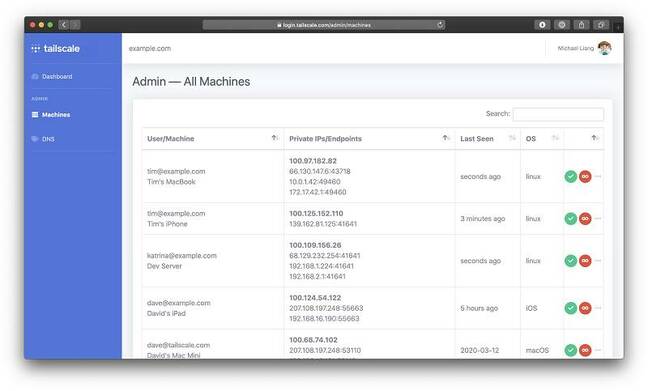

صفحه مدیریت Tailscale

صفحه مدیریت Tailscale

مجوزها چگونه تنظیم می شوند؟ "ما داشبورد وب داریم اما در مراحل اولیه آن است. این اساساً ویرایشگر پرونده JSON است ، لیستی از گروه های کاربرانی که می توانند به گروه های ماشین ها و شماره پورتها دسترسی پیدا کنند."

باید توجه داشت که این نوع راه اندازی ، با استفاده از Tailscale حتی در شبکه های داخلی ، مورد نیاز نیست و حتی شبکه های مش نیز وجود ندارد. "اگر قبلاً بین همه مراکز داده خود VPN بدست آورده اید ، ساده ترین راه برای استفاده از Tailscale فقط قرار دادن یک روتر زیر شبکه در یک مرکز داده است. اکنون کاربران شما که از راه دور هستند می توانند به آن روتر یک زیر شبکه متصل شوند. مانند یک VPN مستقیم به نقطه به نقطه. اما این بدتر از آن نیست که قبلاً داشته باشید. "

از آنجا که به نظر می رسد همه ارائه دهندگان بزرگ VPN WireGuard را قبول می کنند ، حداقل به عنوان یک گزینه ، چرا از Tailscale استفاده می کنیم؟ پنانارون می گوید: "سیم نگهدار هواپیما اطلاعات است." وی گفت: "این کار همان تونل IPsec یا تونل های مختلف دیگری را انجام می دهد. اما کاری که آنها انجام نمی دهند دو طرفه NAT است که ما انجام می دهیم. لپ تاپ و تلفن من می توانند در مکانهای مختلف بین فایروال های مختلف قرار داشته باشند و بتوانند با آنها صحبت کنند. بخش دیگر این است که ارتباطات مبادله ای با سیستم هویت موجود شما انجام می شود. "

Tailscale یک شرکت کوچک است و هشدارهای معمول اعمال می شود. پنانارون به ما می گوید: "ما حدود 10 نفر هستیم و همچنین" یک شرکت کاملاً از راه دور هستیم. هر سه مؤسس در یک شهر متفاوت هستند. "

هشدارهای معمول اعمال می شود. اما همانطور که معلوم است ، بحران کنونی ، با وجود تعداد زیادی کارگر تازه کار از راه دور ، تقاضا برای راه حل های VPN را افزایش داده است و برخی از مسائل را با مشکلات موجود برجسته کرده است. وی گفت: "تعداد زیادی از افراد در محدودیت های فیزیکی سخت افزار VPN خود قرار دارند. IPsec یک پروتکل فشرده CPU است." "ما الان تعداد زیادی از مردم لاستیک را لگد می زنیم. اما هنوز کسی به 10،000 نفر اعزام نشده است." ®

حمایت مالی:

چگونگی تأثیر قانون CLOUD بر داده های شرکت شما تأثیر می گذارد

ورود به سیستم Tailscale با Azure AD این گفتگو را ارائه می دهد

ورود به سیستم Tailscale با Azure AD این گفتگو را ارائه می دهد

اکثر مشکلات راه اندازی IPsec فقط گرفتن IPsec است. اصلاً کار کن WireGuard تمام این پیچیدگی ها را از بین می برد. این فقط پنج تنظیم است ، و اکنون شما یک تونل دارید. این به ما یک ساختمان ساختمانی می دهد تا یک تونل کامل را بسازیم …

صفحه مدیریت Tailscale

صفحه مدیریت Tailscale

چگونگی تأثیر قانون CLOUD بر داده های شرکت شما تأثیر می گذارد