تجزیه و تحلیل ترافیک شبکه همیشه بخشی جدایی ناپذیر از کار هر مهندس شبکه ، سرپرست شبکه برای شناسایی مشکلات عملکرد و پیکربندی تجهیزات فعال و همچنین متخصصان امنیت اطلاعات برای تشخیص فعالیت شبکه غیر طبیعی نرم افزارهای مخرب است.

تجزیه و تحلیل بسته های رهگیری قطعاً نیازمند یک متخصص دارای دانش عمیق در زمینه فن آوری های شبکه و همچنین مهارت در کار با آنالایزرهای بسته نرم افزاری مانند موارد زیر است همانطور که همه wireshark را می شناسند ، زیرا شما باید نحو فیلترها را بدانید ، بتوانید پروتکل های مورد علاقه و سریع را بیابید.

اما رهگیری ترافیک بسیار سخت تر است یا اینکه نصب تجهیزات برای رهگیری آن بسیار دشوار است.

پس چگونه ترافیک را متوقف می کنید؟

چگونه تجهیزات گوش دادن را تنظیم و تنظیم کنیم؟

من پیشنهاد می کنم گزینه هایی را برای تنظیم (اتصال) تجهیزات اسنیف در یک محیط تغییر یافته در نظر بگیرید (ما در مقاله بعدی رهگیری یک کانال wi-fi را در نظر خواهیم گرفت).

راحت ترین راه نصب اسنایف در به طور غیر مستقیم به نفع ما به میزبان گوش دادن.

با این حال، ترافیک بسیار مفید برای مطالعه است، اما در نظر گرفته شده باشد ustroysva نهایی otbrasyvatsya رابط شبکه است و به سیستم پردازش منتقل نمی شود، و در نتیجه به جذب این ترافیک برای تحقیقات بیشتر، ما نمی تواند. چنین ترافیکی شامل ترافیک پهنای باند در هنگام عملکرد سوئیچ است.

برای مثال ، یک درخواست ARP که میزبان ها برای تعیین آدرس MAC که مربوط به یک آدرس IP خاص است از آن استفاده می کنند.

با دانستن IP ، ما یک درخواست ARP برای مطابقت با IP-MAC ارسال می کنیم. به تمام دستگاههای موجود در دامنه پخش.

با این وجود ، فقط میزبان مورد نظر شما در دریافت چنین درخواستی "علاقمند" هستند ، میزبان باقیمانده ، همانطور که در بالا گفته شد ، بسته مشخص شده را رها می کند.

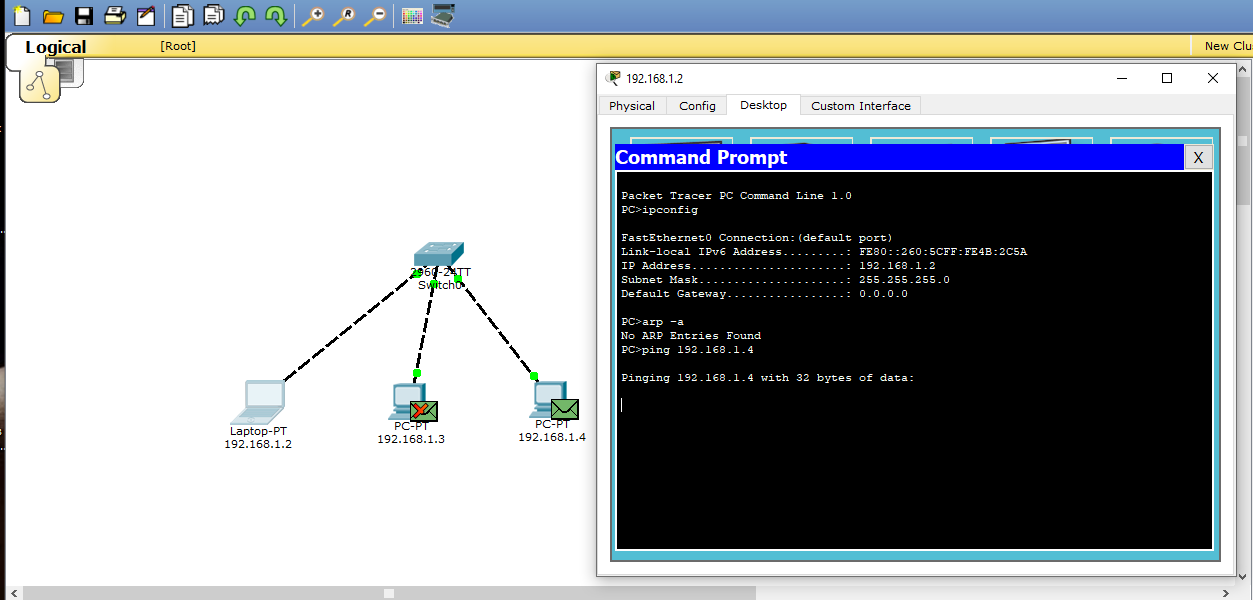

برای وضوح ، با استفاده از Racet Packet Cisco ، ما آن را به عنوان میزبان با IP- در نظر خواهیم گرفت. آدرس 192.168.1.2 به عنوان مثال درخواست ARP به میزبان 192.168.1.4 ارسال می شود.

پس از بررسی اینکه هیچ ورودی ARP در 192.168.1.2 وجود ندارد از کلمه با دستور arp -a (می توانید آنها را با arp -d حذف کنید) ، دستور ping را در 192.168.1.4 اجرا می کنیم. [19659002] از آنجا که آدرس MAC را نمی دانیم ، ابتدا درخواست ARP ارسال می کنیم. درخواست به سوئیچ (سیسکو 2960) می رسد ، سپس به تمام میزبان های متصل به سوئیچ هدایت می شود. پس از آن ، میزبان 192.168.1.3 مورد مشخص شده را حذف می کند ، و 192.168.1.4 به این ترتیب پاسخ می دهد.

به منظور ضبط همه ترافیک های ورودی به 192.168.1.3 ، لازم است که حالت ترکیبی از تشعشع را در رابط شبکه فعال کنید . این کار توسط اجزای نرم افزاری Aircrack-ng ، Wireshark ، tcp dump و غیره انجام می شود.

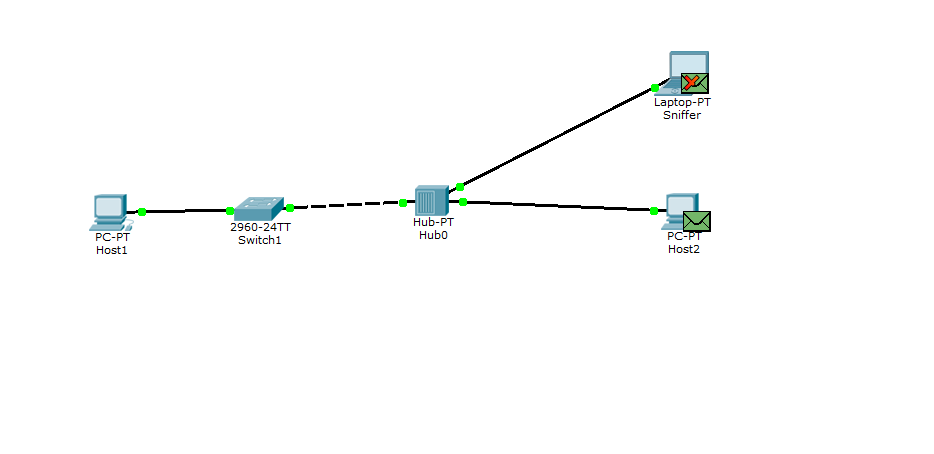

هنگامی که راهی برای قرار دادن آنالیز ترافیک روی میزبان هدف وجود نداشته باشد ، هاب می تواند کمک کند.

در این حالت میزبان مورد مطالعه و آنالیز ترافیک در یک بخش روشن شده شبکه به یک هاب متصل است.

در نتیجه ، تمام بسته های ورودی و خروجی از طریق کلیه درگاه های هاب عبور می کنند.

بنابراین ، به عنوان مثال ، با ارسال بسته هایی از Host1 به Host2 ، هاب Hub0 آنها را هم به میزبان 2 تحت بررسی و هم به سمت آنها هدایت می کند. آنالیز کننده بسته snif

رد کردن بسته توسط Sniffer در تصویر به دلیل غیرفعال بودن حالت مختلط آداپتور شبکه است.

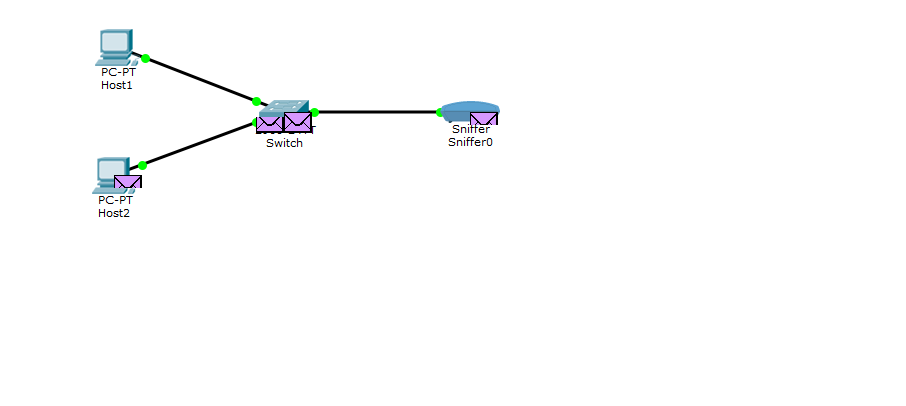

محبوب ترین روش برای رهگیری ترافیک روش آینه سازی بندر

اجرای این روش مستلزم قابلیت کنترل سوئیچ و همچنین دسترسی فیزیکی یا از راه دور ssh / رابط وب به آن است.

نکته این است که ترافیک دریافتی و ارسال شده دستگاه متصل به درگاه سوئیچ به درگاه سوئیچ دیگر آینه می شود. ،

بنابراین ، با اتصال ، سوئیچ سیسکو 2960 را به ترافیک آینه در پورت های fastEthernet 0/1 و fastEthernet 0/2 که به ترتیب host1 و host2 به هم وصل هستند پیکربندی می کنیم:

سوئیچ> فعال کردن را تغییر دهید. سوئیچ (پیکربندی) #monitor جلسه 1 رابط منبع fastEthernet 0/1 سوئیچ (پیکربندی) #monitor جلسه 1 رابط منبع fastEthernet 0/2

و پورت که ترافیکی که به آن آنالیزور بسته وصل می شود ، آینه می شود. :

سوئیچ (پیکربندی) #monitor جلسه 1 رابط مقصد f0 / 24

بررسی کنید:

سوئیچ # مانیتور نمایش جلسه 1 --------- Type : جلسه محلی توضیحات: - سورک بنادر e: هر دو: Fa0 / 1 ، Fa0 / 2 بندرهای مقصد: Fa0 / 24 Encapsulation: Native Ingress: Disabled

بنابراین ما بسته های Host1 (192.168.1.1) را هدایت می کنیم تا Host2 (192.168.1.2) و می بینیم که آنها توسط سوئیچ sniffer ما آینه می شوند:

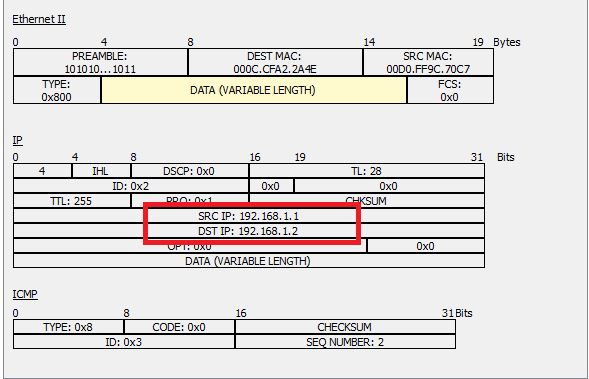

بسته ICMP رهگیری شده را روی اسنیفر باز می کنیم:

و روش های دیگر رهگیری ترافیک شبکه – مانند آلوده کردن به حافظه نهان ARP و استفاده از شیرهای شبکه ، در مقاله های بعدی بحث شده است.

¯ _ (ツ) _ / ¯

توجه: اطلاعات برای تحقیقات حسابرسی ، آموزش یا ممیزی. استفاده خودخواهانه براساس قوانین فدراسیون روسیه قابل مجازات است.