چگونه می توان q صنوبر را با Nmap اسکن کرد؟

بیایید امروز به ابزار معروف و جهانی برای تحقیق شبکه نگاهی بیندازیم.

برای یک اسکن تست ، ابزار را در نظر بگیرید. قابل استفاده تصویری با آسیب پذیری در حال حاضر آماده شده است.

تصویر را با استفاده از لینک https://sourceforge.net/projects/metasploiable/ در قالب zip بارگیری کنید و آن را از بایگانی استخراج کنید.

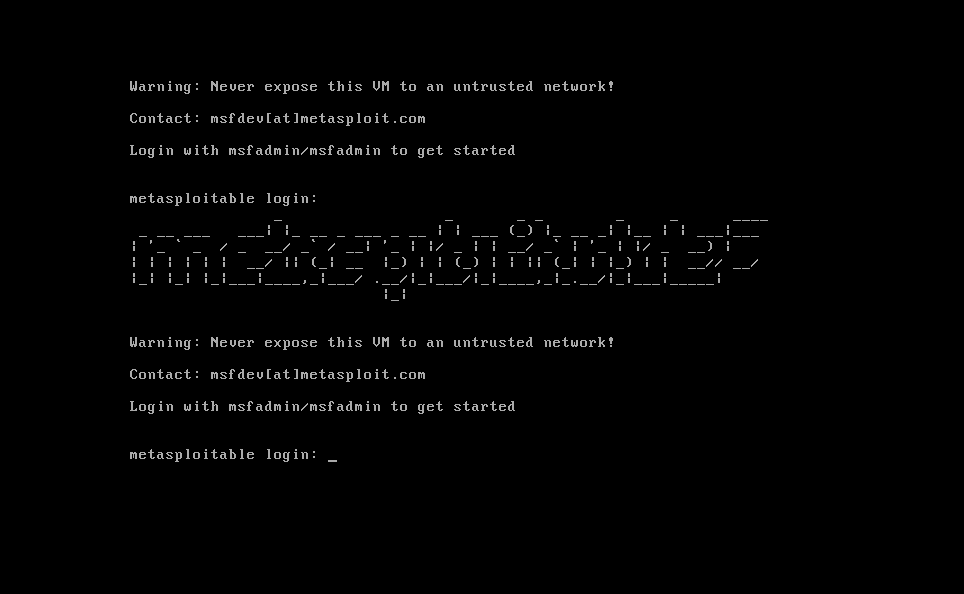

Open VMware Workstation Pro -> Virtual Mashine را باز کنید و پرونده پیکربندی ماشین مجازی M etasploitable.vmdk را انتخاب کنید و سپس ماشین مجازی را راه اندازی کنید.

پس از بارگیری اجزاء و سلام ، وارد شوید: msfadmin ، پسورد : msfadmin.

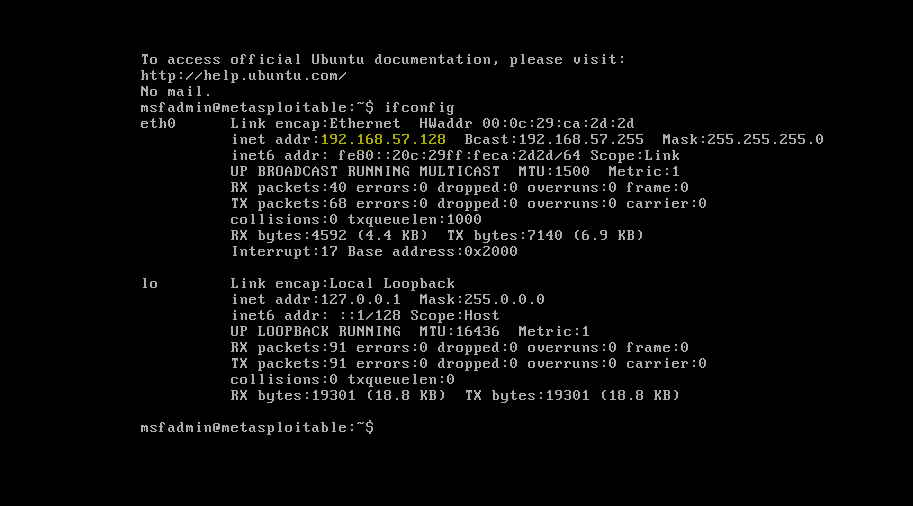

سپس باید اطمینان حاصل کنید که آدرس با فرمان ifconfig. دریافت IP در این مورد 192.168.57.128. اگر IP دریافت نشده است ، می توانید یک استاتیک IP را در و غیره / شبکه / رابط ها

ثبت کنید.

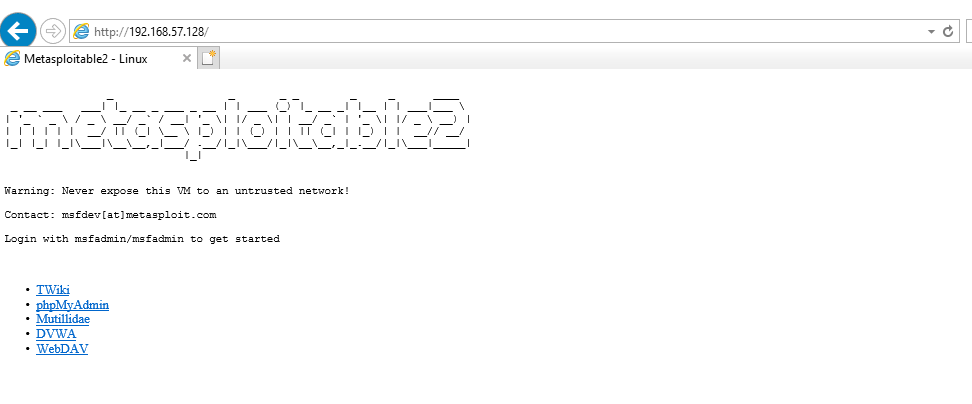

بیایید فرم وب را مطابق دریافت شده IP از طریق IE

باز کنیم

پس از آن شما باید مشتری Nmap را بارگیری کنید و آن را روی دستگاه میزبان (سایر مجازی) قرار دهید. در مورد ما ، ما روی ویندوز 10 قرار داده ایم. https://nmap.org/download.html . هنگام نصب ، اجزای لازم را انتخاب کرده و نصب کنید. البته ، استفاده از توزیع کالی لینوکس ، که در آن بسیاری از ابزارهای لازم برای اهداف اسکن در حال حاضر گنجانده شده است راحت تر است.

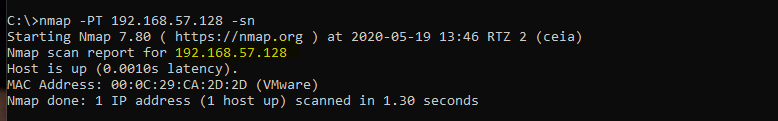

ابتدا با ارسال درخواست echo و دریافت پاسخ اکو با استفاده از ابزار پینگ . ما تمام زیر شبکه را با 24 ماسک با استفاده از دستور اسکن می کنیم:

nmap -sP 192.168.57.0/24roulette19659006†►19459016†19459017†►19459018†As نتیجه ای از ، همانطور که می بینیم ، میزبان ما پاسخ می دهد ، بقیه 2 مقادیر با آدرس ip- یک سوئیچ مجازی Vmware است. شرایطی وجود دارد که فایروال icmp ، فایروال ویندوز ویندوز را به طور پیش فرض انجام می دهد ، بنابراین با ارسال [بستههای TCP به میزبان خاص ، اسکن را در نظر بگیرید. فرمان

nmap -PT 192.168.57.128 -sn |

– sn – پرچمي كه نيازي به اسكن بندر هدف مورد مطالعه ندارد

اسکن بندر را با استفاده از TCP در نظر بگیرید. شایان ذکر است که پورت ها در 3 حالت باز ، بسته و فیلتر شده قرار دارند. نتیجه وضعیت پورتها به دست می آید c با استفاده از جهت بسته در سرصفحه ای که پرچم SYN نشان داده شده است ، در صورت باز بودن پورت ، در پاسخ به هدف ، مطابق با ساخت 3 مرحله ای TCP اتصالات ، بسته ای که در قسمت آنها قرار دارد ، پرچم های ACK SYN و تنظیم شده اند. اگر پورت بسته باشد ، بسته TCP با پرچم RST ، تنظیم شده ، این پرچم نشان می دهد که تلاش برای ایجاد اتصال توسط هدف رد شد. اگر درگاه فیلتر شود ، ما پاسخی دریافت نمی کنیم. TCP اسکن را می توان پنهان کرد (هنگامی که فقط 2 مرحله از 3 مرحله اتصالات TCP انجام شده است و وارد نشده است) و یک اتصال کامل TCP .

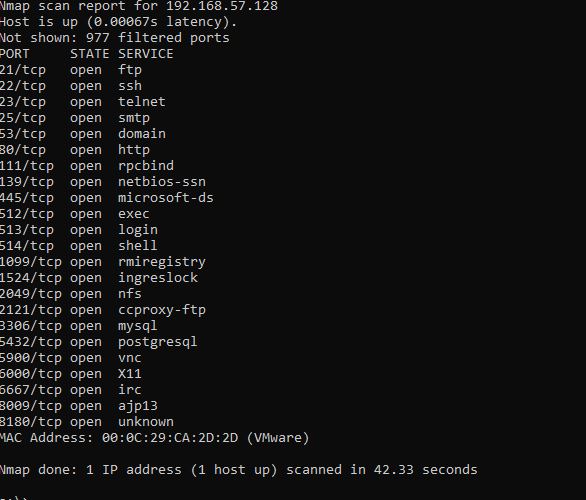

ابتدا ، [ TCP اسکن را با دستور شروع کنید:

nmap -sS 192.168.57.128

براساس نتایج ، بنادر TCP

] 19659006] اکنون با وارد کردن دستور

nmap -sT 192.168.57.128 اسکن [TC45 را با برقراری اتصال کامل انجام می دهیم.

نتایج درگاه های باز و خدمات آنها مشابه است. ما پروتکل های باز جالب زیادی را برای ما و سرویس های در حال اجرا روی آنها مشاهده می کنیم

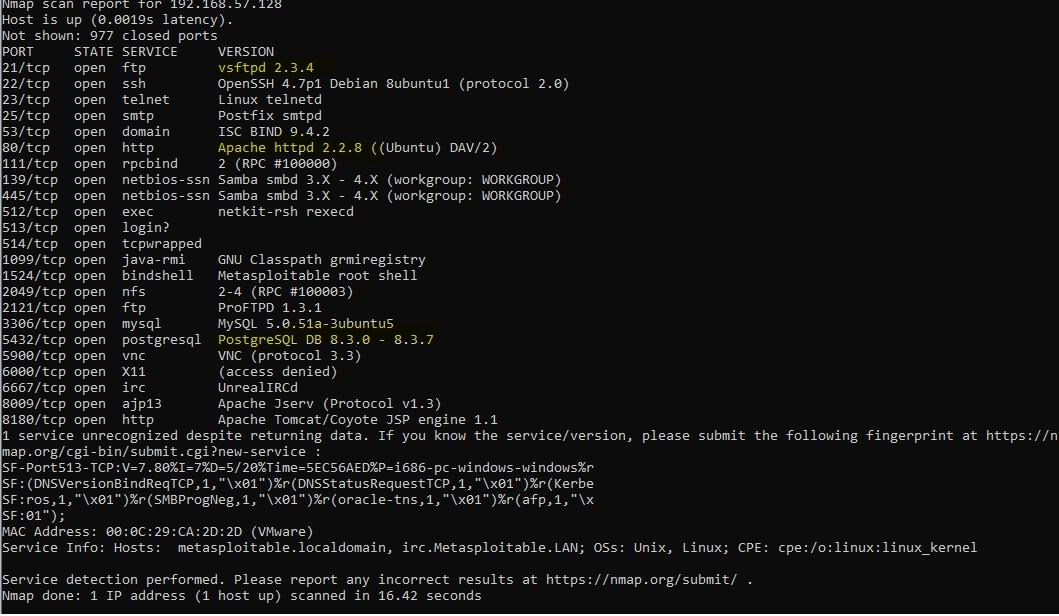

برای دیدن نسخه نرم افزار در حال اجرا بر روی خدمات مختلف ،

nmap 192.168.57.128 -sV را معرفی می کنیم.

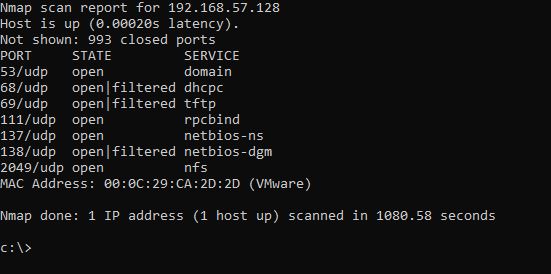

اسکن با UDP با ارسال یک درخواست (پاسخ) به درگاه ها در صورت بازگشت پاسخ (پاسخ) حاصل می شود. ] ، سپس این بدان معنی است که درگاه باز است. اگر در پاسخ به درخواست (در udp هیچ پرچم وجود ندارد) ، ICMP کد پاسخ کد 3 (هدف در دسترس نبود) وارد شود ، درگاه بسته می شود. اگر پاسخی دریافت نشود ، پورت فیلتر شده است.

nmap -sU 192.168.57.128

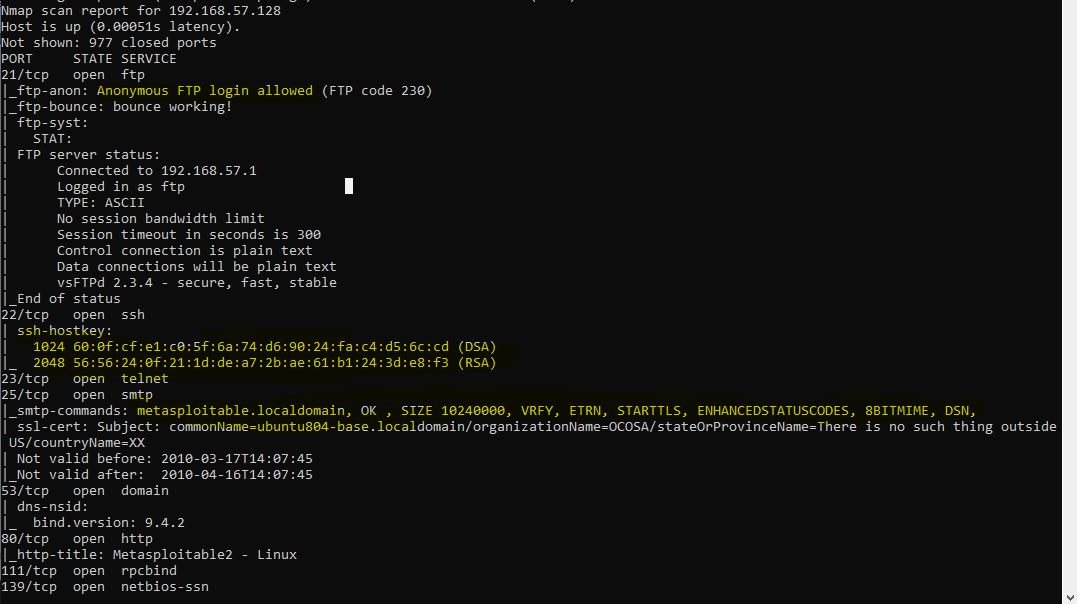

یکی دیگر از انواع جالب اسکن استفاده از موتور اسکریپت است. اگرچه nmap به عنوان یک اسکنر شبکه طبقه بندی می شود ، اما در جستجوی آسیب پذیری ها قابلیت عملکرد زرادخانه خود را دارد. برای استفاده از آن ، دستور را وارد کنید:

با توجه به نتایج ، می بینیم ، به عنوان مثال ، ورود FTP ناشناس مجاز است ، کلیدهای ssh ، دستورات smtp موجود در دستگاه مورد مطالعه و غیره.

برای اسکن "برای همه چیز" ، شما باید فرمان

nmap -A 192.168.57.128

را اجرا کنید. اجرای فرمان زمان زیادی می برد و بار قابل توجهی را بر روی هدف مورد بررسی قرار می دهد.

پس از جمع آوری اطلاعات در مورد سیستم ، تجزیه و تحلیل و ارزیابی انجام می شود. 19659048]