ما قبلاً در مقاله بخوانیم نحوه غیرفعال کردن رمزهای عبور از فرهنگ لغت با استفاده از ابزارهای شخص ثالث.

حال بیایید بررسی کنیم که فروشنده برای محافظت از گذرواژه ها در Active Directory چه پیشنهاد می کند

شرایط سیاست گذرواژه یکی از موارد زیر است عناصر اساسی امنیت اطلاعات. مایکروسافت اغلب توصیه می کند که خط مشی های رمز عبور شامل 3 و 4 دسته از نویسه ها باشد:

- حروف بزرگ برای زبانهای اروپایی (A تا Z با حروف چاپی ، حروف یونانی و سیریلیک)

- حروف کوچک برای زبانهای اروپایی (a to z ، با خط خطی ، حروف یونانی و سیریلیک)

- 10 رقم پایه (0 تا 9)

- نویسه های خاص: (~! @ # $٪ ^ & * – + = '| () {} []:؛ "'<> ،.؟ /)

با این حال ، کاربران اغلب رمزهای عبور ضعیف را برای حملات فرهنگ لغت تعیین می کنند ، به عنوان مثال p @ ssw0rd و غیره.

Azure AD technology حفاظت از رمز عبور امکان استفاده از" ساده "/ کلمات قابل پیش بینی در رمز عبور. اول از همه ، محافظت در برابر حملات کلاس Spay است. این نوع حمله مشابه Brute Force است ، اما گذرواژه ها گذرواژه منطبق با کاربر نیستند ، بلکه یک گذرواژه با بسیاری از کاربران مطابقت دارد. در هنگام حمله به شناسه های کاربر Azure AD جمع شده ، 1 رمز عبور اجرا می شود ، به عنوان مثال ، p @ ssw0rd معروف. مزیت این روش نسبت به حملات بی رحم فقدان قفل حساب است ، به عنوان مثال ، 5 بار ورود به سیستم نادرست ، که به نوبه خود منجر به تماس کاربر یا هشدار در سیستم SIEM می شود.

Azure AD Technology Protection protection برای محافظت در برابر رمز عبور Spay استفاده می شود … مزیت این ابزار این است که برای هر دو حساب On Premis DC و cloud کار می کند. اگر Active Directory داخلی با Cloud یکی شود ، می توانیم از آن برای محافظت از حساب های محلی نیز استفاده کنیم.

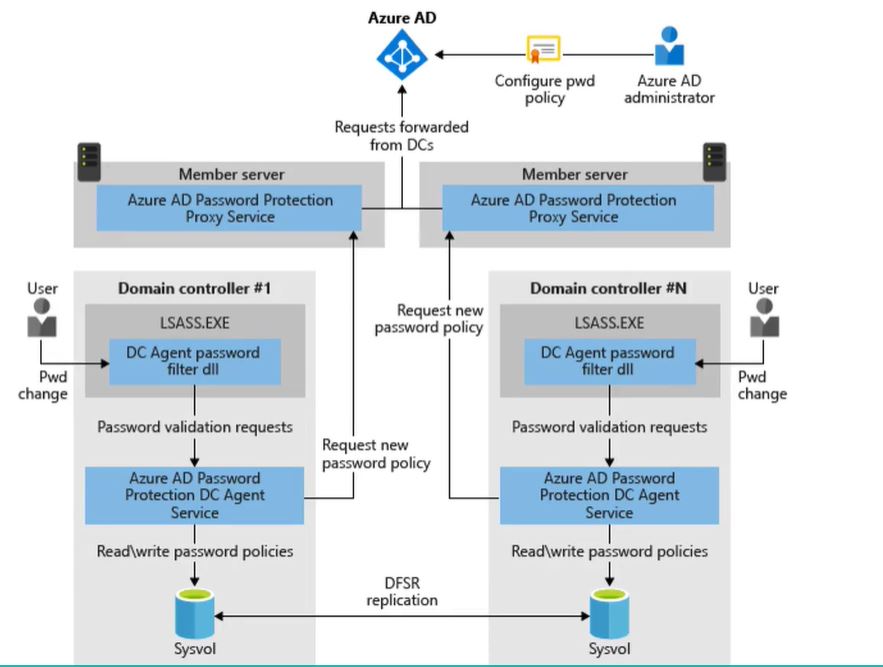

بیایید نگاهی به معماری بیندازیم:

[19659002]

اول از همه مهم در دامنه DC لازم نیست که دسترسی به اینترنت را باز کنید ، نیازی به تمدید طرح ندارید ، هیچ الزامی برای تغییر حالت جنگل وجود ندارد. Azure AD Password Protection service در یک دامنه PC در شبکه Azure AD Password Protection Protection Proxy Service (سروری که به اینترنت دسترسی دارد ، به عنوان مثال در DMZ واقع شده است) قرار دارد ، وظیفه آن خط مشی رمز عبور را از Azure AD هدایت می کند. و آن را به هر کنترل کننده دامنه هدایت کنید و در کنترل کننده های دامنه (DC) ، یک عامل نصب شده است – AD Agent Service. نماینده خط مشی را بارگیری و تأیید می کند و هنگامی که کاربر یا مدیر گذرواژه را تغییر می دهد ، گذرواژه ها را برای مطابقت با الزامات خط مشی بررسی می کند. هر کنترل کننده دامنه یک خط مشی تنظیم شده در Azure را ذخیره می کند. در صورت عدم انطباق با الزامات خط مشی ، حتی مدیر نمی تواند رمز ورود را تغییر دهد. A zure AD Proxy Protection Password یک نقطه اتصال ویژه سرویس در AD ایجاد می کند ، از طریق این شی هر کنترل کننده دامنه می تواند Proxy Protection Azure AD Azure AD را در شبکه پیدا کند. DC Agent Service خط مشی را از طریق Proxy برای خود در Sysvol بارگیری می کند و همیشه سعی می کند هنگام شروع سرویس آن را بروزرسانی کند ، و همچنین به طور پیش فرض هر ساعت یکبار.

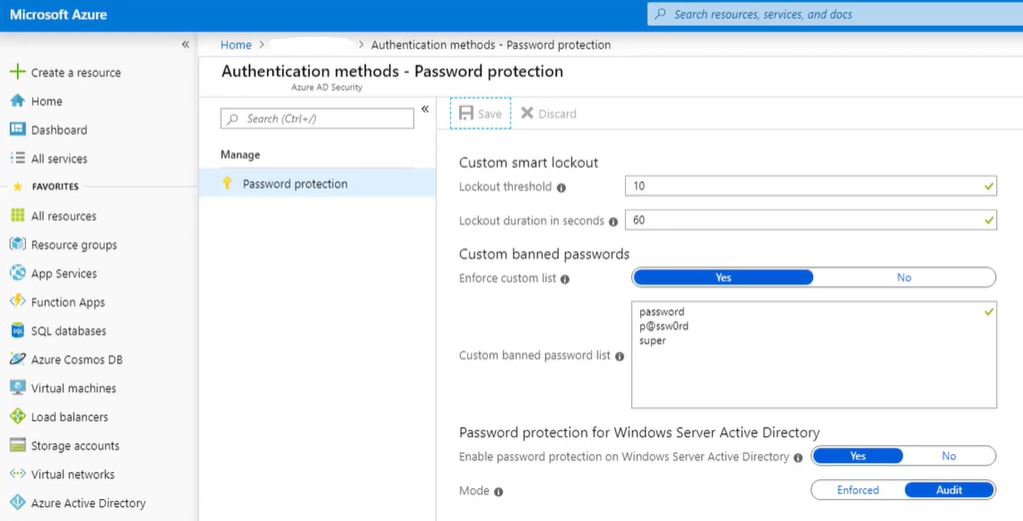

اول از همه ، برای پیکربندی ابزار مشخص شده ، باید در سمت لاجوردی ، و سپس عامل را در داخل شبکه روی DC نصب کنید. ما در Azure در روشهای تأیید اعتبار به بخش Azure می رویم و سپس به بخش Procetion رمز عبور

در قسمت قفل هوشمند هوشمند ، به طور پیش فرض ، تعداد تلاش برای رمز ورود تنظیم می شود 10 بار و 60 ثانیه برای مسدود کردن حساب. شایان ذکر است که وقتی چندین بار رمز ورود خود را چندین بار وارد می کنید ، حساب مسدود نمی شود ، زیرا این سرویس مرغ اطلاعاتی را که هنگام ورود به ابر یا همگام سازی با ابر وارد شده ضبط می کند. همچنین ، این فناوری اتصال از یک مکان ناآشنا را در نظر خواهد گرفت. بعد ، لیستی از کلمات را می توان در گذرواژه مشخص کرد. این می تواند از دیکشنری های معروف تشکیل شود و همچنین حاوی نام شرکت ، محصولات ، خدمات و غیره باشد. مطابق با توصیه های NIST. در زیر یک دکمه برای فعال کردن خط مشی AD محلی خود مشاهده می کنیم. همانطور که می بینیم ، این می تواند در دو حالت کار کند ، این حالت ها Audit و Enforced هستند. هنگام انتخاب حالت حسابرسی ، کاربر می تواند رمز عبور را در برابر خط مشی تغییر دهد ، با این حال ، ورودی مربوطه در سیاهههای مربوط منعکس خواهد شد. در حالت Enforced ، کاربر در صورت داشتن کلمه ای از لیست و ایجاد خطا ، قادر به تغییر رمز ورود نخواهد بود.

ویژگی Azure AD Protection Password این است که رمز عبوری که تنظیم کرده اید باید برای بدست آوردن تعداد مشخصی از امتیاز برای عبور از الزامات. نمادهای o به 0 ، s به $ ، a به @ و غیره نرمال می شوند. آنهایی که حتی اگر حروف موجود در رمز عبور را با نویسه های خاص جایگزین کنیم ، الگوریتم آنها را به حروف تبدیل می کند و در لیست کلمات تنظیم شده برای منع استفاده ، منطبق را جستجو می کند.

Azure AD Password Protection Protection Proxy و بارگیری عامل از وب سایت Microsoft .

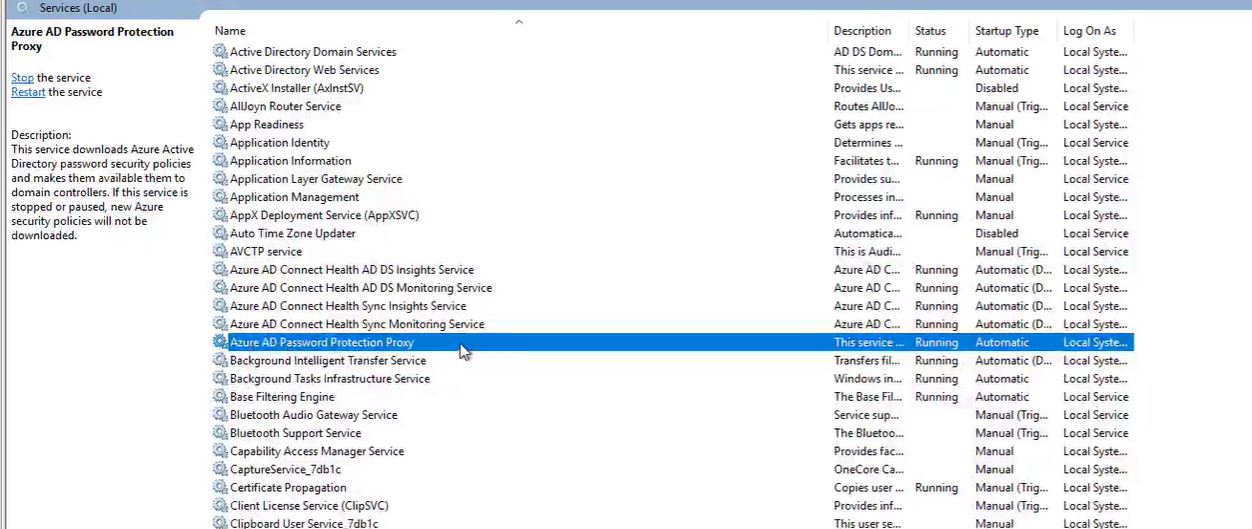

Azure AD Password Proxy Protection را بر روی سروری با دسترسی به اینترنت نصب كرده و بررسی كنید كه سرویس شروع شده است

] اکنون شما باید پروکسی نصب شده را با Azure AD ثبت کنید. ادغام با استفاده از اسکریپت Poweshell

$ env: PSModulePath انجام می شود وارد کردن ماژول AzureADPasswordProtection $ Azurecred = اعتبارنامه ثبت نام-AzureADPasswordProtectionProxy -AzureCredential $ Azurecred Register-AzureADPasswordProtectionForest -AzureCredential $ Azurecred

پس از اجرای اسکریپت ، در صورت فعال بودن احراز هویت چند عاملی ، cmdlet Get-Credential ممکن است خراب شود ، می توانید آن را هنگام نصب غیرفعال کنید.

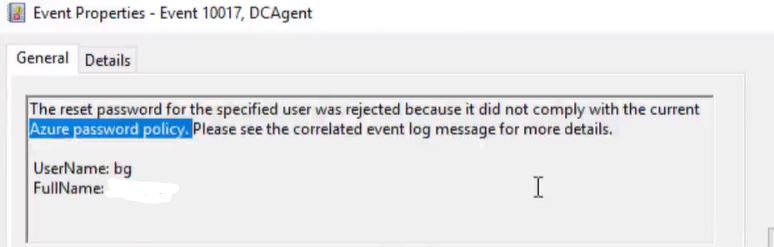

بعد ، عامل را روی DC نصب کنید و کنترل کننده های دامنه را دوباره راه اندازی کنید. اگر رمز ورود کاربر با موفقیت تغییر نکند ، سیستم گزارش مربوطه

را در قسمت منفی ها یادداشت می کند ، لازم به ذکر است که محدودیت در تعداد کلمات فرهنگ لغت ، در زمان نوشتن مقاله 1000 کلمه بود … با این حال ، به دلیل عادی سازی ، بسیاری از کلمات استفاده شده هنوز هم می توانند بسته شوند