🐧 چگونه سریع بررسی کنیم که آیا سرور Linux شما از طریق یک آدرس IP مورد حمله DoS قرار گرفته است

به طور خلاصه ، محافظت از DDoS آسان نیست.

sudo apt-get install net-tools -y

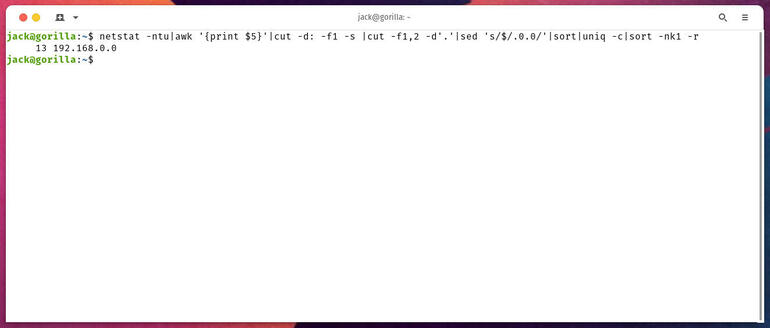

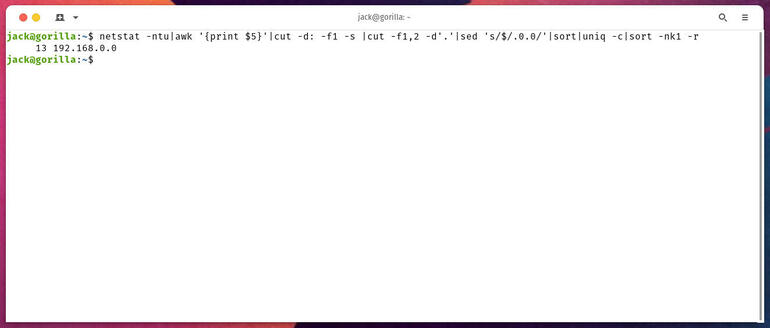

شما باید لیستی از تمام اتصالات آدرس ها را مشاهده کنید که حاوی همان دو اوکت اول ، به عنوان مثال 192.168.xx

همانطور که مشاهده می کنید ، من 13 اتصال از طریق زیر شبکه 192.168.xx

همانطور که مشاهده می کنید ، من 13 اتصال از طریق زیر شبکه 192.168.xx

به این سرور دارم برای یافتن اتصالات از زیر شبکه / 24 ، از دستور زیر استفاده کنید:

netstat -ntu | awk '{print $ 5}' | cut -d: -f1 -s | cut -f1،2،3 -d '. '| sed' s /$/.0/'|sort|uniq -c | مرتب کردن -nk1 -r

دستور بالا تمام اتصالات را از همان زیر شبکه ، اما سه اکتای اول (مثلاً 192.168) نمایش می دهد. 1.x).

اگر تعداد زیادی اتصال از هر یك از این زیرشبكه ها پیدا كنید ، كمی جستجوی خود را كوتاه كرده اید.

دستور netstat دیگری لیست تمام آدرس های IP متصل به سرور.

این دستور:

netstat -anp | grep 'tcp | udp' | awk '{print $ 5}' | cut -d: -f1 | مرتب سازی | uniq -c

شما باید لیستی از تمام آدرسهای IP متصل و تعداد اتصالات آنها را مشاهده کنید.

سپس ما از netstat برای محاسبه تعداد اتصالات هر آدرس IP استفاده می کنیم. سرور شما.

این دستور:

sudo netstat -ntu | awk '{print $ 5}' | cut -d: -f1 | مرتب سازی | uniq -c | sort -n

دستور فوق در واقع آدرس های IP را از تمام زیر شبکه هایی ارسال می کند که درخواست اتصال را به سرور شما ارسال می کنند.

در این مرحله ، شما باید ایده خوبی از محل اتصال ها داشته باشید و کدام آدرس IP با این اتصالات مرتبط است.

می توانید تعداد زیادی اتصال از یک زیر شبکه خاص داشته باشید.

اگر قرار نباشد این زیرشبکه با این میزان ترافیک به سروری برسد ، این احتمالاً از آنجا آغاز می شود که حمله DDoS آغاز شده است.

نحوه متوقف کردن حملات

به راحتی یافتن و متوقف کردن حمله DoS نیست .

با این حال ، خبر خوب این است که پس از شناسایی حمله DDoS از کجا ، آن را همانگونه که حمله DoS را متوقف کردید ، متوقف می کنید.

فقط دستور را اجرا کنید: [19659015] sudo route add ADDRESS رد

جایی که ADDRESS آدرس مورد نظر است.

در حمله DDoS ، برای هر آدرس مشکوکی که با استفاده از دستورات netstat پیدا شده است ، باید دستور بالا را اجرا کنید.

بسته به اینکه چند ماشین به سرور شما حمله می کنند ، این می تواند زمان قابل توجهی را بگیرد.

اگر متوجه شدید كه همه حملات از یك زیرشبكه (یكی كه نباید به سرور دسترسی داشته باشد) ناشی می شود ، می توانید با استفاده از iptables كل زیرشبكه را مسدود كنید ، به عنوان مثال:

sudo iptables -A INPUT -s ADDRESS / SUBNET -j DROP

مطمئن شوید که ADDRESS / SUBNET را با مقادیری که فکر می کنید سرور شما به آنها حمله می کند جایگزین کنید.

مسئله دیگری که باید در نظر گرفت این است که اگر این حملات از زیر شبکه های محلی شما نشات می گیرد ، چرا آیا این ماشین ها سرور شما را با حملات بمباران می کنند.

در این صورت ، احتمالاً مشکل بسیار بزرگتری دارید.

یکی از بهترین کارهایی که می توانید برای این سرورها انجام دهید ، است fail2ban

🔒 نحوه نصب Fail2Ban برای ایمن سازی SSH در CentOS / RHEL 8

♟ نحوه نصب Fail2Ban روی CentOS 7

این ابزار به شما کمک می کند تا از ورود به سیستم ناخواسته و حملات جلوگیری کنید. .

به یاد داشته باشید كه كاهش حملات DDoS به آسانی در مورد DoS آسان نیست.

برای كاهش دامنه باید مدتی را صرف دستورات كنید. از حملات ، اما این زمان هدر نخواهد رفت.