بخوانید 10 دقیقه ارسال شده در

تست نفوذ روند ارزیابی عملی آسیب پذیری های امنیتی در برنامه ها برای تعیین مهاجمین است می تواند از آنها استفاده کند و سیستم های اطلاعاتی را به خطر بیندازد.

به طور معمول ، این به محققان ، توسعه دهندگان و متخصصان امنیتی کمک می کند تا آسیب پذیری هایی را که می توانند به مهاجمین اجازه دهند به یک برنامه کاربردی یا سایر منابع فناوری اطلاعات حمله کنند یا به خطر بیاندازند ، شناسایی و اصلاح کنند.

در عمل ، آزمایش نفوذ شامل انجام چندین آزمایش یا ارزیابی امنیتی بر روی سرورها است. ، شبکه ها ، وب سایت ها ، برنامه های وب و غیره

اگرچه تست نفوذ بسته به نوع شناسی متفاوت است ، اما یک فرآیند معمول شامل مراحل زیر است:

- آسیب پذیری ها و مشکلات احتمالی را که مهاجمان می توانند از آنها استفاده کنند لیست کنید برای تعیین شدت ، تأثیر یا شدت حمله احتمالی.

- آزمایشات نفوذ را از داخل و خارج از شبکه یا محیط خود انجام دهید تا مشخص شود آیا می توانید از یک آسیب پذیری خاص برای دسترسی غیرقانونی به شبکه ، سرور ، وب سایت ، داده ها یا داده ها استفاده کنید. منبع دیگر

- اگر می توانید به سیستم غیرمجاز دسترسی پیدا کنید ، منبع ناامن است و نیاز به رفع آسیب پذیری امنیتی مربوطه دارد. پس از برطرف کردن مشکل ، آزمایش دیگری انجام دهید و تکرار کنید تا زمانی که مشکل برطرف شود.

آزمایش نفوذ به معنای جستجوی نقاط آسیب پذیر نیست.

در حالی که تیم امنیتی از اسکن آسیب پذیری برای شناسایی مشکلات احتمالی امنیتی استفاده می کند

در حالت ایده آل ، آزمایش پایان به پایان باید نقایص امنیتی مهمی را شناسایی کند و بنابراین فرصتی برای رفع آنها فراهم می کند قبل از اینکه هکرها آنها را پیدا کنند و از آنها سو استفاده کنند.

چندین ابزار تست نفوذ تجاری و رایگان وجود دارد که می توانید برای تعیین امنیت سیستم خود استفاده کنید. [19659007] برای کمک به شما در انتخاب راه حل مناسب ، در زیر لیستی از بهترین ابزارهای تست نفوذ رایگان آورده شده است.

Karkinos

Karkinos ابزاری سبک و کارآمد برای تست نفوذ است که به شما امکان می دهد شخصیت ها را رمزگذاری یا رمزگشایی کنید ، پرونده ها و متن ها را رمزگذاری یا رمزگشایی کرده و سایر آزمایش های امنیتی را انجام دهید.

به طور معمول ، Karkinos مجموعه ای از چندین ماژول است که با ترکیب آنها به شما امکان می دهد طیف وسیعی از آزمایشات را با یک ابزار انجام دهید.

بنابراین ، برخی از کارشناسان آن را "چاقوی ارتش سوئیس" برای آزمایش نفوذ می نامند. ] ویژگی های کلیدی:

- به شما امکان می دهد تا شخصیت ها را در چندین قالب استاندارد رمزگذاری یا رمزگشایی کنید ،

- به شما امکان می دهد با استفاده از لیست کلمات داخلی (لیست کلمات) هش ها را بشکنید که شامل بیش از 15 میلیون رمز عبور هک شده یا مشترک است که می توانید ویرایش یا جایگزینی.

- به شما اجازه می دهد تا هاش های معروف مانند SHA1 ، SHA256 ، SHA512 و MD5 ایجاد کنید.

- سازگار با لینوکس و ویندوز.

- تعامل با پوسته های معکوس و موارد دیگر.

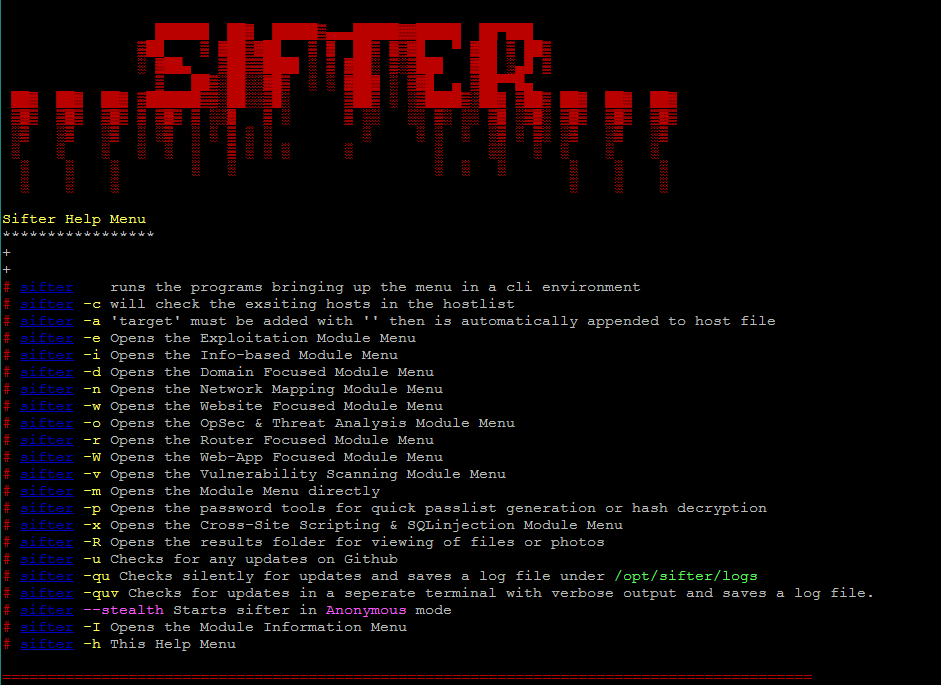

Sifter

Sifter ترکیبی قدرتمند از ابزارهای مختلف است برای آزمایش نفوذ.

این شامل ترکیبی از OSINT و ابزار جمع آوری اطلاعات و ماژول های اسکن آسیب پذیری است.

Sifter چندین ماژول را در یک مجموعه تست نفوذ جامع با توانایی اسکن سریع آسیب پذیری ها ، انجام کارهای شناسایی ، برشمردن میزبان های محلی و از راه دور ، چک دیوارهای آتش و غیره. وب سایت ها ، شبکه ها و برنامه های وب را اسکن کنید.

Metasploit

Metasploit یک برنامه پیشرفته و همه کاره است که به آزمایش کنندگان در شناسایی و بهره برداری از آسیب پذیری کمک می کند.

این ابزار به شما امکان می دهد با نشان دادن خطرات احتمالی از طریق اعتبار سنجی آسیب پذیری بازخورد ، اولویت بندی کنید.

علاوه بر این ، ابزار چند منظوره به شما امکان می دهد طیف وسیعی از آزمایشات را انجام دهید ، از اسکن و تولید محموله های خود گرفته تا اجرای سو explo استفاده ها و بررسی آگاهی های امنیتی با استفاده از ایمیل های ساختگی فیشینگ.

برای اطلاعات بیشتر:

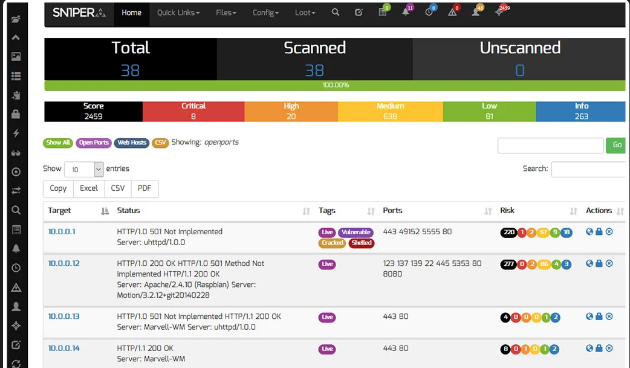

Sn1per

Sn1per ابزاری متنوع برای آزمایش است نفوذ برای تیم های امنیتی

پلت فرم مدیریت سطح حمله (ASM) (ASM) به شما امکان می دهد سطح حمله و آسیب پذیری های برنامه خود را کشف کنید.

ویژگی های کلیدی

- به شما امکان می دهد حمله را تشخیص دهید

- فرآیند شناسایی آسیب پذیری ها و همچنین انجام هک اخلاقی بر روی نقص های شناسایی شده را خودکار می کند.

- امکان شناسایی بصری و اسکن برنامه های وب را فراهم می کند. – اطلاعات اولیه (whois ، ping ، DNS و غیره) را به صورت خودکار جمع آوری می کند.

- آسیب پذیری ها را از یک مکان مدیریت کنید.

به راحتی می توانید در Docker نصب کنید:

بارگیری https://raw.githubusercontent.com/ 1N3 / Sn1per / master / Dockerfile

docker build -t sn1per.

docker run -it sn1per / bin / bash

یا

docker pull xerosecurity / sn1per

docker run -it xerosecurity / sn1per / bin / bash Commix

Commix یک برنامه منبع باز است که به اسکن و بهره برداری از آسیب پذیری های تزریق فرمان کمک می کند.

ابزار فرآیندهای تشخیص و بهره برداری از نقص را به طور خودکار انجام می دهد که سرعت را افزایش می دهد ،

Commix ، مخفف فرماندهی ، تزریق و بهره بردار ، ترکیبی قدرتمند از اسکن و سو vuln استفاده از آسیب پذیری برای تزریق دستورات است.

برای اطلاعات بیشتر:

ابزار تزریق و بهره گیری از دستور تزریق و بهره برداری از دستور AIO OS: Commix

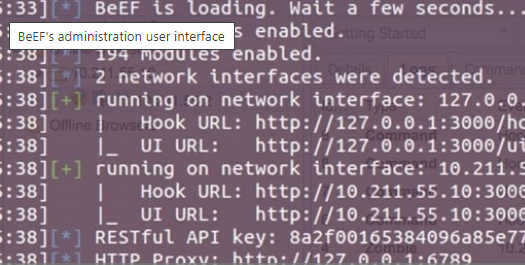

BeEF

چارچوب بهره برداری از مرورگر (BeEF) یک راه حل تست قدرتمند و موثر است که بر روی مرورگر وب و آسیب پذیری های آن تمرکز دارد.

برخلاف سایر ابزارها ، از وکتورهای حمله به سمت مشتری استفاده می کند که در این مورد آسیب پذیری هستند. در مرورگرهای وب برای دسترسی و ارزیابی وضعیت امنیتی محیط هدف.

این روش به آزمایش كنندگان اجازه می دهد تا از محافظت از محیط پیرامونی عبور كرده و سپس به محیط داخلی هدف دسترسی پیدا كرده و آنالیز كنند.

ویژگی های اصلی :

- مدولار ساختار با API قدرتمند و بیش از 300 ماژول فرمان ، از مرورگر و روتر گرفته تا سوits استفاده ها ، XSS و مهندسی اجتماعی.

- ادغام با ابزارهای دیگر مانند Metasploit

- توانایی بهره برداری از آسیب پذیری های شناسایی شده

- هوش شبکه و توانایی جمع آوری طیف گسترده ای از اطلاعات از میزبان

- رابط کاربر گرافیکی و پشتیبانی از ویندوز MAC OS و Linux.

- این یک یا چند مرورگر را پشتیبانی می کند ، که به چندین مخفی اجازه می دهد تا چندین ماژول تست را اجرا کنند. HackTools یک افزونه وب قدرتمند عمومی است که شامل ابزارهای مختلف و برگه های تقلب برای آزمایش بارهای XSS ، پوسته های معکوس و موارد دیگر است.

به طور معمول به صورت زبانه یا پنجره بازشو در دسترس است.

بعد از افزودن پسوند ، شما توانایی بارگیری را در فضای ذخیره سازی محلی خود و در چندین وب سایت با یک کلیک جستجو کنید.

ویژگی های کلیدی:

- دارای یک مولد پوسته معکوس پویا

- SQLi ، XSS ، از جمله پرونده های محلی (LFI) است. و سایر موارد مفید

- روشهای مختلفی برای فیلتر کردن و بارگیری داده ها از ماشین های از راه دور در اختیار شما قرار می دهد.

- ژنراتور هش مانند SHA1 ، SHA256 ، SHA512 ، MD5 ، SM3 و غیره [19659011] MSFVenom ابزار ساخت سریع برای ایجاد بار سریع

- با Metasploit کار می کند تا بهره برداری های پیشرفته را انجام دهد. پروکسی.

همچنین می توانید برای مسموم کردن خودکار حافظه پنهان مرورگر HTTP 301 خود از این ابزار استفاده کنید.

همچنین می توانید از این ابزار برای رهگیری URL ها بدون TLS استفاده کنید.

معمولاً Modlishka از بسیاری از روش های چند عاملی تأیید پشتیبانی می کند و می تواند آسیب پذیری های 2FA را شناسایی و برجسته کنید.

ویژگی های کلیدی:

- می تواند تمام عناوین امنیتی و اطلاعات رمزگذاری را از یک وب سایت حذف کند.

- با قابلیت جمع آوری اطلاعات کاربری کاربر

- به شما امکان می دهد تا اجرا یا برای شناسایی نقاط ضعف و آگاهی از تکنیک ها و راه حل های معروف فیشینگ ، کمپین های فیشینگ را شبیه سازی کنید. [19659011] از تزریق بارگذاری جاوا اسکریپت مبتنی بر الگو پشتیبانی می کند.

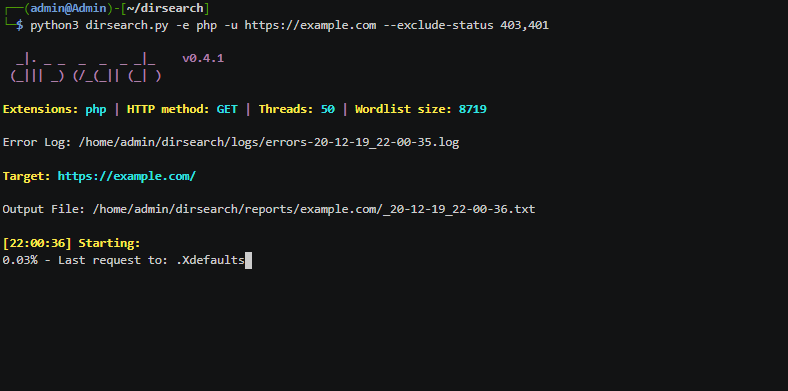

Dirsearch

Dirsearch ابزاری برای دستورالعمل های وب برای سایت ها و برنامه ها است.

این ابزار چند منظوره به شما امکان می دهد فهرست ها و پرونده ها را در یک وب سرور انتخاب کنید.

به طور معمول ، به توسعه دهندگان ، محققان امنیتی و مدیران اجازه می دهد تا طیف گسترده ای از محتوای وب عمومی و پیچیده را با دقت بالا کشف کنند.

از طریق طیف گسترده ای از بردارها ، ابزار تست نفوذ فرهنگ لغت عملکرد چشمگیر و روشهای مدرن نیروی وحشی را فراهم می کند.

قبلاً بررسی شد:

dirsearch – اسکنر برای فهرست سایتها ، پرونده ها و ساختارها

]

sqlmap

Sqlmap يكي از بهترين ابزارهاي منبع باز براي آزمايش و يافتن آسيب پذيري هاي تزريق SQL در پايگاه هاي اطلاعاتي است.

اين ابزارها جستجو و بهره برداري از آسيب پذيري هايي را كه منجر به تزريق SQL ، سرقت سرور بانك ها و غيره مي شود ، به صورت خودكار انجام مي دهند.

علاوه بر این ، گزینه های مختلفی از جمله واکشی بیش از حد داده ها از پایگاه داده ، حذف اثر انگشت پایگاه داده و استفاده از اتصالات خارج از باند برای اجرای دستورات را شامل می شود. در سیستم عامل ، به سیستم فایل زمینه ای و غیره دسترسی پیدا کنید.

ر.ک. جزئیات بیشتر:

نحوه یافتن آسیب پذیری تزریق SQL

SQLMap با Tor برای ناشناس ماندن

🏄♀️ 5 نمونه از حمله و پیشگیری از تزریق SQL

Nmap

Nmap ابزاری برای کنترل امنیت و کشف شبکه است.

ابزاری قدرتمند و دارای ویژگی غنی از ویژگی که به مدیران در انجام موجودی شبکه ، پیگیری زمان سرویس دهی ، مدیریت برنامه های بروزرسانی و موارد دیگر کمک می کند.

19659007] ابزار Nmap از بسته های IP برای یافتن میزبان در شبکه ، سیستم عامل ها و سرویس های فعال استفاده می کند

سایر معیارهایی که این ابزار شناسایی می کند شامل دیوارهای آتش یا فیلترهای استفاده شده و غیره است.

نتیجه گیری

هنگام ساخت برنامه ها ، این تقریباً غیرممکن است که 100٪ ایمن باشد ، دانش در مورد نقص موجود به تیم امنیت اطلاعات این امکان را می دهد تا مشخص کند مهاجمین می توانند از آنها برای هک برنامه ها یا سیستم ها استفاده کنند.

برای انجام آزمایش ، متخصصان امنیتی می توانند از طیف گسترده ای از ابزارهای منبع باز استفاده کنند !