خوانده شده 8 دقیقه منتشر شده در

پس از یک اسکن امنیتی، اگر تیم امنیتی آسیبپذیریهایی را در یک گروه پشتیبانی خاص مانند Linux، Windows، Middleware یا Network بیابد، به آنها هدایت میشود.

پس از تعیین تکلیف، تیم یک RFI (درخواست تغییر) را بر اساس محیطی مانند TEST، DEV، UAT یا PROD ایجاد میکند و آنها را برای ایمنتر کردن سیستمهایشان اصلاح میکند.

📊 چگونه به دنبال آسیبپذیریهای CVE باشیم؟ ] CVE مخفف Common Vulnerabilities and Exposure یک فرهنگ لغت از آسیبپذیریها و آسیبپذیریهای امنیت اطلاعات است که عموماً شناخته شده است. پیوند به آسیبپذیریهای معروف امنیت سایبری را ببینید.

⛱ تفاوت بین آسیبپذیریهای CWE و CVE

1) چگونه بررسی کنیم که آیا یک سیستم RHEL در برابر یک CVE خاص آسیبپذیر است؟

آیا دو راه برای بررسی وجود دارد بسته برای یک CVE خاص ثابت است.

اگر شماره CVE را می دانید، می توانید بررسی کنید که آیا CVE در سیستم RHEL شما ثابت است یا خیر. بسته rpm اطلاعات پچ شامل تاریخ، توضیحات و شماره CVE را ذخیره میکند. grep [CVE-NUMBER]

برای مثال، برای اینکه ببینید «CVE-2021-3450» روی بسته openssl اعمال شده است یا نه، دستور را اجرا کنید:

rpm -q --changelog openssl | grep CVE-2021-3450 - CVE-2021-3450 openssl: بررسی گواهینامه CA

لطفاً توجه داشته باشید: اگر CVE را در نتایج پیدا نکردید، سیستم شما آسیب پذیر است و برای رفع این آسیب پذیری باید بسته openssl خود را به روز کنید.

yum update openssl

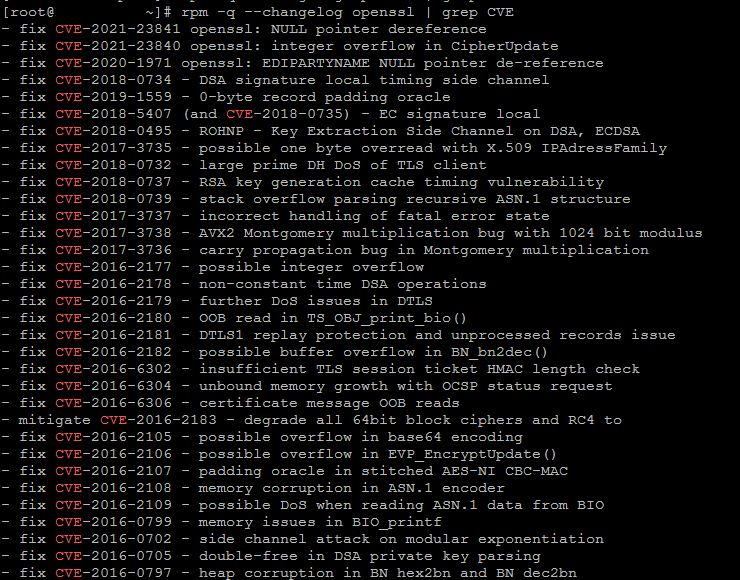

لیست تمام اصلاحات openssl اعمال شده، اجرا:

rpm -q --changelog openssl | grep CVE - CVE-2021-3450 openssl: بررسی گواهی CA - رفع اشکال CVE-2021-3449 نشانگر NULL در پردازش signature_algorithms - رفع ارجاع نشانگر تهی ویرایشگر CVE-2020-1971 - رفع CVE-2019-1547 - آسیب پذیری رمزگذاری ضعیف کانال جانبی - اصلاح CVE-2019-1563 - padding oracle در CMS API - تعمیر CVE-2019-1549 - از ایمنی چنگال DRBG اطمینان حاصل کنید - اصلاح CVE-2015-0209 - استفاده احتمالی پس از رایگان در d2i_ECPrivateKey () - رفع CVE-2015-0286 - مدیریت نادرست مقایسه بولین ASN.1 - رفع خرابی حافظه رمزگشایی CVE-2015-0287 - ساختار ASN.1 استفاده مجدد - رفع CVE-2015-0289 - رمزگشایی ارجاع NULL داده های PKCS # 7 نامعتبر - تصحیح CVE-2015-0293 - ادعای قابل راه اندازی در سرور SSLv2 - رفع مشکل CVE-2014-0224 که پشتیبانی از سرگیری جلسه EAP-FAST را شکست. - پچ بالادستی را برای CVE-2014-0160 وارد کنید - رفع CVE-2013-4353 - خرابی دست دادن TLS نامعتبر است - رفع CVE-2013-6450 - حمله احتمالی MiTM به DTLS1 - رفع CVE-2013-6449 - خرابی زمانی که نسخه در ساختار SSL نادرست است - نسخه جدید بالادست تعمیر CVE-2012-2110 - اصلاح نسخه بالادست جدید CVE-2012-0050 - رگرسیون DoS در - نسخه جدید بالادستی که چندین CVE را رفع می کند - اصلاح نسخه بالادست جدید CVE-2011-3207 (# 736088) - اصلاح نسخه بالادست جدید CVE-2011-0014 (آسیب پذیری منگنه OCSP) - نسخه جدید بالادستی که CVE-2010-4180 را تعمیر می کند - نسخه جدید ارتقاء دهنده CVE-2010-3864 (# 649304) - انتشار پچ بالادستی جدید، اصلاحات CVE-2010-0742 (# 598738) و CVE-2010-1633 (# 598732) - رفع CVE-2009-4355 - نشت در برنامه های کاربردی که به درستی تماس نمی گیرند - رفع CVE-2009-3555 - توجه داشته باشید که در صورت استفاده از SSL_OP_ALL، رفع مشکل دور زده می شود - اصلاح CVE-2009-1377 CVE-2009-1378 CVE-2009-1379 - رفع CVE-2008-0891 - خرابی پسوند نام سرور (# 448492) - رفع CVE-2008-1672 - پیام تبادل کلید سرور حذف خرابی (# 448495) - تصحیح CVE-2007-5135 - یک به یک در SSL_get_shared_ciphers (# 309801) - رفع CVE-2007-4995 - سرریز بافر قطعات DTLS نامرتب (# 321191) - CVE-2007-3108 - رفع حمله کانال جانبی روی کلیدهای خصوصی (# 250577) - اصلاح CVE-2006-2940 نادرست بود (# 208744) - رفع CVE-2006-2937 - خطای اشتباه در تجزیه ASN.1 (# 207276) - رفع CVE-2006-2940 - کلیدهای عمومی انگلی DoS (# 207274) - رفع CVE-2006-3738 - سرریز بافر در SSL_get_shared_ciphers (# 206940) - تعمیر CVE-2006-4343 - DoS مشتری sslv2 (# 206940) - تصحیح CVE-2006-4339 - جلوگیری از حمله به امضاهای PKCS # 1 v1.5 (# 205180)

[1949] 06 مورد بررسی [1945]06 مورد بررسی، [1945] در سال 2021 برای openssl، دستور را اجرا کنید:

[1949] 06 مورد بررسی [1945]06 مورد بررسی، [1945] در سال 2021 برای openssl، دستور را اجرا کنید:

rpm -q --changelog openssl | grep CVE-2021 - CVE-2021-3450 openssl: بررسی گواهی CA - تصحیح CVE-2021-3449 نشانگر NULL deref در پردازش signature_algorithms

2) بررسی کنید که آیا RHEL / CentOS 6/7/8 در برابر CVE آسیب پذیر است با استفاده از دستور yum

بررسی کنید که آیا سیستم شما تحت تأثیر CVE قرار گرفته است، با استفاده از دستور yum

برای انجام این کار، فقط پلاگین 'yum-security' را نصب کنید:

برای سیستم های RHEL 7 و 8: افزونه قبلاً بخشی از خود yum است، بنابراین نیازی به نصب آن ندارید.

برای «RHEL 6» دستور زیر را اجرا کنید:

yum install yum-plugin-security

بررسی کنید که آیا سیستم در برابر CVE آسیب پذیر است یا قبلاً رفع شده است.

برای مثال، برای پیدا کردن اینکه آیا 'CVE-2021-3445' اعمال شده است، اجرا کنید:

yum updateinfo info --cve CVE-2021-3445

به روز رسانی مخازن مدیریت اشتراک.

آخرین بررسی انقضای فراداده: 0:32:29 قبل در چهارشنبه 17 نوامبر 2021 ساعت 05:45:05 بعد از ظهر IST.

================================================== ==============================

متوسط: امنیت dnf و به روز رسانی رفع اشکال

================================================== ==============================

شناسه به روز رسانی: RHSA-2021: 4464

نوع: امنیتی

به روز رسانی: 2021-11-09 18:46:40

اشکالات: 1804234 - اگر ماژول فعال باشد، توصیه مثبت کاذب بسیار خوب است

: 1818118 - openvswitch: به روز رسانی yum با استفاده از فایل wrapper برای اجازه دادن به تغییر جریان در RHEL-8 ناموفق است

: 1847035 - [modularity] modulefailsafe .yaml فایل پس از غیرفعال کردن / تنظیم مجدد ماژول حذف نمی شود

: 1893176 - dnf هنگام اجرای به روز رسانی سقط می شود

: 1898293 - repomanage --old قدیمی ترین بسته را در هر ماژول لیست نمی کند

: 1904490 - Backtrace هنگام اجرای "yum module remove --all perl: common"

: 1906970 - تاریخچه dnf خروجی اشتباه در صورت لوله گذاری بیشتر یا هدایت به فایل

: 1913962 - "dnf need-restarting -r" در داخل ظروف systemd-nspawn به اشتباه کار می کند

: 1914827 - [RHEL8] dnf reposync به طور ضمنی rpm های منبع را علی رغم نداشتن گزینه --source دانلود می کند

: 1918475 - dnf --کشیدن بسته های امنیتی بدون مشاوره امنیتی

: 1926261 - dnf نباید اجازه installonly_limit کمتر از 2 را بدهد

: 1926771 - dnf ماژول های خراش NSVC را تشخیص نمی دهد

: 1929163 - مشکل تراکنش () قلاب

: 1929667 - اشتباهات تایپی در اسناد dnf API

: 1932079 - CVE-2021-3445 libdnf: دور زدن تأیید امضا از طریق امضای قرار داده شده در هدر RPM اصلی

: 1934499 - dnf autoremove می خواهد "kernel-modules-extra" را حذف کند اگر هسته خام را نصب کرده اید

: 1940345 - گزینه های ip_resolve، timeout، نام کاربری، رمز عبور برای دانلود از راه دور "rpm" نادیده گرفته می شوند.

: 1951409 - Rebase libdnf به> = 0.55.2

: 1951411 - dnf را به> = 4.5.2 تغییر دهید

: 1951414 - dnf-plugins-core را به> = 4.0.21 تغییر دهید

: 1957280 - DNF با قفل نسخه، یک تضاد به دلیل ارائه را خاموش می کند

: 1961632 - [dnf] محلی سازی RHEL 8.5 Tier 0

: 1961633 - [dnf-plugins-core] محلی سازی RHEL 8.5 Tier 0

: 1961634 - [libdnf] محلی سازی RHEL 8.5 Tier 0

: 1967454 - بهبود پس زمینه بررسی امضای dnf با استفاده از کلیدهای rpm

CVE: CVE-2021-3445

توضیحات: dnf یک مدیریت بسته است که به کاربران امکان می دهد بسته ها را در سیستم خود مدیریت کنند. از RPM ها، ماژول ها و گروه ها و محیط های Comps پشتیبانی می کند.

:

: رفع امنیتی (ها):

:

: * libdnf: دور زدن تأیید امضا از طریق امضای قرار داده شده در هدر RPM اصلی (CVE-2021-3445)

:

: برای جزئیات بیشتر در مورد مسئله (های) امنیتی، از جمله تأثیر، امتیاز CVSS، قدردانی و سایر اطلاعات مرتبط، به صفحه (های) CVE فهرست شده در بخش مراجع مراجعه کنید.

:

: تغییرات اضافی:

:

: برای کسب اطلاعات دقیق در مورد تغییرات در این نسخه، به یادداشتهای انتشار Red Hat Enterprise Linux 8.5 پیوند شده از بخش مراجع مراجعه کنید.

شدت: متوسط

لطفاً توجه داشته باشید: اگر خروجی چیزی را نشان نداد، سیستم از قبل در برابر این CVE محافظت شده است.

اگر خروجی j نمایش داده شود، سیستم شما آسیب پذیر است و باید بسته yum را به روز کنید. برای رفع این آسیب پذیری.

19659020] yum update yum

همه CVE ها در صفحه پایگاه داده Red Hat CVE در دسترس هستند، و شما می توانید هر زمان که بخواهید یک CVE خاص را برای اطلاعات بیشتر مشاهده کنید.