بخوانید 10 دقیقه منتشر شده در

پنهان سازی داده ها

پنهان کردن داده ها یک عمل رایج در بین هکرها و مزاحمان است. آنها اطلاعات حساس خود را در یک منطقه میزبان امن (HPA) ، فضای Slack و جریانهای داده جایگزین (ADS) پنهان می کنند. زیرا این مناطق در هیچ پارامترهای جستجو گنجانده نشده است. آنها همچنین می توانند از تکنیک های steganography برای ارتباط مخفیانه ، انتقال مجوزهای نرم افزاری ، دور زدن سیستم های کنترل نشت و موارد دیگر استفاده کنند. با این حال ، جدا از مزاحمان ، روشهای استگانوگرافی ممکن است در امنیت اطلاعات هم در فعالیتهای روزمره و هم در حرفه ها کاربرد داشته باشد.

Steganography

استگانوگرافی چیست؟ استگانوگرافی یک شیوه قدیمی نوشتن مخفی یا پنهان است. مدت زیادی است که وجود دارد. روزی جاسوسان از آن برای مخفی کردن پیامها یا اسرار وضعیت خود استفاده می کردند.

استگانوگرافی چگونه با رمزنگاری تفاوت دارد؟

هکرها پیامهای خود را در فایلهای رسانه ای مانند صدا ، تصویر یا ویدئو پنهان می کنند. این فایل های رسانه ای به رسانه ای مناسب برای انتقال یک فایل مخفی حاوی برخی داده ها تبدیل می شوند ، بنابراین چنین فایل هایی می توانند به صورت علنی ذخیره شوند یا از طریق کانال های ارتباطی ناامن منتقل شوند. تفاوت اصلی بین رمزنگاری و تصدیق نگاری این است که روش های نگاری نگاری به شما امکان می دهد اطلاعات داخلی را در رسانه ها مانند تصاویر ، ضبط های صوتی ، هرزنامه ها و غیره پنهان کرده یا این واقعیت را مخفی کنید که هیچ گونه داده ای وجود ندارد ، در حالی که روش های رمزنگاری با استفاده از الگوریتم هایی مانند RSA ، AES ، DES ، GOST و غیره محتوا را به فرمت غیرقابل خواندن رمزگذاری کنید

در حمله چند گانه ، هکرها می توانند بدافزارها را در کد فایل موجود (تصویر) مخفی کنند … در حمله موفقیت آمیز با استفاده از یک ابزار چند خطی ، مرورگر وب فقط کد را به صورت مورد نظر بارگیری می کند ، که اجازه می دهد کد مخرب در طول حمله پنهان بماند. به عنوان مثال ، هکرها می توانند کد را دستکاری کنند تا به نظر برسد که فقط یک تصویر است. اما به محض بارگیری تصویر توسط مرورگر وب ، بدافزار را نیز که کد جاوا اسکریپت است بارگیری می کند. در مقایسه با steganography ، polyglot هم کد تصویر و هم بدافزار را با هم کامپایل می کند ، که به نوبه خود شامل گنجاندن کد مخرب می شود. برخی از ابزارهای steganography هستند:

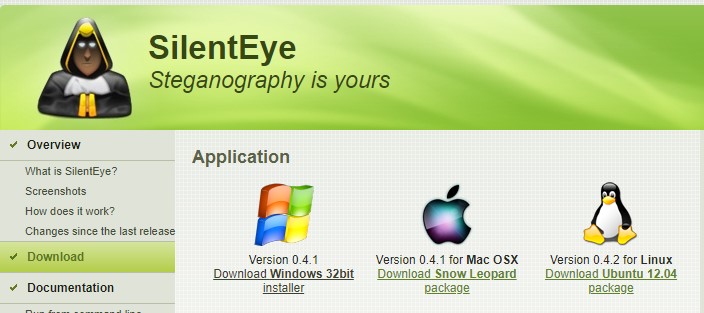

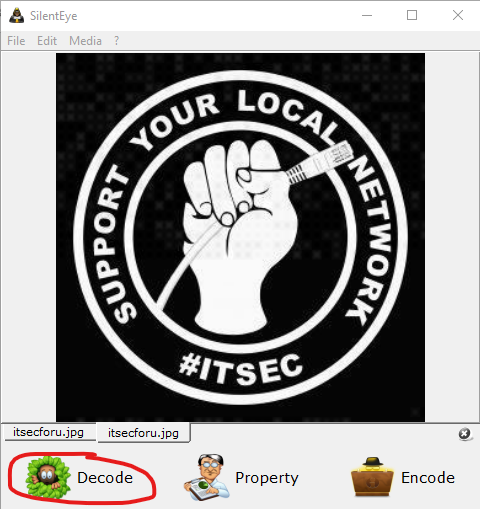

1.SilentEye

SilentEye یک ابزار منبع باز است که برای steganography ، عمدتا برای پنهان کردن پیامها در تصاویر یا صداها استفاده می شود. این یک رابط کاربر پسند و ادغام آسان الگوریتم جدید steganography و فرآیندهای رمزنگاری با استفاده از یک سیستم افزونه را فراهم می کند.

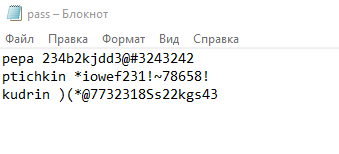

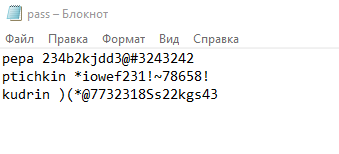

فرض کنید ما یک فایل pass.txt داریم که حاوی اطلاعات کاربری برای دسترسی به سیستم های اطلاعاتی است. و ما قصد داریم این فایل را با استفاده از ابزار SilentEye در یک تصویر مخفی کنیم.

این ابزار را می توان از https://silenteye.v1kings.io/download.html؟i2 بارگیری کرد. پس از بارگیری ، روی فایل exe بارگیری شده کلیک کنید و دستورالعمل های نصب را دنبال کنید تا این ابزار را روی سیستم خود نصب کنید. ما از سیستم ویندوز استفاده می کنیم ، بنابراین فایل exe. علاوه بر پنجره ها ، فایل های نصب برای لینوکس و MAC برای بارگیری در دسترس هستند.

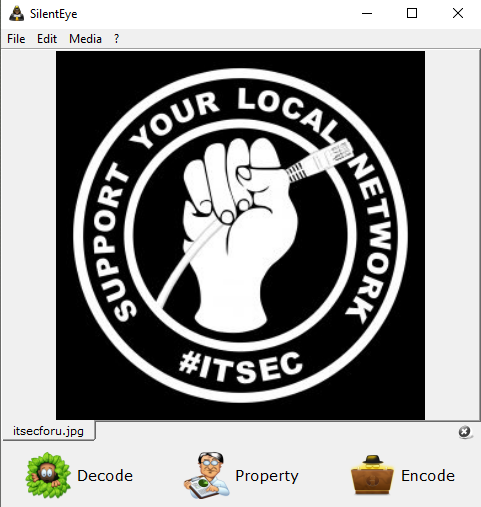

الف. تصویر را به پنجره شروع برنامه بکشید که می خواهیم از آن برای مخفی کردن داده ها استفاده کنیم.

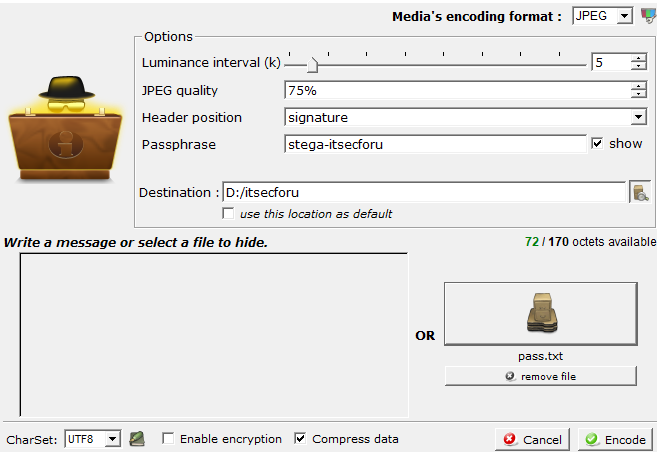

ب. پس از افزودن تصویر ، روی گزینه Encode

ج کلیک کنید. عنوان عنوان را به عنوان "امضا" انتخاب کنید ، عبارت عبور انتخابی خود را وارد کنید (این رمز عبور بعداً برای رمزگشایی مورد استفاده قرار می گیرد).

فایلی را که می خواهیم در تصویر پنهان شود (ما آن را pass.txt داریم) انتخاب کنید و روی آن کلیک کنید. "رمزگذاری"

د. تصویر پس از رمزگذاری در پوشه مقصد مشخص شده در مرحله قبل ذخیره می شود. ما می توانیم ببینیم که تصویر کدگذاری شده دقیقاً مشابه است و یافتن فایل مخفی در آن دشوار است.

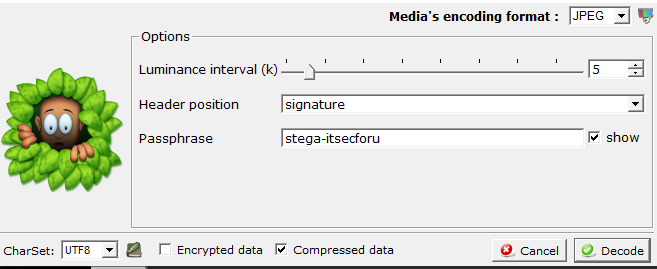

ه. اکنون ، برای رمزگشایی این تصویر ، روی گزینه رمزگشایی

f کلیک کنید. عنوان عنوان را به عنوان "امضا" انتخاب کنید و عبارت عبوری را که برای کدگذاری این تصویر وارد کرده اید وارد کنید ، سپس گزینه "رمزگشایی" را انتخاب کنید

گرم. فایل رمزگشایی شده در شکل

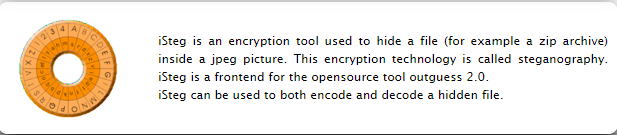

2 نشان داده شده است. iSteg

iSteg یک ابزار استگانوگرافی منبع باز است که برای مخفی کردن فایل ها در داخل یک تصویر jpeg استفاده می شود. برای MAC قابل دسترسی است. این برنامه نسبتاً قدیمی است و ما به طور مفصل به آن نمی پردازیم ، اما برای دوستداران MAC به حضور آن توجه می کنیم.

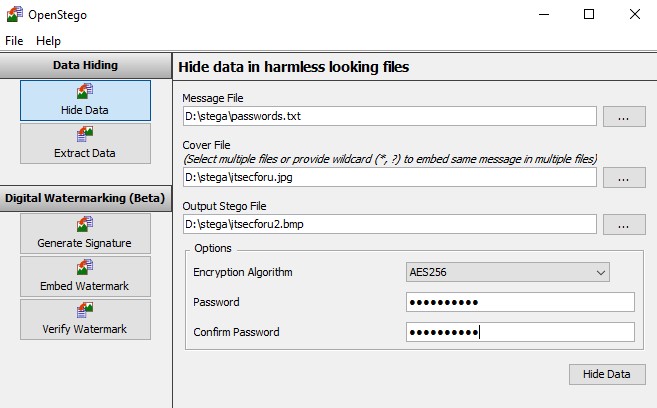

3. OpenStego

OpenStego همچنین یک ابزار استگانوگرافی منبع باز است. می تواند برای پنهان کردن داده ها (می تواند داده ها را در داخل تصاویر پنهان کند) یا برای علامت نگاره

(برای تشخیص کپی غیرمجاز فایل ها استفاده می شود) استفاده شود. علامت نگاری همچنین می تواند هنگام ارسال یک سند مشابه به سازمانهای مختلف با برچسب برای هر یک از آنها مفید باشد و در صورت افشای سند به عموم ، تعیین این نشت از کدام سازمان امکان پذیر خواهد بود.رابط برنامه ساده و دلپذیر برای پنهان کردن داده ها در قسمت Message File ، فایل رمز عبور خود را که می خواهیم پنهان کنیم انتخاب کنید ، در قسمت Cover File ، تصویر اصلی را که محفظه ای برای فایل متنی خواهد بود ، در قسمت Output Stego File ، تنظیم کنید. نام تصویر نهایی با راز سپس الگوریتم رمزگذاری (در این حالت AES256) را انتخاب کرده و رمز عبور را تعیین می کنیم. پس از نقد کردن تاریخ مخفی و دریافت نتیجه

بلافاصله این واقعیت قابل توجه است که تصویر با فایل پیوست اندازه آن بسیار بزرگتر از نسخه اصلی است:

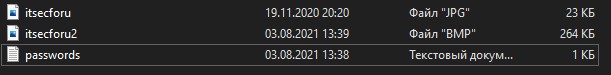

برای اقدامات مقابل ، به ترتیب ، در برگه داده های استخراج ، فایل با داده های پنهان ، مسیر ذخیره فایل در خروجی را انتخاب کنید ، رمز عبور را وارد کرده و بر روی Extract Data کلیک کنید و ما رمزهای عبور خود را دریافت می کنیم. فایل txt

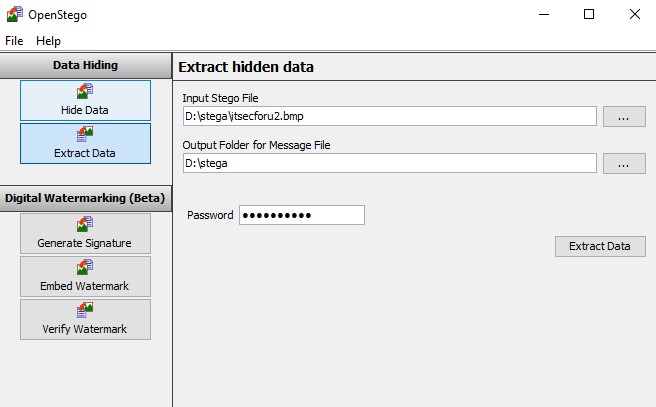

عملکرد این برنامه همچنین امکان علامت نگاری / تایید تصاویر با امضای شما را می دهد. ابتدا باید یک فایل امضا ایجاد کنید و سپس می توانید از آن برای علامت گذاری یا تأیید آنها استفاده کنید

ایجاد یک امضای الکترونیکی در قالب * .sig

Watermark itsecforu با استفاده از یک فایل امضای از پیش تولید شده و دریافت یک فایل تصویری امضا شده isecforu_sig.jpg

[1945169004] [196590] ]

برای بررسی واترمارک در برگه Verify Watermark ، باید به ترتیب فایل با علامت علامت و فایل امضا را انتخاب کنید

[19659016]

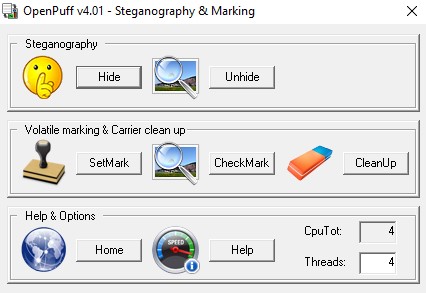

4. Open Puff

Open Puff نرم افزاری استگانوگرافی رایگان برای مایکروسافت ویندوز و لینوکس است. لازم به ذکر است که برنامه نیازی به نصب روی ویندوز ندارد ، اما برای لینوکس از یک اسکریپت bash راه اندازی می شود. علاوه بر تصاویر و صدا ، با فایل های ویدئویی و pdf نیز کار می کند. توسعه دهنده مستندات بسیار دقیق محصول را ارائه می دهد.

پشتیبانی از فرمت های تصویری مانند BMP ، JPG ، PCX ، PNG ، TGA ، فرمت های صوتی مانند AIFF ، MP #، NEXT / SUN ، WAV ، فرمت های ویدیویی مانند 3GP ، FLV ، MP4 ، MPG ، SWF ، VOB و PDF

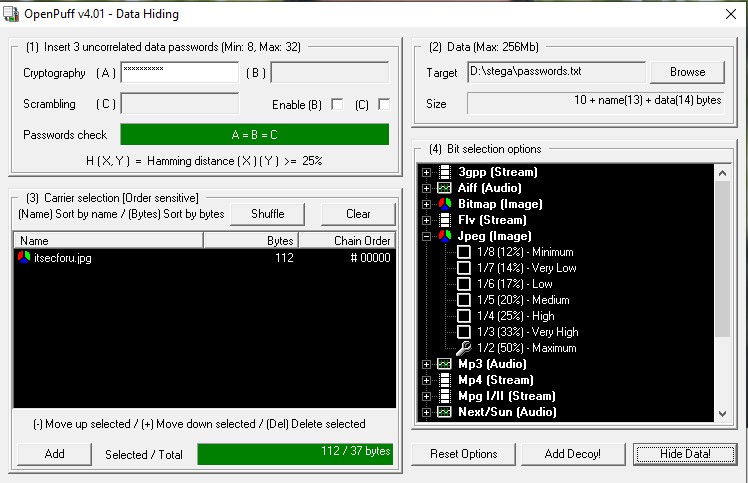

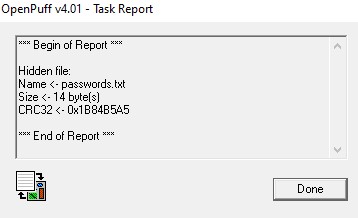

برای پنهان کردن پیشنهاد می شود 3 وارد کنید رمز عبور متفاوت است ، با این حال ، رمز B و C را می توان با حذف تیک پارامترهای Enable (B) و Enable (C) غیرفعال کرد ، بنابراین ما این کار را انجام می دهیم و رمز عبور را در قسمت A وارد می کنیم. سپس ، در بلوک Data ، پرونده رمز را انتخاب کنید passwords.txt در مرحله سوم ، فایل تصویری itsecforu.jpg را به عنوان رسانه انتخاب کنید. بعد ، فرمت و خروجی فایل خروجی را انتخاب کنید ، روی Hide Data (پنهان کردن داده ها) کلیک کنید! و دایرکتوری را برای ذخیره فایل داده های مخفی انتخاب کنید.

برای استخراج فایل ، باید در منوی شروع Unhide را انتخاب کنید ، رمز عبور را در بلوک A وارد کنید ، itsecforu.jpg را انتخاب کنید ظرف را انتخاب کنید و روی Unhide کلیک کنید!

روند علامت گذاری فایلها نیز ساده و سرراست است ، بنابراین ما آن را در نظر نخواهیم گرفت.

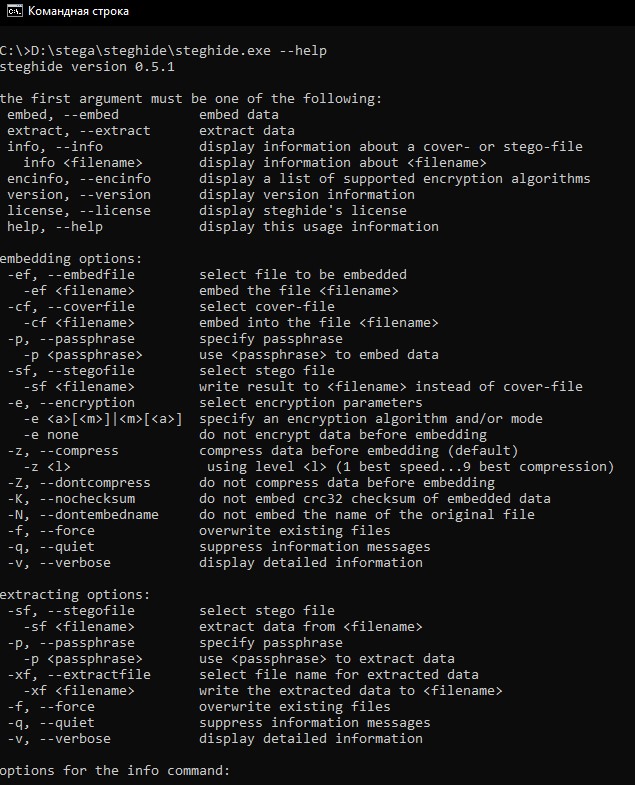

5. Steghide

Steghide – برنامه ای برای مخفی کردن داده ها در انواع مختلف تصاویر و فایل های صوتی. ما در مورد آن در مقاله "Steganography در کالی لینوکس – پنهان کردن داده ها در تصویر"

نوشتیم که اصل کار هنگام کار در ویندوز یکسان است

ابزار را از خط فرمان اجرا کرده و همه را مشاهده کنید پارامترهای موجود را وارد کنید – کمک

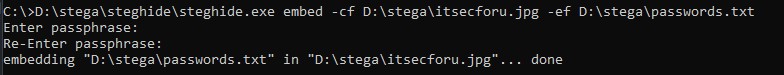

برای مخفی کردن فایل password.txt در فایل تصویری itsecforu.jpg ، وارد کنید: [19659016]

steghide.exe embed -cf D: stega itsecforu.jpg -ef D: stega passwords.txtسپس رمز عبور را وارد کرده و رمز عبور را تأیید می کنیم و فایل خود را itsecforu.jpg از قبل با داده های مخفی دریافت می کنیم

[19659016] به ترتیب برای استخراج داده های پنهان وارد کنید:

steghide.exe extract -sf D: stega itsecforu.jpgرمز عبور را وارد کرده و رمز فایل ما را دریافت کنید. txt

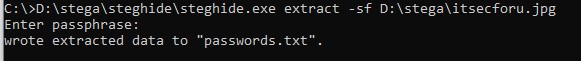

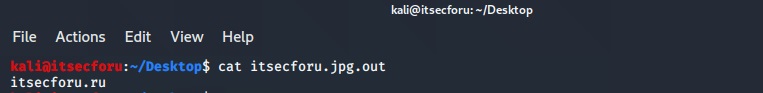

6. Spammimic.com

Spammimic.com سایتی برای تبدیل پیام ها به هرزنامه است. تعداد زیادی هرزنامه در اینترنت پخش می شود و اغلب کاربر اهمیت چندانی به آن نمی دهد. این سایت به شما امکان دسترسی به برنامه ای را می دهد که پیام های کوتاه را به هرزنامه تبدیل می کند. اساساً جملاتی که نمایش داده می شوند در نهایت بسته به پیام رمزگذاری شده متفاوت است. هرزنامه های واقعی آنقدر احمقانه نوشته می شوند که گاهی اوقات تشخیص هرزنامه های نوشته شده توسط ماشین مشکل است. یکی از راه های ارسال رمز از طریق پست. به عنوان مثال ، در اینجا نتیجه کپی پیام "Qwerty123"

بخش جالب در سایت " رمزگذاری به عنوان روسی جعلی" به شما امکان می دهد یک پیام انگلیسی را با نویسه های روسی (سیریلیک) رمزگذاری کنید. آنها به اندازه کافی برای انسان قابل خواندن خواهند بود ، اما هرگونه نرم افزار نظارتی که کلمات کلیدی را در انگلیسی جستجو کند ، موفقیت چندانی نخواهد داشت. بنابراین می توانید با خیال راحت تلاش برای دور زدن سیستم های DLP را آزمایش کنید.

به طور کلی ، من به شما توصیه می کنم به منبع مشخص شده توجه کنید

همچنین ابزارهای استگانوگرافی زیر قابل توجه است:

- پنهان و به دنبال

- JPEG- JSTEG

- پاکت نامه بسیار خوب

- StegoDos

- Stegano Wav

- PGP Stealth

و همانطور که می بینید ، الگوریتم همیشه یکسان است:

- داده هایی که باید پنهان شوند را انتخاب کنید

- رسانه ای را که داده ها در آن مخفی شده اند انتخاب کنید

- رمز عبور

روش های تشخیص استگانوگرافی

ما نحوه پنهان کردن اطلاعات را در نظر گرفته ایم ، اما یک س naturalال طبیعی مطرح می شود – نحوه تشخیص پنهان کردن داده ها؟

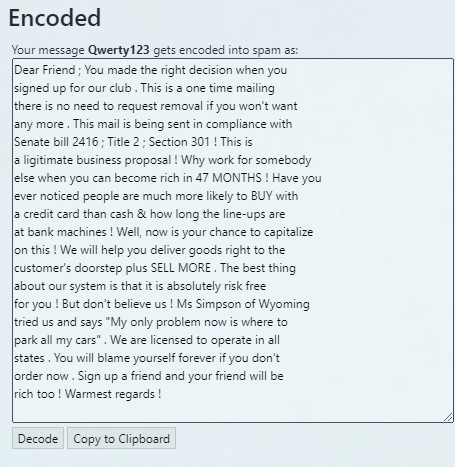

ابزارهای مختلفی برای تشخیص استگانوگرافی وجود دارد. به عنوان مثال ، ما از ابزاری به نام StegCracker برای تشخیص استگانوگرافی استفاده کردیم. محتوا در یک فایل تصویری ، و همچنین انجام یک حمله brute-force brute-force برای باز کردن محتوا … فایل حامل داده ای که ما شناسایی خواهیم کرد یک فایل تصویری jpg است. عدم وجود محتوای steganographic در فایل تصویر. StegCracker قادر به کار با دیکشنری های رمز عبور است. ما داده های این تصویر را با استفاده از ابزار steghide مخفی کردیم. ]

در Kali Linux ، StegCracker را با نحو زیر

stegcracker[ ] در مورد ما اجرا کنید:

stegcracker tsecforu. دستور cat در فایل خروجی جدید ، و ما رمز ورود و فایل را مشاهده می کنیم. txt

نتایج [19659006] بنابراین ما متوجه شدیم که

- Steganography یک فرایند پنهان کردن داده ها است که در آن هکرها پیام های خود را در پشت دیافایل مانند صدا ، تصویر یا ویدئو. این

فایل های رسانه ای به رسانه ای تبدیل می شوند که برای انتقال یک فایل مخفی حاوی برخی داده ها مناسب است. ما ابزارهای استگانوگرافی را در عمل مورد بررسی قرار دادیم.- ابزارهای تشخیص steganography مختلفی مانند StegCracker وجود دارد و آنها را عملی کرده است.