بخوانید 5 دقیقه ارسال شده در

چگونه می توان رمز عبور را از حساب مدیر محلی دریافت کرد؟

پیشتر نوشتیم در مورد نحوه دریافت رمز مدیریت در دامنه Active Directory. اما پس از آن در مورد گذرواژه های مدیر دامنه صحبت می شد.

در این مقاله ، ما به ابزاری برای انجام حملات افزایش امنیت محلی بر روی سیستم های ویندوز مایکروسافت نگاه می کنیم. این ابزار localbrute.ps1 نام دارد و یک ابزار ساده است که در PowerShell نوشته شده است. این برنامه به هیچ ماژول شخص ثالث نیاز ندارد و همچنین سبک است ، و این را به عنوان یک افزودنی جذاب برای حملات افزایش امتیاز سنتی که در سناریوهای مختلف تست نفوذ اعمال می شود ، ایجاد می کند.

چرا به حساب های محلی ویندوز حمله می کنید؟ مانند حساب مدیر داخلی یا هر حساب دیگری در گروه مدیران محلی می تواند بردار حمله جالبی باشد ، به خصوص اگر سیاست مسدود کردن این حساب ها پس از تعداد مشخصی از تلاشهای ناموفق برای ورود به سیستم فعال نباشد. اگر بتوانیم حدس بزنیم پسورد ، پس از آن ما کنترل کاملی بر سیستم خواهیم داشت و قادر خواهیم بود همه کارهای آبدار را که دوست داریم انجام دهیم ، به عنوان مثال ، مانند: به صورت باز از حافظه و مکانهای دیگر (فایلها ، رجیستری و غیره)

همه موارد فوق می تواند به ما کمک کند تا در زیرساخت به صورت افقی حرکت کنیم. [19659007] حمله به حسابهای محلی ویندوز چیز جدیدی نیست ، اما در این مقاله قصد نداریم این کار را از راه دور با استفاده از ابزارهای تست نفوذ معروف مانند اسکنر Metasploit smb_login ، Nmap smb-brute NSE script ، CrackMapExec و غیره انجام دهیم. ابزار PowerShell که ما ارائه کردیم ، محلی سازی brute force را بر روی سیستم هدف انجام می دهد ، بنابراین استفاده از آن کاملاً مشخص است.

این ابزار در کجا می تواند مفید باشد؟

این ابزار می تواند در مواردی مفید باشد که قبلاً به کاربر معمولی در دستگاه ویندوز و می توانیم دستوراتی را روی آن اجرا کنیم – به عنوان مثال ، از طریق جلسه RDP یا از طریق خدمات ترمینال. ما همچنین می توانیم از این ابزار هنگام آزمایش نوعی محیط محدود یا سندباکس استفاده کنیم – به عنوان مثال ، یک محیط VDI که در آن دسترسی به سطح کاربر فقط به ما داده شده است ، و اکنون باید از آنجا با دسترسی محدود به نفوذ مورد علاقه خود آزمایش کنیم.

مثال دیگر شبیه سازی اقدامات یک کارگر متخلف است. آیا می توانیم با دسترسی به نمونه ایستگاه کاری ، که ممکن است تحت کنترل های مختلف و امنیت قرار گیرد ، کاری انجام دهیم و به طور بالقوه به سازمان آسیب برسانیم؟

در همه این موارد ، ابزار localbrute.ps1 می تواند به ما در افزایش امتیاز کمک کند. [19659020] ویژگی های ابزار

به طور خلاصه ، ابزار localbrute.ps1 با استفاده از توابع داخلی ویندوز ، تلاشهای خودکار ورود به سیستم را بصورت محلی در سیستم انجام می دهد.

ویژگی های اصلی ابزار زیر است:

- حملات ورود به سیستم را انجام می دهد. هر حساب محلی انتخاب شده با استفاده از فهرست کلمات ارائه شده

- کوچک و ساده – می تواند به راحتی با دست روی صفحه کلید تایپ شود

- توسط PowerShell نوشته شده است ، و نیازی به ماژول های اضافی ندارد

- توسط راه حل های AV / EDR تشخیص داده نمی شود

استفاده از ابزار LocalBrute.ps1

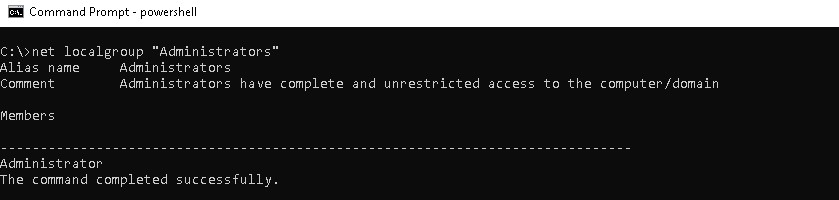

1) اولین کاری که باید انجام دهیم این است که حساب های محلی را تعریف کنیم مدیران سیستم

با استفاده از این دستور در cmd یا ps ، می توانیم اعضای گروه مدیران محلی را بیابیم:

مدیران گروه محلی net

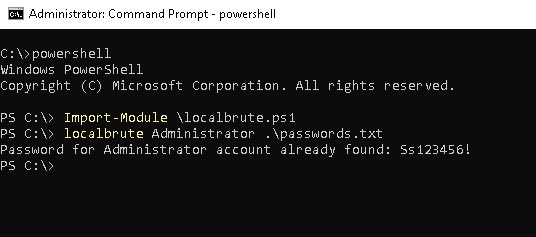

2) حالا برای اجرای ابزار localbrute وارد کنید:

Import-Module. Localbrute.ps1 # استفاده: localbrute <Имя УЗ> <путь к файлу со словариком> [debug] # مثال: localbrute Administrator. Passwords.txt

همانطور که مشاهده می کنید ، رمز عبور Ss123456 است! با موفقیت دریافت شد

چگونه کار می کند؟

اسکریپت به سادگی از طریق فهرست کلمات ارائه شده (لیست گذرواژه) ، خط به خط تکرار می شود و سعی می کند تحت حساب کاربری مشخص شده به صورت محلی در سیستم احراز هویت شود. از عملکرد داخلی DirectoryServices.AccountManagement در دستگاه محلی استفاده می کند. این اساساً به ما اجازه می دهد تا احراز هویت را در برابر هر حساب محلی در سیستم خود آزمایش کنیم. این به ابزار اجازه می دهد تا حمله را پس از راه اندازی مجدد ادامه دهد (از سر بگیرد). فایل وضعیت همچنین پرونده ای از حساب های قبلاً در معرض خطر را ذخیره می کند.

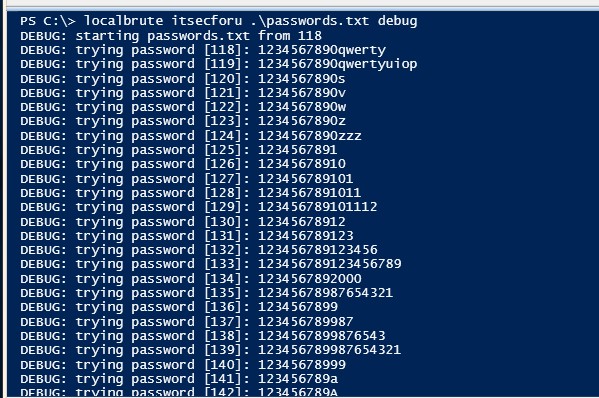

حالت اشکال زدایی را روشن کنید تا ببینید ابزار دقیقاً چه می کند. به عنوان مثال ، بیایید حمله ای به حساب itsecforu انجام دهیم ، سپس اسکریپت را قطع کرده و دوباره اجرا کنیم:

همانطور که شما می توانید در تصویر مشاهده کنید ، این ابزار با 118 کلمه از فرهنگ لغت به کار خود ادامه داد ، کار روی آن قطع شد. با این حال ، توجه داشته باشید که در صورت فعال بودن حالت اشکال زدایی ، سرعت کار حدود 20 تا 30 درصد کاهش می یابد. به عنوان یک روش اضافی ، هنگام انجام حملات ارتفاع ممتاز بر روی سیستم های ویندوز. به دلیل فقدان خط مشی قفل شدن حساب محلی ، می توانیم از آن برای بررسی قدرت گذرواژه حسابهای دارای امتیاز محلی و شناسایی حسابهای پیکربندی شده با رمزهای عبور ضعیف استفاده کنیم. با توجه به اندازه جمع و جور آن ، می تواند برای آزمایش های مختلف نفوذ و شبیه سازی حملات مفید باشد. برای هر حساب سرپرست محلی یک رمز عبور منحصر به فرد تعیین می کند و برای دسترسی آسان آن را در Active Directory ذخیره می کند.

_ (ツ) _ / ¯ توجه: اطلاعات برای تحقیق ، آموزش یا حسابرسی. استفاده از منافع شخصی توسط قوانین فدراسیون روسیه مجازات می شود.