خوانده شده 9 دقیقه منتشر شده در

حمله مرد در میانه (MITM) هنگامی است كه یك مهاجم جلسه شبکه مستقر خود را قطع می كند یا انتقال داده.

یک مهاجم در وسط مسیر داده نشسته و سپس تظاهر می کند یا به عنوان یک شرکت کننده قانونی عمل می کند.

در عمل ، مهاجمان بین درخواست های ورودی و پاسخ های خروجی قرار دارند.

به عنوان کاربر ، شما همچنان باور خواهید داشت که مستقیماً با سرور هدف مجاز یا برنامه وب مانند Facebook ، Twitter ، بانکداری آنلاین و غیره ارتباط برقرار می کنید

با این حال ، شما در واقع درخواست هایی را برای شخصی در وسط ارسال می کنید که سپس با وی ارتباط برقرار می کند. بانک یا برنامه شما از طرف شما.

شخص وسط همه چیز را مشاهده می کند ، از جمله کلیه درخواست ها و پاسخ هایی که از سرور هدف دریافت می کنید.

علاوه بر مشاهده کل مکالمه ، شخص وسط می توان درخواست ها و پاسخ های خود را تغییر دهید ، مدارک شما را به سرقت ببرید ، شما را به سمت سروری که آنها کنترل می کنند هدایت کند یا مرتکب جرایم اینترنتی دیگری شوید.

به طور معمول ، یک مهاجم می تواند پیام یا جریان داده هر یک از طرفین را در مکالمه رهگیری کند. سپس اطلاعات را تغییر دهید یا پیوندها یا پاسخهای مخربی به هر دو مشارکت کننده قانونی ارسال کنید.

در بیشتر موارد ، این می تواند برای مدتی بدون توجه باقی بماند تا اینکه بعد از آن خسارات زیادی وارد شود.

حملات مشترک در وسط

- استشمام بسته: – مهاجم از ابزارهای مختلفی برای بررسی بسته های شبکه در سطح پایین استفاده می کند. Sniffing به مهاجمین اجازه می دهد بسته های داده ای را که به آنها دسترسی ندارند ببینند.

- Packet Injection: – مهاجمان بسته های مخربی را به کانال های انتقال داده تزریق می کنند. قبل از تزریق ، مجرمان ابتدا از بو دادن برای تعیین نحوه و زمان ارسال بسته های مخرب استفاده می کنند. پس از تزریق ، بسته های مخرب با بسته های معتبر در جریان داده مخلوط می شوند.

- Session Hijacking: بیشتر برنامه های وب هنگام ورود به سیستم یک رمز جلسه موقت ایجاد می کنند تا کاربر مجبور نشود رمز ورود خود را در هر صفحه یا درخواست بعدی وارد کند. متأسفانه ، یک مهاجم با استفاده از ابزارهای مختلف استشمام می تواند از نشانه جلسه ای استفاده کند که می تواند با استفاده از آن درخواست هایی را جعل کند که یک کاربر قانونی است.

- SSL Stripping: مهاجمان می توانند با استفاده از روش های غیر فعال کردن SSL بسته های قانونی را رهگیری کنند ، درخواست ها را بر اساس HTTPS تغییر دهند و هدایت آنها به یک مقصد معادل HTTP ناامن. در نتیجه ، میزبان یک درخواست رمزگذاری نشده از سرور را آغاز می کند و منجر به افشای اطلاعات حساس در متن ساده می شود که سرقت آسان است.

مفاهیم حملات MITM

حملات MITM برای هر سازمانی خطرناک است ، زیرا آنها می توانند منجر به ضررهای مالی و اعتباری می شود.

به طور معمول ، مجرمان می توانند اطلاعات محرمانه و انحصاری یک سازمان را بدست آورند و از آن سو استفاده کنند. به عنوان مثال ، آنها می توانند اعتباراتی مانند نام کاربری و رمزهای عبور ، اطلاعات کارت اعتباری را بدزدند و از آنها برای انتقال وجوه یا خریدهای غیرمجاز استفاده کنند. آنها همچنین می توانند از مدارک معتبر برای نصب بدافزار یا سرقت اطلاعات محرمانه دیگری که می توانند برای سیاه نمایی شرکت استفاده کنند ، استفاده کنند.

به همین دلیل ، محافظت از کاربران و سیستم های دیجیتالی برای به حداقل رساندن خطرات حملات MITM بسیار مهم است. [19659024] ابزارهای مبارزه با حملات MITM

علاوه بر استفاده از راه حل ها و تکنیک های امنیتی قوی ، شما باید از ابزارهای لازم برای اسکن سیستم ها و شناسایی آسیب پذیری های قابل استفاده توسط مهاجمان استفاده کنید.

برای کمک به شما در انتخاب درست ، برخی از ابزارهای HTTP در زیر نشان داده شده است MITM Attacks for Engineers Security Information

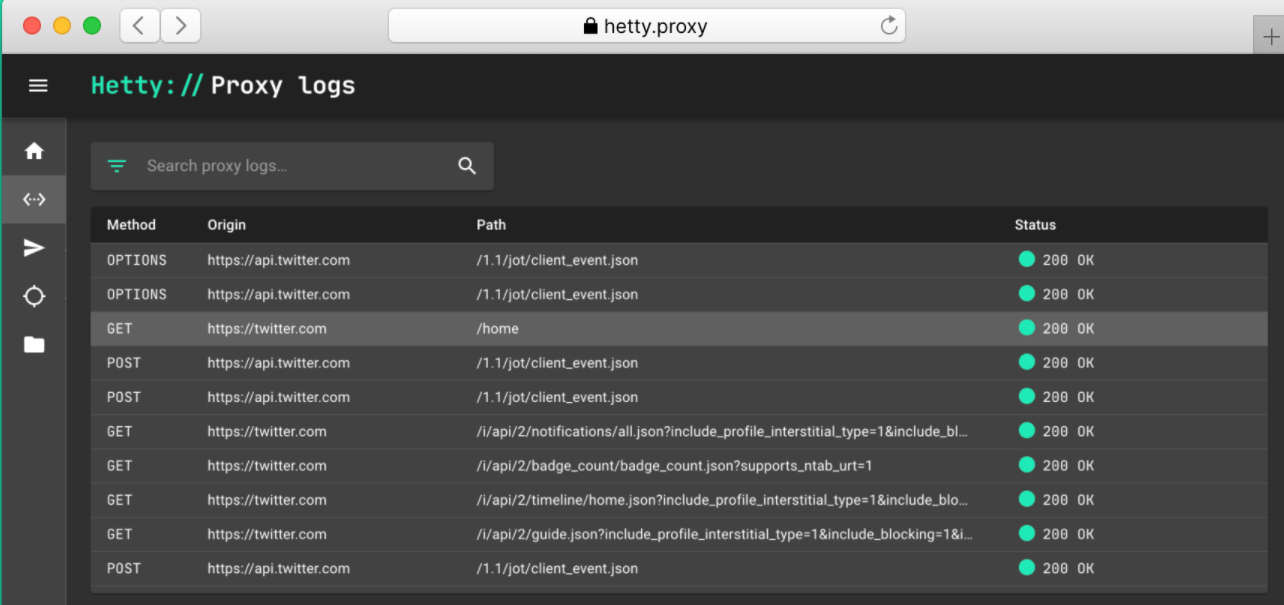

Hetty

Hetty یک جعبه ابزار سریع و متن باز HTTP با ویژگی های قدرتمند برای پشتیبانی از محققان امنیتی ، تیم ها و انجمن باگ ها است

ابزار سبک با رابط وب داخلی Next.js شامل HTTP است پروکسی "مرد در وسط".

ویژگی های کلیدی

- جستجوی متن کامل را مجاز می کند

- دارای یک ماژول فرستنده است که به شما امکان می دهد درخواستهای HTTP را به صورت دستی یا براساس درخواستهای غیرفعال شده از گزارش پروکسی یا با ایجاد آنها از ابتدا ارسال کنید.

- ماژول حمله کننده که امکان ارسال درخواستهای HTTP را به صورت خودکار فراهم می کند

- نصب ساده و رابط کاربری آسان

- درخواست HTTP را به صورت دستی ارسال کنید ، یا از ابتدا با ایجاد یک درخواست شروع می کنید ، یا به سادگی از روی پروکسی وارد شوید.

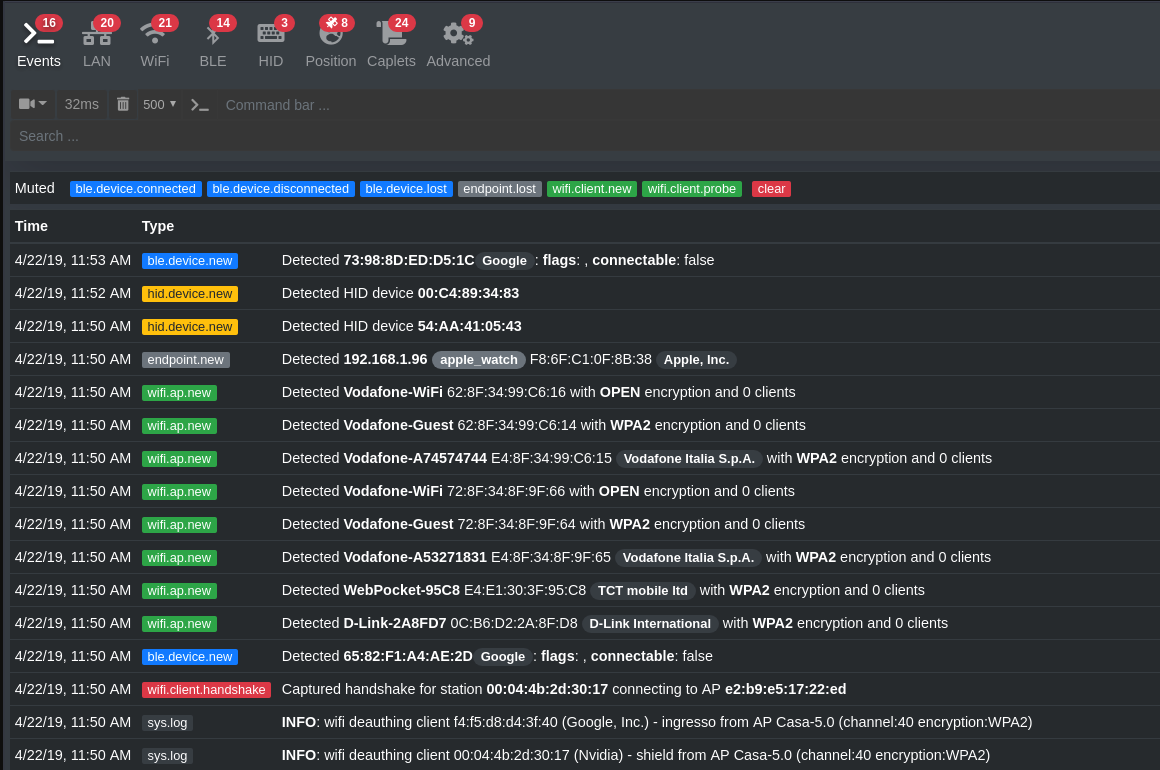

Bettercap

Bettercap ابزاری جامع و قابل مقیاس برای شناسایی و حمله به شبکه ها است.

این راه حل آسان برای استفاده از مهندسین معکوس ، کارشناسان امنیتی و تیم های قرمز از تمام قابلیت های آزمایش یا حمله به Wi-Fi ، IP4 و IP6 ، بلوتوث کم دستگاه های انرژی (BLE) و دستگاه های بی سیم HID.

علاوه بر این ، این ابزار دارای قابلیت نظارت بر شبکه و سایر عملکردها مانند ایجاد نقاط دسترسی تنها ، اسکنر رمز عبور ، جعل کننده DNS ، رهگیری دست دادن و غیره

ویژگی های کلیدی

- اسکنر شبکه داخلی قدرتمند برای شناسایی داده های احراز هویت و جمع آوری اعتبارنامه ها

- قدرتمند ، قابل توسعه

- کاوش فعال و غیرفعال و آزمایش گره های شبکه IP برای آسیب پذیری های بالقوه MITM.

- ساده در استفاده و یک رابط کاربری وب تعاملی که اجازه می دهد طیف وسیعی از حملات MITM ، استشمام اعتبار ، نظارت بر ترافیک HTTP و HTTP و غیره

- تمام داده های جمع آوری شده مانند POP ، IMAP ، SMTP و FTP را بازیابی می کند ، از URL های بازدید شده و میزبانهای HTTPS ، HTTP استفاده می کند کوکی ها ، داده های ارسال شده HTTP و موارد دیگر. سپس آنها را در یک پرونده خارجی ارائه می دهد.

- دستکاری یا تغییر ترافیک TCP ، HTTP و HTTPS در زمان واقعی.

Proxy.py

Proxy.py یک پروکسی سبک منبع آزاد برای WebSockets ، HTTP ، HTTPS و HTTP2 است. این ابزار سریع که در یک فایل پایتون موجود است ، به محققان اجازه می دهد تا در حالی که حداقل منابع را مصرف می کنند ، از ترافیک وب از جمله برنامه های رمزگذاری شده TLS بازدید کنند.

ویژگی های کلیدی

- ابزاری سریع و مقیاس پذیر است که قادر به مدیریت ده ها هزار اتصال در ثانیه است.

- ویژگی های قابل برنامه ریزی مانند سرور وب تعبیه شده ، پروکسی ، پیکربندی مسیریابی HTTP و غیره

- آسان است طرحی که از 5-20 مگابایت RAM استفاده می کند. علاوه بر این ، به کتابخانه های استاندارد پایتون متکی است و به هیچگونه وابستگی خارجی احتیاج ندارد. همچنین این امکان را برای بازرسی ، نظارت ، پیکربندی و مدیریت proxy.py در زمان اجرا فراهم می کند.

- یک ابزار ایمن با استفاده از TLS رمزگذاری انتها به پایان بین proxy.py و مشتری را فراهم می کند.

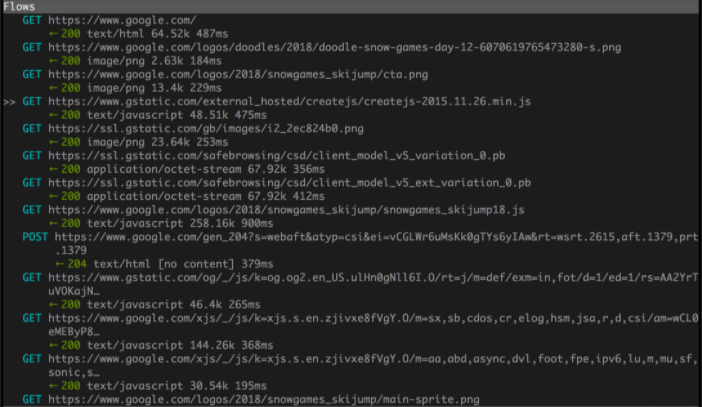

Mitmproxy

mitmproxy یک راه حل پراکسی با منبع باز HTTPS با کاربرد آسان است.

به طور کلی ، این ابزار نصب آسان به عنوان یک پروکسی HTL SSL مردانه عمل می کند و دارای یک کنسول است. رابطی که به شما امکان می دهد جریان ترافیک را در لحظه بررسی و اصلاح کنید.

شما می توانید از یک ابزار خط فرمان به عنوان پروکسی HTTP یا HTTPS برای ضبط تمام ترافیک شبکه ، مشاهده درخواست های کاربر و پخش مجدد آنها استفاده کنید.

به طور معمول ، mitmproxy به مجموعه ای از سه ابزار قدرتمند اشاره دارد: mitmproxy (رابط کنسول) ، mitmweb (رابط وب) و mitmdump (نسخه خط فرمان).

ویژگی های کلیدی

- ابزاری تعاملی و قابل اعتماد برای تجزیه و تحلیل و تغییر ترافیک HTTP

- ابزار انعطاف پذیر ، پایدار ، قابل اعتماد ، نصب و استفاده آسان

- به شما امکان می دهد درخواست ها و پاسخ های HTTP و HTTPS را رهگیری و اصلاح کنید the fly

- مکالمات HTTP را در سمت سرویس گیرنده و سرور ضبط و ذخیره کنید و سپس آنها را در آینده پخش و تجزیه و تحلیل کنید

- تولید گواهینامه های SSL / TLS برای رهگیری در پرواز

- عملکرد پروکسی معکوس به شما امکان می دهد هدایت ترافیک شبکه به سرور دیگری.

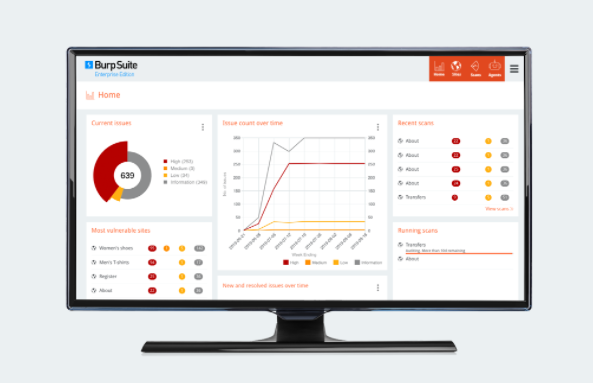

BurpSuite

Burp یک ابزار اسکن آسیب پذیری خودکار و مقیاس پذیر است.

این ابزار انتخاب خوبی برای بسیاری از متخصصان امنیتی است.

به طور کلی ، به محققان اجازه می دهد وب را آزمایش کنند. برنامه های کاربردی و شناسایی آسیب پذیری هایی که مهاجمان می توانند از آن سوit استفاده کنند و حملات MITM را انجام دهند.

Burp با کار به عنوان یک پروکسی وب ، به یک واسطه تبدیل می شود. پیوند بین مرورگر وب و سرورهای هدف.

بنابراین ، این امکان را برای شما فراهم می کند تا ترافیک درخواست و پاسخ را رهگیری ، تجزیه و تحلیل و اصلاح کنید.

ویژگی های کلیدی

- رهگیری و بازرسی از ترافیک شبکه خام در هر دو جهت بین مرورگر وب و سرور

- اتصال TLS را در ترافیک HTTPS بین مرورگر و سرور مقصد قطع کنید ، به مهاجم اجازه می دهد رمزگذاری شده را مشاهده و اصلاح کند data.

19659017] انتخاب استفاده از مرورگر داخلی Burps یا یک مرورگر وب خارجی استاندارد

- راه حل اسکن آسیب پذیری خودکار ، سریع و مقیاس پذیر. این امکان را برای شما فراهم می کند تا برنامه های وب را سریعتر و کارآمدتر اسکن و آزمایش کنید ، و طیف وسیعی از آسیب پذیری ها را شناسایی کنید.

- نمایش درخواستها و پاسخهای HTTP رهگیری شده

- به شما امکان می دهد برای درک جزئیات حمله ، به صورت دستی ترافیک رهگیری را مشاهده کنید. [19659081] 🖧 Burp Bounty: پسوند BurpSuite برای بهبود اسکنر فعال و غیرفعال

Ettercap

Ettercap یک تحلیلگر و رهگیر ترافیک شبکه منبع باز است.

یک ابزار جامع حمله MITM به محققان اجازه می دهد تا طیف گسترده ای از پروتکل های شبکه و میزبان ها.

همچنین می تواند بسته های شبکه را در شبکه محلی و سایر محیط ها ثبت کند.

علاوه بر این ، تجزیه و تحلیل ترافیک شبکه چند منظوره می تواند حملات مردمی را شناسایی و متوقف کند. [19659006]

ویژگی های اصلی

- رهگیری از ترافیک شبکه و رهگیری اعتبارنامه مانند گذرواژه. علاوه بر این ، می تواند داده های رمزگذاری شده را رمزگشایی کرده و اطلاعات کاربری مانند نام کاربری و رمزهای عبور را استخراج کند.

- مناسب برای ضبط بسته های عمیق ، آزمایش ، نظارت بر ترافیک شبکه و فیلتر کردن محتوای در زمان واقعی.

- پشتیبانی از استراق سمع فعال ، غیرفعال ، تشریح و تجزیه و تحلیل پروتکل های شبکه ، از جمله پروتکل های رمزگذاری شده.

- توپولوژی شبکه را تجزیه و تحلیل می کند و سیستم عامل های نصب شده را نصب می کند.

- رابط کاربر گرافیکی کاربر پسند با گزینه های GUI تعاملی و غیر تعاملی

- از روش های تجزیه و تحلیل مانند ARP رهگیری ، IP استفاده می کند و فیلتر کردن MAC و سایر موارد برای رهگیری و تجزیه و تحلیل ترافیک

جلوگیری از حملات MITM

تشخیص حملات MITM بسیار آسان نیست ، زیرا آنها از کاربران دور هستند و تشخیص آنها دشوار است ، زیرا مهاجمان همه کارها را انجام می دهند تا همه چیز خوب به نظر برسد .

با این وجود روش های مختلفی برای تهیه وجود دارد من از امنیتی استفاده می کنم که سازمان ها می توانند برای جلوگیری از حملات مردمی استفاده کنند.

این موارد عبارتند از: راه حل های احراز هویت قوی.

- رمزگذاری قوی WEP / WAP را برای نقاط دسترسی فراهم کنید

- اطمینان حاصل کنید که همه وب سایت هایی که بازدید می کنید ایمن هستند و HTTPS را در URL خود دارند.

- از کلیک بر روی ایمیل ها و پیوندهای مشکوک خودداری کنید

- از HTTPS و TLS / SSL نا امن را غیرفعال کنید

- از VPN ها استفاده کنید هر وقت ممکن باشد

- از ابزارهای فوق و سایر راه حل های HTTP برای شناسایی و اصلاح آسیب پذیری های موجود در وسط قابل استفاده استفاده کنید.

¯ _ (ツ) _ / ¯

توجه: اطلاعات برای تحقیق ، تدریس یا حسابرسی. مجازات قانون فدراسیون روسیه استفاده از منافع شخصی است.