در حالی که معمولاً SSH برای دسترسی پنهانی به رایانه از طریق در پشتی مورد استفاده قرار می گیرد ، انجام دادن برعکس گاهی مفید است.

اگر تا به حال نیاز دارید تا ثابت کنید که از راه دور به یک وسیله دسترسی دارید ، یا اگر فقط می خواهید شخصی را متقاعد کنید ، به عنوان مثال ، که رایانه وی غالباً بازدید می شود ، می توانید از SSH استفاده کنید تا دستگاه علائم وسواس را نشان دهد.

اقدام خزنده از راه دور

اگر نیاز دارید ثابت کنید که از راه دور به رایانه دسترسی دارید. اما شما خطرات نمی خواهید با استفاده از نمایشی که می تواند داده ها را به خطر بیاندازد ، SSH می تواند برای کارهای بسیار ناچیز بسیار سرگرم کننده باشد.

روش های بسیاری وجود دارد که تأیید می کند که از طریق SSH به دستگاه مورد نظر دسترسی دارید ، و بسیاری از آنها نیز بسیار جالب هستند.

اگرچه ممکن است برای کسی آشکار باشد که شخصی از راه دور با رایانه شما کار می کند ، اما یک فرد معمولی به دنبال شواهدی نیست که مورد حمله قرار گرفته باشد و تمایل دارد رفتارهای عجیب رایانه خود را با خطاها توضیح دهد. شکست یا دلایل دیگری که فراتر از کنترل خود است .

یک هکر با استفاده از دسترسی به SSH می تواند به راحتی هشدارهای دروغینی ایجاد کند یا او را مجبور کند آنچه را که از آنها می خواهد انجام دهد.

شوخی های مضطرب که می توانید در SSH کار کنید

ما ابزارهای بسیاری برای ایجاد چنین موضوعاتی در SSH داریم.

برای مبتدیان ، می توانیم برنامه هایی مانند Firefox را اجرا کنیم تا به هر صفحه وب مورد نظر خود برویم ، با راه اندازی صفحات وب تمام صفحه یا چندین ویندوز مرورگر کوچک.

اکثر مردم راه اندازی صفحات وب را با ویروس یا تبلیغات تبلیغاتی مرتبط می کنند ، به خصوص اگر بیشتر وب سایت ها در مورد ویاگرا باشند.

سپس می توانیم صدا را شروع کنیم.

بلندگوهای متصل به رایانه سرگرم کننده هستند ، و آنها می توانند به شکل بوق یا گفتار هشدار دهنده ، ظاهراً از هیچ جا ، استفاده کنند.

اگر کسی فکر کند که تنها در خانه اش است ، رایانه ای که از هیچ جا به آنها فریاد می زند ، تعجب آور نیست بسیار ناخواسته.

در صورتی که رایانه شما با خشونت شروع به کار کند ، همین امر صدق می کند

اگر می خواهیم مستقیم تر باشیم ، می توانیم از پیام های خطایی که کل صفحه را پر می کند ترسیده و نشان می دهیم که اتفاقات خطرناک روی رایانه رخ می دهد.

ترکیب بوق و پیام. در مورد خطاها ، ما می توانیم مشکلات کاذب ایجاد کنیم که بسیار جدی و مخرب به نظر می رسند.

آنچه شما به آن نیاز دارید

برای انجام این کار ، شما نیاز به رایانه ای دارید که به SSH دسترسی داشته باشید.

این راهنما مبتنی بر رایانه اوبونتو است ، اما شما می توانید اکثر رایانه های لینوکس از جمله MacOS را با استفاده از همان دستورات مدیریت کنید. .

شما همچنین باید در همان شبکه رایانه ای باشید که می خواهید کنترل کنید.

پس از ورود به رایانه هدف از طریق SSH ، می توانید برنامه ها را راه اندازی کنید و سایر اقدامات را از راه دور انجام دهید.

ایجاد دسترسی و راه اندازی برنامه اصلی

ابتدا باید نشان دهیم که می خواهیم به آنها ، به طوری که هر کاری که انجام می دهیم بر روی رایانه راه دور که ما از طریق SSH وارد آن می شویم ، نمایش داده می شود و نه بر روی رایانه محلی که در آن وارد سیستم شده ایم.

برای انجام این کار ، ابتدا مسیر نمایش صفحه نمایش خود را با دستور زیر تنظیم می کنیم. :

export DISPLAY =: 0.0 اکنون ، با اجرای یک دستور ساده مانند فایرفاکس از طریق SSH ، سیستم یک پنجره فایرفاکس را روی رایانه راه دور باز می کند.

اگرچه این خیلی ترسناک نیست.

] برای مثال اول ، بیایید پنجره xterm ترسناک را باز کنیم ، که داده های شبکه را به نظر می رسد آنها برای یک مبتدی بسیار نگران کننده هستند.

برای بدتر شدن اوضاع ، ما 10 بار آن را انجام خواهیم داد ، بنابراین وقتی مرد فقیری روی آن کلیک کند ، سریعاً 10 بار در یک صفحه نمایش جدید ظاهر می شود.

برای این کار ، ابتدا از دستور i برای in 1..10 استفاده می کنیم ؛ و به دنبال کدی که می خواهیم اجرا کنیم:

برای i در .. 1..10؛ sudo xterm -maximize -e sudo tcpdump؛ done در این حالت ، ما پنجره ترمینال را با حداکثر اندازه باز می کنیم ، و دستور -e به این معنی است که ما در پنجره xterm که راه اندازی می کنیم sudo tcpdump را اجرا می کنیم.

در چشم کاربر معمولی ، کامپیوتر اکنون شروع به ایجاد کرده است.

زنگ زدن ، سوت و گفتار

قبل از سر و صدا ، باید دستور زیر را اجرا کنیم تا بتوانیم بلندگو را از راه دور کنترل کنیم.

sudo modprobe pcspkr پس از آن چگونه این انجام می شود ، ما گزینه های بسیاری داریم!

اول ، ما می توانیم هر شکلی را بگوییم

ما می توانیم از دستور espeak نیز برای انجام همان کار استفاده کنیم.

می گویند "من تمام پرونده های شما را رمزگذاری کردم!" ما می توانیم برنامه ریزی کنیم که بطور دوره ای در crontab گنجانده شود.

اگر می خواهیم پیشرفته تر باشیم ، می توانیم از یک بوق برای دیوانه کردن کاربر استفاده کنیم.

برای استفاده از این ، مطمئن شوید که ابزار نصب بوق نصب شده نصب شده است.

بعد از نصب ، بررسی کنید که می توانید با استفاده از صدای بوق انسان چه کاری را انجام دهید:

BEEP (1) دفترچه راهنماي عمومي BEEP (1)

نام

بوق - صدای بلندگو کامپیوتر را هر تعداد روش بوق بزنید

SYNOPSIS

بوق [--verbose | --debug] [-e device | --device device] [-f

N] [-l N] [-r N] [-d N] [-D N] [-s] [-c]

بوق [ OPTIONS ] [-n] [--new] [ OPTIONS ]

بوق [-h] [--help]

بوق [-v] [-V] [--version]

توضیحات

بوق به کاربر اجازه می دهد تا بلندگوهای رایانه ای را با دقت کنترل کند

sion ، اجازه می دهد تا صداهای مختلف نشانگر متفاوت باشد

وقایع در حالی که می توان آن را کاملاً با خوشحالی اجرا کرد

خط ، این محل اقامت در نظر گرفته شده در پوسته / پرل است

اسکریپت ها ، هنگام جالب بودن کاربر به کاربر اطلاع می دهد

رخ می دهد البته این هیچ مفهومی از آنچه جالب است ،

اما در آن قسمت هشدار دهنده واقعاً خوب است.

همه گزینه ها مقادیر پیش فرض دارند ، یعنی فقط با تایپ کردن

"بوق" کار خواهد کرد. اگر یک گزینه بیش از یک بار مشخص شود

در خط فرمان ، گزینه های بعدی نادیده گرفتن پیش خود را

دهندگان بنابراین ، بوق -f 200 -f 300 »در 300Hz بوق می زند.

گزینه ها

--verbose ، -

خروجی اشکال زدایی را فعال کنید. این گزینه خطی مانند چاپ می کند

موارد زیر قبل از هر بوق:

[DEBUG] 5 بار 200 مگابایت بوق (100 تاخیر بین 0 ، 0)

تأخیر بعد از) @ 1000.00 هرتز

- دستگاه ، - مشاوره

از دستگاه به عنوان دستگاه رویداد استفاده کنید. اگر سوئیچ استفاده نمی شود ،

/ dev / tty0 و / dev / vc / 0 به نوبه خود محاکمه می شوند.

-f N بوق در N هرتز ، که در آن 0 <N <20000. به عنوان کلی

toppark ، بوق ترمینال منظم تقریباً 750 هرتز است.

N ، اتفاقاً محدود به تعداد کامل نمی شود.

-L بوق بیت برای میلی ثانیه

-r N تعداد تکرارها (پیش فرض به 1) را مشخص کنید.

-d N ، -D N

تأخیر میلی ثانیه N را بین repeti‐ مشخص کنید

روابط استفاده از -d مشخص می کند که این تأخیر باید باشد

فقط بین بوق اتفاق می افتد ، یعنی نباید

بعد از آخرین تکرار اتفاق می افتد -D نشان می دهد که

تأخیر باید بعد از هر تکرار اتفاق بیفتد ،

از جمله آخرین به طور معمول ، -d همان چیزی است که شما می خواهید ،

اما ، به عنوان مثال ، اگر شما چندین بوق را می زنید

شما با هم فرمان می دهیم که سرود جنگ ستارگان را بازی کنید ، شما

ممکن است کنترل هر تاخیری را کنترل کند.

-نه ، - تازه

این گزینه به شما امکان می دهد خط فرمان را بشکنید

برای مشخص کردن چندین بوق هر وقت این

گزینه استفاده می شود ، بوق شروع به درمان همه بیشتر می کند

استدلال به نظر می رسد که آنها برای یک بوق جدید بودند. بنابراین برای

مثال:

بوق -f 1000 -n -f 2000 -n -f 1500

اولین سکانس از سه بوق تولید می کند

با فرکانس 1000Hz (و در غیر این صورت پیش فرض)

مقدار) ، سپس بوق دوم با فرکانس

2000Hz (دوباره ، با مواردی مانند تأخیر و تکرار بودن)

سپس به یک بوق سوم ، در 1500Hz برسید.

این با مشخص کردن مقدار -r متفاوت است ، زیرا

-r همان بوق را چندین بار تکرار می کند ، در حالی که -n

به شما امکان می دهد بوق های مختلفی را تعیین کنید. بعد از یک ،

صدای بوق جدید با تمام مقادیر پیش فرض ایجاد می شود ،

و هر یک از این موارد را بدون تغییر می توان مشخص کرد

مقادیر برای بوقهای قبلی (یا بعد از آن). EXAM‐ را ببینید

اگر این موفق شد شما را گیج کند ، بخش PLES است.

-s ، -c این گزینه ها بوق را وارد حالت پردازش ورودی می کند.

- به بوق می گوید که از استین بخوانید ، و بعد از هر بار بوق بزنید

newline ، و -c به شما می گوید که بعد از هر کاراکتر این کار را انجام دهید

تر در هر دو حالت ، این برنامه نیز تکرار خواهد شد

ورودی به stdout برگردانده می شود ، که باعث می شود لغزش آسان شود

وارد یک خط لوله پردازش متن شوید ، به EXAM see مراجعه کنید

بخش PLES

-h ، - کمک

نمایش اطلاعات استفاده و خروج

-v ، -V ، - برگشت

اطلاعات نسخه نمایش و خروج تقریبا می توانیم با صدای Beep سروصدا کنیم.

حتی برای تهیه نوت ها یک جدول مرجع مفید نیز وجود دارد.

توجه داشته باشید فرکانس

ج 261.6

C # 277.2

د 293.7

D # 311.1

E 329.6

F 349.2

F # 370.0

G 392.0

G # 415.3

A 440.0

A # 466.2

ب 493.9

C 523.2 در مورد ما ، ما می خواهیم کاری وحشتناک انجام دهیم.

در اینجا ، پرچم -f فرکانس را به 4000 کیلو هرتز تنظیم می کند ، پرچم -d زمان تأخیر را بین سیگنال های صوتی 500 میلی ثانیه تعیین می کند ، و پرچم -l طول سیگنال صوتی را در هر ثانیه تعیین می کند.

سرانجام ، پرچم -r این سر و صدای وحشتناک را 10 بار تکرار می کند.

بوق -f 4000 -D 500 -l 1000 -r 10 شما می توانید از این مسئله استفاده کنید تا قربانی فکر کند اتفاقی در رایانه رخ می دهد.

پیام های خطای ترسناک

پیام های اشتباه یا مزاحم من می توانم از اشتباهات بسیار لذت ببرم ، زیرا کاربران معمولاً تا زمانی که بیش از حد پوچ نباشند به آنها اعتماد می کنند.

ما می توانیم با استفاده از دستور notify-send با هدر و بدنه پیام ، پیام های کوچکی بنامیم.

-send ' WARNING ' 'STOP WATCHING PORNY' این یک هشدار کوچک در گوشه صفحه ایجاد می کند.

به نظر می رسد کمی خسته کننده است.

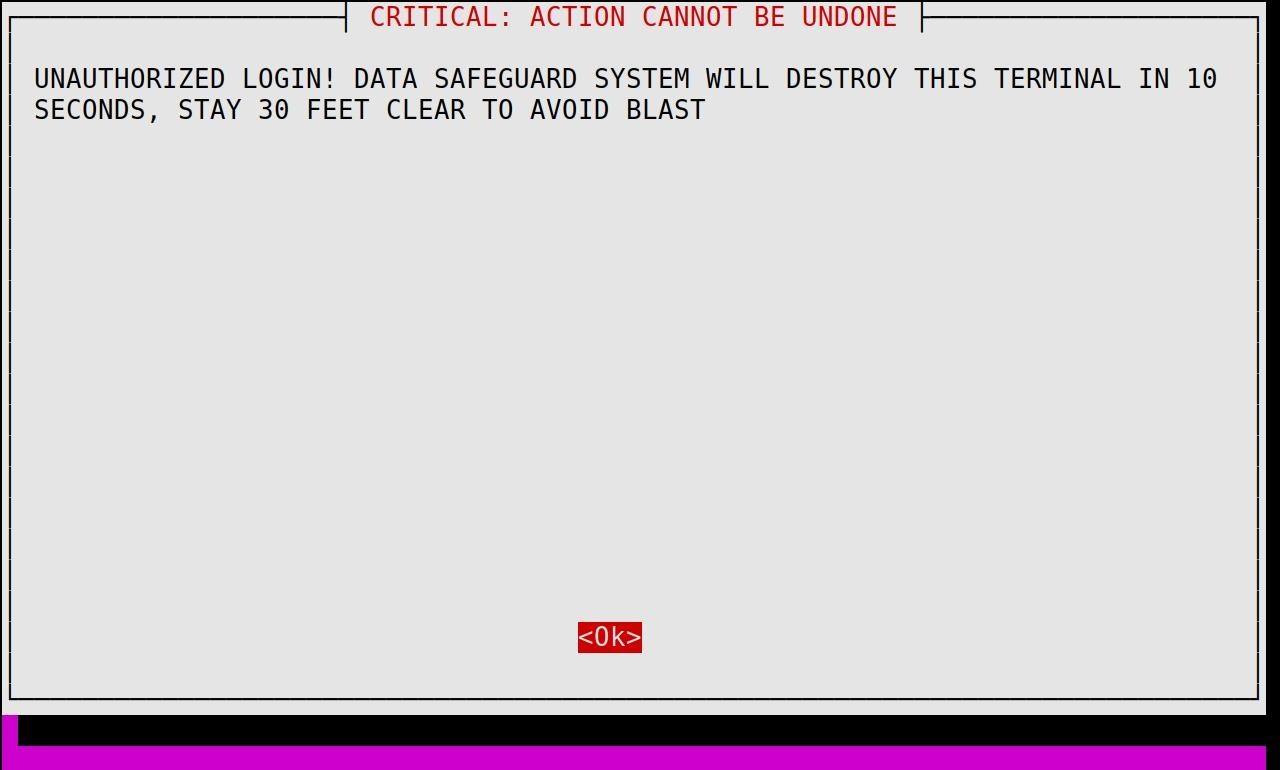

در عوض ، ما می توانیم این پیام بزرگ زنگ جسورانه را با استفاده از Whiptail نمایش دهیم و آن را در یک پنجره تمام صفحه اجرا کنیم.

xterm -maximized -flescreen -fa "Monospace" -fs 19.31 -e whiptail --title "بحرانی: ACTION CANNOT Done WDone" --msgbox ، 30 جلوی پا بگذارید تا از انفجار جلوگیری شود "--topleft 23 79

وظایف کرون از جهنم

اکنون می توانیم ترکیب آنها را شروع کنیم و برنامه ریزی کنیم تا بطور خودکار آنها را راه اندازی کنیم.

ما می توانیم بررسی کنیم که آیا مشاغل موجود در کرنتاب با پرچم -l وجود دارد یا خیر ، و سپس یک پرچم جدید را با پرچم -e اضافه خواهیم کرد.

crontab -l

crontab -e

در پنجره پیکربندی ظاهر شده ، می توانید یک کار را برای اجرای هر 60 ثانیه با استفاده از فرمول زیر اضافه کنید.

* * * * * (کد شما)

به گونه ای که کامپیوتر هر 60 ثانیه بوق می زند ، می توانیم این رکورد را اضافه کنیم و سپس ctrl x و y را فشار دهید تا پرونده را ذخیره کنیم.

* * * * * بوق -f 300.7 -r 10 -d 50 -l 400

پس از ذخیره پرونده ، رایانه هر 60 ثانیه بوق می زند.