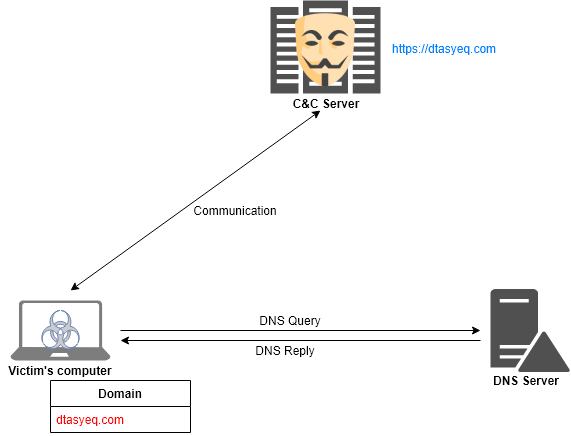

به طور معمول ، کد مخرب از طریق یک دامنه یا آدرس IP به یک سرور C&C متصل می شود.

الگوریتم تولید دامنه DGA روشی است که توسط نویسندگان بدافزار برای مخفی کردن دامنه سرور C&C استفاده می شود.

سرور C&C چیست؟

سرور دستورات و کنترل ( سرورها C و C ) – یک رایانه / دستگاه [ است که اعضای بات نت را کنترل می کند. [19659006] 1 DGA چیست:

الگوریتم تولید دامنه الگوریتمی است که در خانواده های بدافزار یافت می شود و بطور دوره ای برای تعداد زیادی از نام دامنه ها استفاده می شود که می توانند به عنوان نقاط رندوز با سرور C&C خود استفاده کنند.

تعداد زیادی نقاط ملاقات بالقوه مانع از بسته شدن موثر بوت نت های اجرای قانون می شود ، زیرا رایانه های آلوده هر روز برای دریافت به روزرسانی یا دستورات سعی می کنند با برخی از این نام دامنه ها تماس بگیرند.

با استفاده از رمزنگاری با استفاده از کلید عمومی در کد مخرب ، شبیه سازی دستورات کنترل کننده های بدافزار را برای آژانس های اجرای قانون و اشخاص دیگر غیرممکن می کند ، زیرا برخی از کرم ها به طور خودکار تمام به روزرسانی هایی را که توسط کنترل کننده های بدافزار امضا نشده است ، رد می کنند.

در حقیقت ، این فقط الگوریتمی است که مجموعه ای از رشته های تصادفی را ایجاد می کند.

سپس ، بدافزار تلاش می کند با ارسال پرس و جوهای DNS ، نامهای دامنه ایجاد شده را برطرف کند تا اینکه یکی از دامنه ها به آدرس IP سرور C&C ترجمه شود.

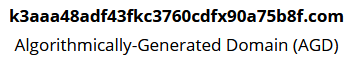

دامنه نامهای تولید شده آن توسط DGA به عنوان دامنه های الگوریتمی تولید می شوند.

Sid یک عنصر اصلی DGA است و به عنوان یک راز مشترک بین یک مهاجم و بدافزار عمل می کند.

دو نوع sid وجود دارد:

- Static Seed

- Dianmic Seed

Sid مجموعه ای از پارامترهای داده شده توسط یک مهاجم برای تولید نام دامنه شبه تصادفی است که نیاز اصلی الگوریتم تولید دامنه (DGA) است.

این بذر هم برای مهاجم و هم برای بد افزار قابل دسترسی است.

این دانه برای محاسبه دامنه های تولید شده با الگوریتمی (AGDs) لازم است. TLD (.com ، .org ، .ca ، .ru) را با یک رشته برای نمایش نام دامنه های ممکن اضافه می کند.

2. نحوه استفاده از تکنیک DGA:

به طور سنتی ، بدافزارها از نامهای دامنه سخت کد شده یا آدرسهای IP سرور C&C در یک فایل باینری بدافزار استفاده می کردند تا مستقیماً به یک سرور C&C متصل شوند.

با این حال ، یک تحلیلگر بدافزار می تواند به راحتی این اسامی دامنه یا کد IP را شناسایی کند. آدرس های مهندسی معکوس است و می تواند آنها را در لیست سیاه قرار دهد.

از DGA برای تولید تعداد زیادی نام دامنه برای سرور C&C استفاده می شود.

تغییر نام دامنه برای یک سرور C&C از طریق پیاده سازی DGA ، Domain-Fluxing نام دارد.

برخی از نرم افزارهای مخرب مبتنی بر DGA شامل Zeus GameOver ، Cryptolocker ، PushDo ، Conficker و Ramdo.

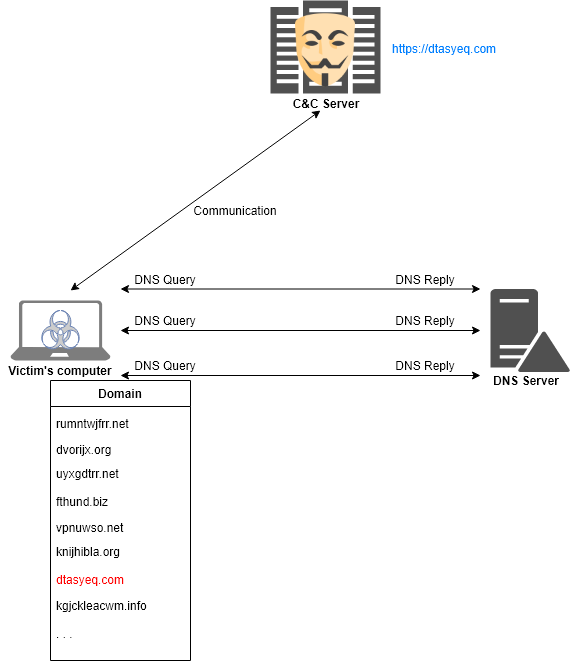

بدافزار DGA بطور دوره ای تعداد زیادی نام دامنه نامزد را برای سرور C&C ایجاد می کند و همه این دامنه های الگوریتم تولید شده (AGD) را درخواست می کند. برای حل آدرس IP سرور C&C.

یک مهاجم با استفاده از همان الگوریتم مشابه درون بدافزار ، یکی از این نامهای ایجاد شده دامنه DGA را برای سرور C&C ثبت می کند.

در پایان ، بدافزار از نام دامنه از پیش ثبت شده شده طرف مقابل درخواست می کند و آدرس IP سرور C & C را برطرف می کند.

سپس بدافزار شروع به تعامل با سرور C&C می کند و دستورات و به روزرسانی های جدید را دریافت می کند.

اگر بدافزار نتواند سرور C&C را با نام دامنه قبلی خود پیدا کند ، مجموعه بعدی از نامهای دامنه DGA تولید شده را درخواست می کند تا اینکه یک کارگر را پیدا کند.

یک مهاجم یک ساعت قبل از حمله نام دامنه را ثبت می کند و در مدت 24 ساعت نام دامنه را از بین می برد.

داشتن یک الگوریتم DGA و دانستن مقدار اولیه DGA به یک مهاجم اجازه می دهد تا از پیش زمینه های DGA را پیش بینی کند.

در نتیجه ، یک مهاجم نیز می تواند دقیقاً همان لیست از دامنه ها را تولید کند. نام هایی که ممکن است بدافزار تولید کند.

دانستن الگوریتم sid و الگوریتم DGA به یک مهاجم اجازه می دهد تا پیش بینی کند که کدام دامنه نام ماشینهای آلوده (بدافزار) را خواهد گرفت و در یک تاریخ و زمان مشخص درخواست خواهد کرد و سپس مهاجم یکی از نامهای دامنه را ثبت می کند که انتظار می رود توسط بدافزار داخلی DGA تولید شود.

_ (ツ) _ / ¯

توجه: اطلاعات مربوط به تحقیق ، آموزش یا ممیزی. استفاده خودخواهانه براساس قوانین فدراسیون روسیه قابل مجازات است.